10月27日,链必安-区块链安全态势感知平台舆情监测显示,DeFi借贷协议CreamFinance再次遭受攻击,损失达1.3亿美元。被盗的资金主要是CreamLP代币和其他ERC-20代币。关于本次攻击,成都链安技术团队第一时间进行了事件分析。

#1事件概览

攻击如何发生Eventoverview被盗约1.3亿美元!CreamFinance今年第五次遭黑客攻击,可能它真的有吸引“渣男”的体质。10月28日消息,DeFi协议CreamFinance针对闪电贷攻击事件发布回应称,其以太坊CREAMv1借贷市场被黑客攻击,攻击者从多个地址转移了价值约1.3亿美元的代币,没有其他市场受到影响。团队已经暂停了基于以太坊的v1借贷市场,并且正在进行事后审查。

#2事件具体分析

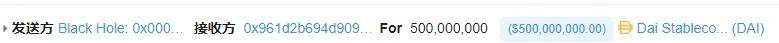

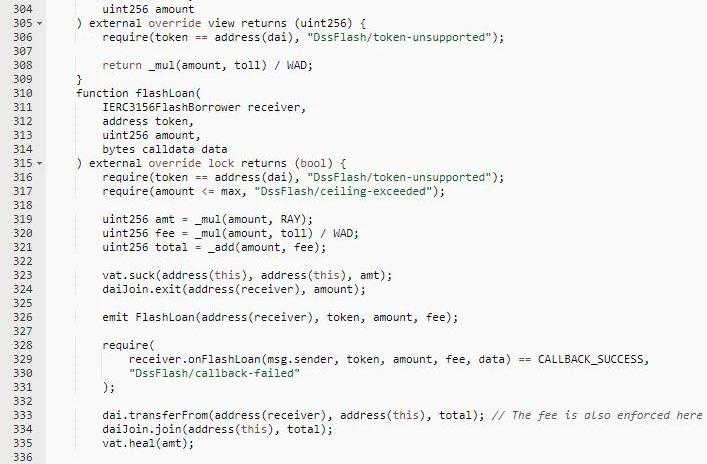

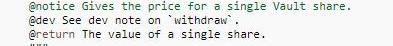

攻击者如何得手Eventoverview攻击者:0x24354d31bc9d90f62fe5f2454709c32049cf866b攻击合约:0x961d2b694d9097f35cfffa363ef98823928a330d0xf701426b8126BC60530574CEcDCb365D47973284交易hash:0x0fe2542079644e107cbf13690eb9c2c65963ccb79089ff96bfaf8dced2331c921.第一步先通过闪电贷从DssFlash合约借500,000,000DAI。

0xHabitat的Gnosis Safe多签遭攻击,团队资金被盗约140万枚HBT:12月4日消息,致力于使用Optimistic Rollup技术提升DAO规模的0xHabitat的Gnosis Safe多签遭攻击,团队资金被盗约140万枚HBT。LP需要退出SLP HBT-ETH代币,建议HBT代币持有者从rollup中退出资金。官方表示,当前的HBT代币很可能会被新代币取代,会在2021年12月01日攻击前拍快照。[2021/12/4 12:50:39]

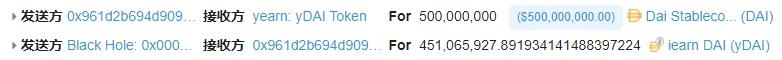

2.把DAI放到yDAI合约中进行抵押,换取451,065,927.891934141488397224yDAI。

动态 | Cryptopia被盗资金昨日以来已有多笔ETH流向交易所,且交易还在延续:5月22日消息,昨日开始,0x7d9开头的地址(被Whale alert标记为“Cryptopia Hack”)向以德交易所(EtherDelta)先后转入9笔以太坊,每笔为500个ETH,共4500枚ETH。此外,经查询,另一0x5496开头的地址(被标记为“Laundered Cryptopia Hack ”)向火币交易所转入41笔ETH,共计4416枚ETH,截至目前,转入到火币交易所的地址(0x034开头)剩余2074枚ETH,且交易还在继续。据昨日报道,黑客正在将其从新西兰交易所Cryptopia盗取的价值约1600万美元的加密货币转移到多个独立钱包,并开始转向交易所。[2019/5/22]

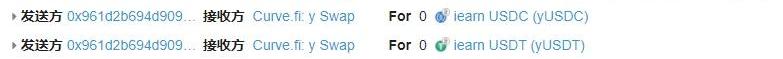

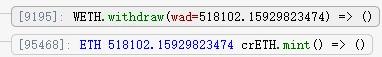

3.把换取yDAI代币放到Curve.fi:ySwap中添加流动性并获取447,202,022.713276945512955672yDAI+yUSDC+yUSDT+yTUSD。

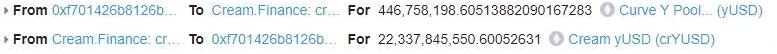

4.接着将447,202,022.713276945512955672yDAI+yUSDC+yUSDT+yTUSD抵押并获取446,756,774.416766306389278551yUSD。

分析 | 币安被盗影响BTC价格 投资人需警惕短期波动风险:据TokenGazer数据分析显示,截止至5月8日18点整,BTC价格5860.47USDT,与昨日同期数据相比差距较小,30天RSI指数53.31,处于正常区间。在早间币安被盗事件发生之后,受此影响,BTC最低价格为5,785.29USDT,并直接反馈到期货方面:整体期货市场开单数大幅增加,多空实力对比差距缩小,Bitfinex上显示空头上升势头强劲,BitMEX上显示空头开单量增加,市场看空情绪较为明显,投资人需警惕短期波动风险。[2019/5/8]

5.再在crYUSD中调用铸币函数,铸造22,337,774,341.38713187个crYUSD代币。

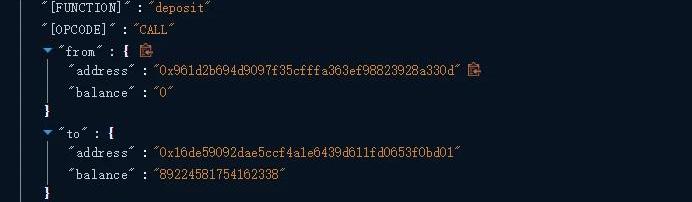

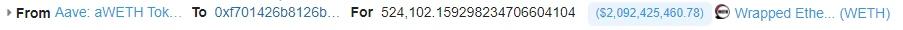

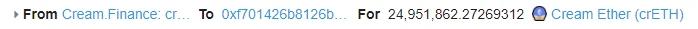

6.攻击合约A(0x961d2b694d9097f35cfffa363ef98823928a330d)在构造函数里创建了攻击合约B(0xf701426b8126BC60530574CEcDCb365D47973284),在5之后,攻击合约B从AAVE借贷524,102.159298234706604104WETH

动态 | 找回被盗加密货币的几率只有20%:据路透社报道,总部位于加利福尼亚的CipherTrace公司的首席执行官大卫?埃文斯(David Jevans)表示,即使交易平台或交易所遭到黑客攻击,由于加密货币可以轻易地跨越不同的国界,只有20%的被盗密码被找回。[2018/10/20]

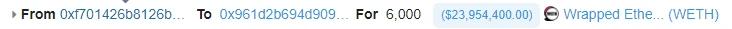

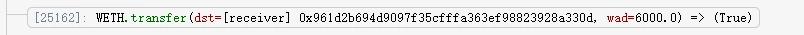

7.B发送6000WETH给A

8.B将剩余的WETH兑换为ETH,并以此调用crETH池子进行抵押。

比特币如何被盗:5种常见威胁:1、小偷在存储服务中获取您的帐户的密码;2你公开你的私钥;3、黑客冒充比特币收件人;4、你依靠一个不安全的第三方;5、出口局。[2017/12/9]

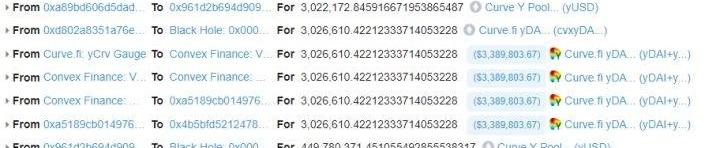

9.使用攻击合约B借出446,758,198.60513882090167283个YUSD代币,并以此铸币crYUSD,铸完币后归还,并将crYUSD发送给A,重复两次。

10.使用攻击合约B借出446,758,198.60513882090167283个YUSD,发送给A。

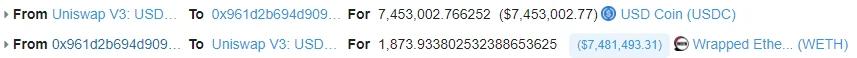

11.使用1,873.933802532388653625WETH在uniswapv3中交换出7,453,002.766252个USDC。

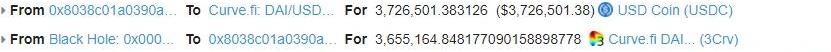

12.将3,726,501.383126个USDC在Curve.fi中交换为DUSD。

13.将DUSD交换为450,228,633.135400282653487952yDAI+yUSDC+yUSDT+yTUSD。

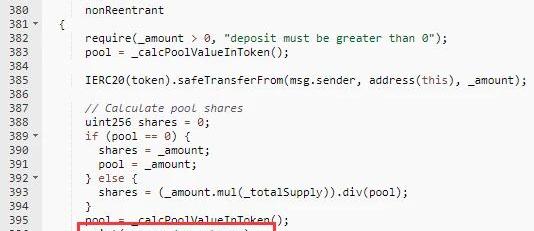

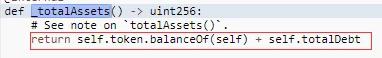

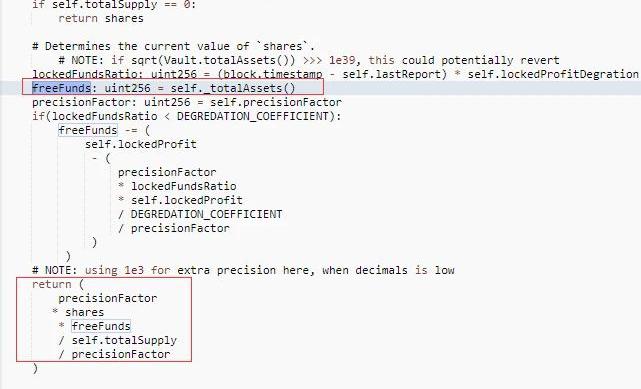

14.将8,431,514.81679698041016119个yDAI+yUSDC+yUSDT+yTUSD直接发送回yUSD抵押池。由于使用直接转账,totalDebt不变,balanceOf变大,导致totalAsset变大,最终影响到oracle预言机的价格获取pricePerShare变大,即可以通过抵押yUSD借出更多的代币。

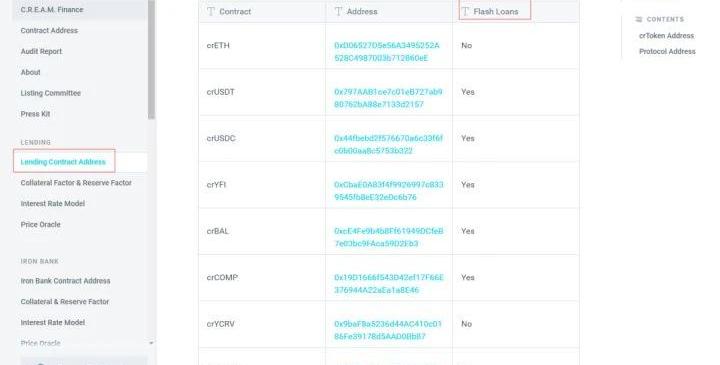

15.以yUSD代币为抵押,借出cream协议所有支持借贷的代币。

16.最后归还攻击A合约的闪电贷。

#3事件复盘

我们需要注意什么CaseReview本次攻击是典型的闪电贷进行价格操作,通过闪电贷获取大量资金后,利用合约设计缺陷,大幅改变价格导致获利。Cream的预言机价格计算使用与yUSD的totalAsset有关。向yUSD合约直接转账时,不会更新Debt,从而使totalAsset增大,从而使得yUSD价格变高,可以从Cream中借出更多的资金。

注意此前,CreamFinance已经至少遭到黑客的四次攻击,这次攻击也使得该项目成为黑客成功攻击次数最多的DeFi项目。今年2月13日,黑客利用AlphaHomoraV2技术漏洞从CreamFinance旗下零抵押跨协议贷款功能IronBank借出ETH、DAI、USDC等资产,导致该项目损失约3800万美元。此后AlphaFinance表示将全额赔付资产。同月28日,DeFi聚合平台Furucombo遭到严重漏洞攻击,CreamFinance储备金账户受影响,CreamFinance团队随即撤销了所有对外部合约的批准,但仍损失110万美元。3月15日,CreamFinance域名遭到黑客攻击,部分用户会看到网站发起输入助记词的请求,很快该项目官方发推提醒用户不要输入助记词,表示其智能合约和用户资金仍然安全,并在1个小时后宣布重新获得域名所有权。8月30日,CreamFinance因可重入漏洞遭遇闪电贷攻击,黑客获利4.2亿个AMP、1308个ETH以及少量USDC等稳定币资产,总资产价值超过3400万美元。加上本次攻击事件,CreamFinance可以说是年度最“衰”的DeFi项目。

过去两天,两大「元宇宙」概念项目Decentraland、TheSandbox再次成为加密市场的焦点.

1900/1/1 0:00:00撰文:RyanSeanAdams本文编译自Bankless以太坊的路线图很棒,但这并不简单。根据我的思考:经济升级:在5-8个月内,ETH发行量随着合并而低于0%.

1900/1/1 0:00:00作者|ChenglinPua编审|于百程排版|王纪珑琰2021年被称为元宇宙元年。随着新冠疫情爆发以来,人们越来越多活动转移到线上,这也让人们对于元宇宙的关注空前绝后.

1900/1/1 0:00:00出品|白泽研究院于今年4月首次亮相的无聊猿系列无疑是市场上最受欢迎的NFT之一,因为它为用户提供了丰富的选择空间和多样化的特征,在该系列中,每只猿猴的特征可以通过算法随机生成.

1900/1/1 0:00:00撰文:MatthewLeising,DeCential联合创始人编辑:南风TimBeiko一直是一名建设者,无论是在高中开始的T恤生意.

1900/1/1 0:00:00对于Oasis网络和社区来说,今天是非常重要的一天,随着Oasis网络第一个DEXYuzuSwap即将到来,用户可以参与流动性池、交换、交易并获得高额的年化收益奖励.

1900/1/1 0:00:00