北京时间11月22日凌晨2点37分,CertiK安全研究团队通过Skynet发现PickleFinance项目遭到攻击,共损失约1975万枚价值近一亿三千万人民币DAI。自9月10日PickleFinance开始挖矿起,一直没有什么存在感。有了食物大军的大幅涨跌经验在前,投资者本身对于异军突起的Pickle项目保持着一定程度的警惕。但自从9月14日获得V神亲自站台,酸黄瓜在汹涌的DeFi浪潮中凭借其DeFi新玩法及各种背书,可谓是平地起价完成了10倍的涨幅。

“刚用5美元的价格把手里价值1万美元的PICKLE卖掉,睡了一觉它的价值就变成了60美元???这???”正当各投资者摩拳擦掌预备好入手这一新型食物代币或是已经深陷其中,11月23日传来的消息却令投资者们大惊失色。据Messari数据显示,自PickleFinance被黑客攻击后,其原生代币PICKLE暴跌50.12%,直至10.17美元,此后稍有回升,截止当前其市值为11.41美元。下文将为你带来本次攻击事件详情分析。攻击始末

BNB Chain将通过Fjord启动Balancer流动性引导池:12月19日消息,BNB Chain通过Fjord启动Balancer流动性引导池,将允许新项目无缝且公平地产生流动性。流动性引导池最初将支持ERC-20代币,并将于2023年通过Fjord NFT在BNB Chain上公平发布NFT。[2022/12/19 21:54:21]

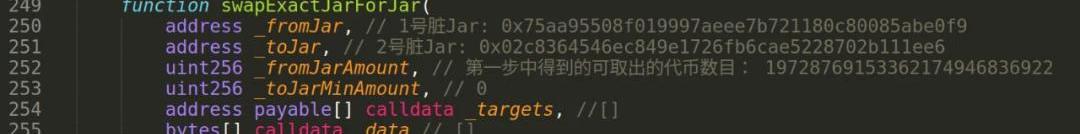

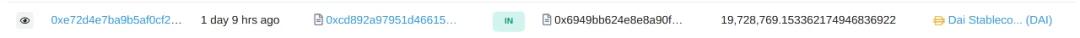

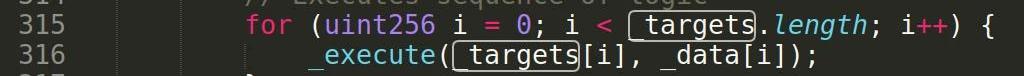

整个攻击流程如下:第一步:攻击者通过StrategyCmpdDAIV2.getSuppliedUnleveraged()的函数获得当前在位于地址0xcd892a97951d46615484359355e3ed88131f829d的StrategyCmpdDAIV2合约中有多少可以被取出的Dai数目,这里记为Amount_A。第二步:攻击者调用位于0x6847259b2b3a4c17e7c43c54409810af48ba5210地址处的ControllerV4智能合约中的swapExactJarForJar()函数,并在调用时传入1号和2号脏jar,Amount_A以及0,,作为参数。

swapExactJarForJar()函数其中1号脏jar和2号脏jar由于是攻击者自己部署的,符合IJar接口的智能合约,因此其中的token()函数的逻辑实现以及其他函数都是由攻击者自己决定的。因为PickleFinanceswapExactJarForJar()函数没有对传入的jar是否为官方的智能合约地址进行验证,因此该步骤得以成立。

Cere Network将通过DAO Maker进行公募,以筹集100万美元:3月22日消息,波卡生态去中心化数据云平台Cere Network宣布将在DAO Maker的新投资平台DAO Pad上进行公募,以筹集100万美元资金。

本次公募将采取白名单形式,白名单上限400人,每人将最多获得价值2500美元的Cere代币分配额度。不过,参与者需要在DAO Maker Vault中质押500枚DAOMaker代币DAO。

Cere Network是基于波卡Polkadot构建的去中心化数据云平台,针对服务数据集成、数据协作进行了优化。3月份,Cere Network完成由RepublicLabs领投的500万美元私募轮融资,由RepublicLabs领投,OKEx旗下Block Dream Fund等参投。(Medium)[2021/3/22 19:08:22]

swapExactJarForJar()函数中传入的jar可以定义代币的类型

Mask在Balancer已发售超90万枚代币 剩余310万:2月24日晚23:00,MaskNetwork代币MASK上线Balancer LBP拍卖,MASK:USDC的初始比为95:5,目前比为79.94:20.06,400万的MASK发售已完成90万枚,剩余310万,拍卖将于2月26日上午11:00结束。MASK在火币现报27.2 USDT,在欧易OKEx现报28 USDT。[2021/2/25 17:50:32]

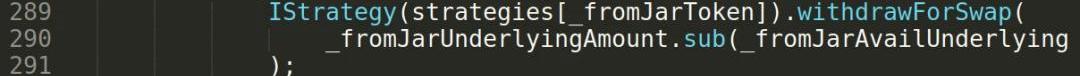

调用withdrawForSwap()函数随着swapExactJarForJar()函数的执行,当执行到上图289行的位于swapExactJarForJar()函数中的withdrawForSwap()函数时,经过一系列函数调用,最终执行位于0xcd892a97951d46615484359355e3ed88131f829d的deleverageToMin()函数以及deleverageUntil()函数,将当前StrategyCmpdDAIV2中可以被取出的代币(Amount_A)转移到位于0x6949bb624e8e8a90f87cd2058139fcd77d2f3f87地址的PickleJar智能合约中。

mStable:mUSD已被列入Balancer Labs白名单:稳定币聚合协议mStable发推称,mUSD已被列入Balancer Labs白名单,现在有资格获得BAL奖励。

此前消息,mStable发文介绍其协议代币Meta(MTA),MTA主要有三个功能:1. 作为再担保(保险)的最终来源;2. 协调mStable的去中心化治理;3. 激励mStable的资产流动性、效用和社区治理。目前仅功能3可用,功能1和功能2将在协议第二阶段启用。首个MTA生态系统奖励池已在Balancer上运行,通过向Balancer的mUSD/USDC流动池做贡献,每周可获得50000 MTA的份额,以及向该流动池支付的所有BAL奖励。[2020/6/28]

deleverageToMin()函数以及deleverageUntil()函数

StrategyCmpdDAIV2智能合约向PickleJar智能合约转移代币的内部交易截图

CertiK 基金会发出声明:注意冒充 “CertiK” 及“CertiK基金会”等名义的不法分子:近日,我们发现有不法分子在网上冒充 “CertiK” 及“CertiK基金会”等名义利用代投等方式在中国境内公开募集资金。请大家注意,CertiK基金会不会以任何形式对中国公民进行公开募资。请大家务必擦亮双眼、提高警惕,不给不法分子以可乘之机。任何消息以官网certik.org为准。CertiK 基金会将启动法律调查程序,对不法分子追究其法律责任。[2018/6/8]

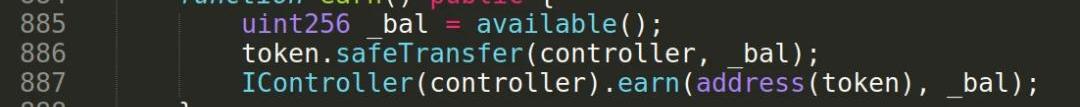

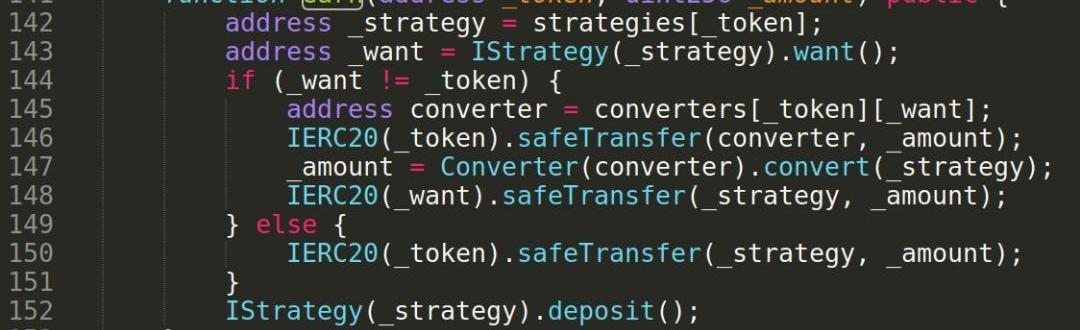

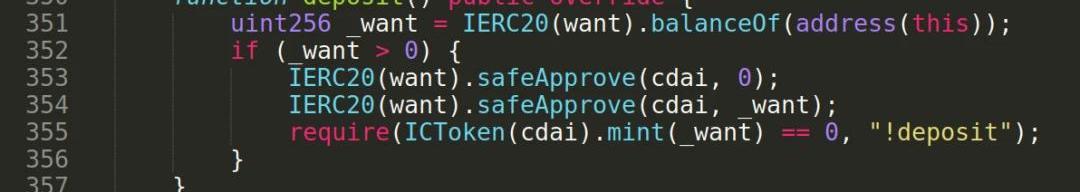

PickleJar智能合约中的earn()函数第三步:调用位于0x6949bb624e8e8a90f87cd2058139fcd77d2f3f87地址的PickleJar智能合约中的earn()函数(如上图所示)。总共调用三次,目的是将位于当前PickleJar中的pDAI数目的DAI,从0x6b175474e89094c44da98b954eedeac495271d0f地址转移到位于0x6847259b2b3a4c17e7c43c54409810af48ba5210地址处的ControllerV4智能合约中,并在887行通过调用ControllerV4合约中的earn()函数(如下图所示),在下图152行中通过deposit()函数。从而实现调用0xcd892a97951d46615484359355e3ed88131f829d的StrategyCmpdDAIV2合约中的deposit()函数,将PickleJar中的pDAI数目的cDAI铸造给StrategyCmpdDAIV2。

ControllerV4智能合约中的earn()函数

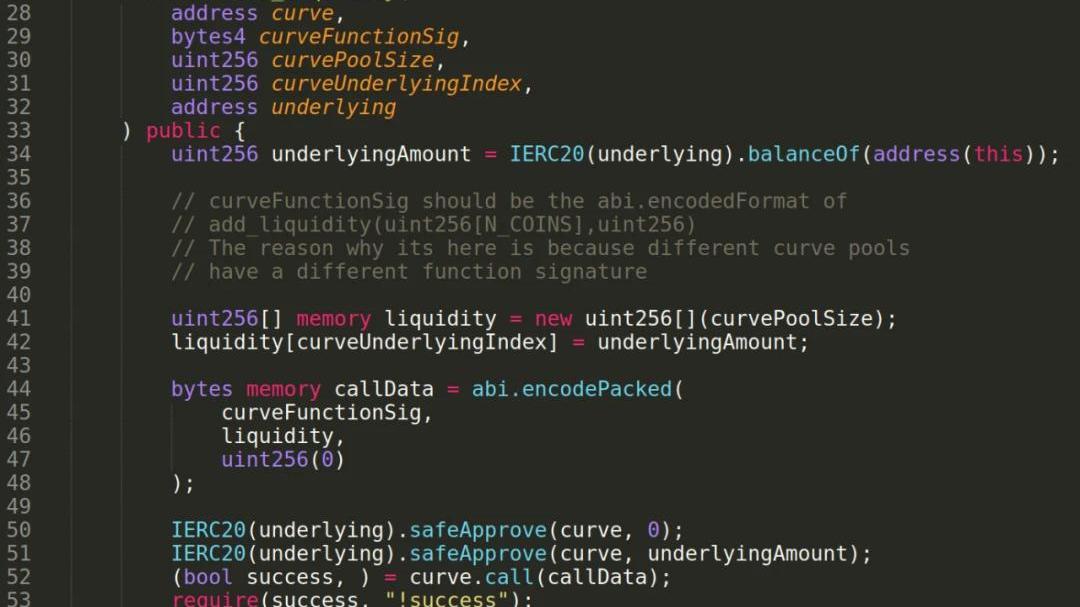

StrategyCmpdDAIV2合约中的deposit()函数第四步:再次调用位于0x6847259b2b3a4c17e7c43c54409810af48ba5210地址处的ControllerV4智能合约中的swapExactJarForJar()函数,并在调用时传入3号和4号脏jar,以及0,0,CurveProxyLogic智能合约地址,0x20作为参数。此处0x20是一个注入参数,目的是为了与CurveProxyLogic智能合约地址配合,执行位于0x6186e99d9cfb05e1fdf1b442178806e81da21dd8地址的CurveProxyLogic智能合约中的add_liquiditya()函数。3号脏jar:0xa2da08093a083c78c21aeca77d6fc89f3d545aed4号脏jar:0xa445e12d69e8bd60290f6935d49ff39ba31c6115CurveProxyLogic智能合约地址:0x6186e99d9cfb05e1fdf1b442178806e81da21dd8

swapExactJarForJar()函数使用CurveProxyLogic智能合约地址和注入参数来执行指定函数

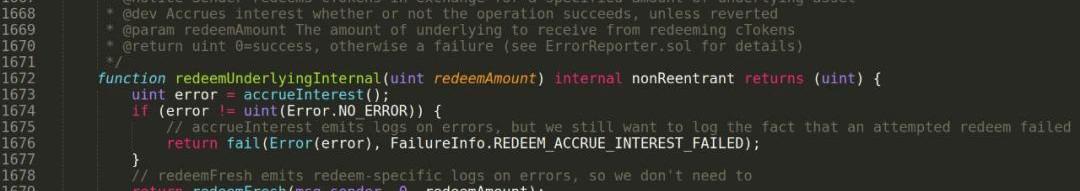

CurveProxyLogic智能合约中的add_liquiditya()函数在此步骤之后,在第三步中存储在StrategyCmpDAIV2被从StrategyCmpDAIV2智能合约中转移到ControllerV4智能合约处。至此所有可以被取出的代币被以cDAI的形式存储在ControllerV4智能合约中,并且攻击者拥有取出cDAI的资格。第五步,攻击者调用位于地址0x5d3a536e4d6dbd6114cc1ead35777bab948e3643的CErc20Delegator智能合约中的redeemUnderlying()函数,内部调用了位于0xbb8be4772faa655c255309afc3c5207aa7b896fd地址处的CErc20中的redeemUnderlying(),redeemUnderlyingInternal()以及redeemFresh()函数。最终将所有获得的cDAI转换成DAI,提出所有DAI并完成攻击。

CErc20Delegator中的redeemUnderlying()函数

CErc20中的redeemUnderlying()函数

CErc20中redeemUnderlyingInternal()函数安全建议

多次的DeFi攻击事件,表明了一个事实:“已审计”并不意味着其拥有了安全保证。PickleFinance在10月或更早通过的安全审计,并不代表其新增的智能合约均得到了实时的安全检测。高收益伴随着高风险,此次漏洞的爆发同样也是一个警示。完备的安全保障=安全审计+实时检测+资产保障=CertiK审计服务+CertiK实时检测安全预言机+CertiK快速扫描+CertiKShield去中心化资产保障资金池CertiK的一系列安全服务及工具,覆盖了项目及用户的资产安全需求。如您有审计需求,欢迎点击CertiK公众号底部对话框,留言免费获取咨询及报价!

自2017年12月历史性上涨以来,比特币的价格在11月24日首次触及19,000美元。占主导地位的加密货币强劲上涨势头的背后有三个关键因素:“巨鲸”囤积比特币、交易所供应减少和交易量爆炸性增长.

1900/1/1 0:00:00最近比特币大涨,但是似乎不少朋友都“踏空”了,50天70%+的涨幅,并没有给很多人带来直观的收益。原因是什么呢?手上没有比特币.

1900/1/1 0:00:00今天市场流传着这么一张图,灰度的全部股东持股排名名单上看到了中国银行的身影,虽然持股份额占比不高,仅有0.01%,更像是象征性的持有.

1900/1/1 0:00:00编者按:本文来自彩云区块链,作者:irishash,Odaily星球日报经授权转载。英伟达本周发布了2020年第三财季的财报,其业绩好于预期,这得益于其GPU显卡的销售.

1900/1/1 0:00:00Grayscale,币圈人口中的“灰度”,一直没有停止购买比特币,即便是超过17000美元1枚的高价比特币。11月17日,灰度旗下的BTC信托持仓量新增1773枚BTC.

1900/1/1 0:00:00编者按:本文来自区块律动BlockBeats,作者:律动研究院,Odaily星球日报经授权转载。资产的市价反映了此时此刻人们对于该资产供需关系均衡点的共识.

1900/1/1 0:00:00