事件简述

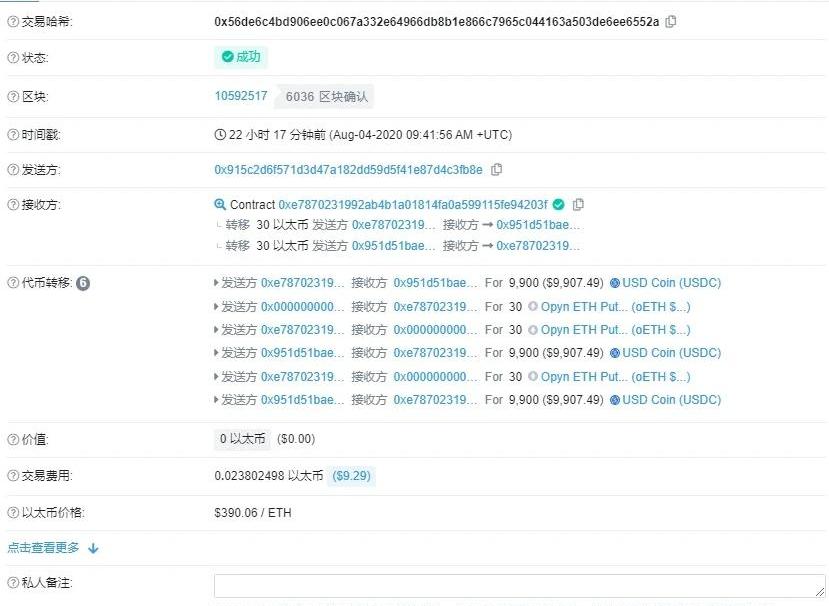

8月5日凌晨四点,有用户在opyn论坛反馈自己的账户余额无故消失,并有用户发现可疑的交易信息,如下图所示:

Opyn项目方再对情况初步分析后做出回应表示:已经转移了资金,并正在寻找问题原因

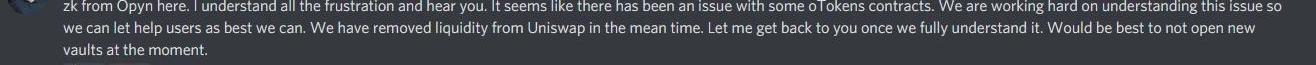

截至发稿前,官方发文回应此次事件:遭到黑客攻击,并已对可能遭受攻击的资产进行转移,但此次漏洞只涉及ETH合约,并不影响其他合约。如下图所示:

成都链安:GYM Network 项目的GymSinglePool遭受攻击:6月8日消息,据成都链安安全舆情监控数据显示,GYM Network 项目的GymSinglePool遭受了攻击。因为_autoDeposit函数未转入抵押的代币,攻击者恶意调用了depositFromOtherContract函数记账,并凭空提取了GYM token,目前2000BNB已进了Tornado Cash,3000BNB存放在攻击账户中,价值70W美元的ETH转入了以太坊。[2022/6/8 4:10:43]

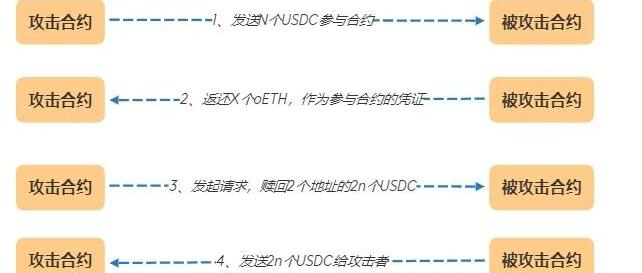

成都链安-安全实验室第一时间对本次事件进行跟踪分析,以下是态势感知系统检测盗的攻击者合约地址:0xe7870231992ab4b1a01814fa0a599115fe94203f0xb837531bf4eb8ebfa3e20948bd14be067c18cbd30xb72e60ea1d0c04605f406c158dce9ac6ae6d224c攻击者攻击方式还原:1、攻击者调用合约向合约发送n个USDC增加抵押,并得到合约币oETH2、攻击者调用合约发送ETH进行抵押,并销毁oETH以赎回自己的USDC3、攻击者赎回自己抵押的ETH。如下图所示:

成都链安:正在追查Ronin攻击事件的资金去向:据成都链安链必应-区块链安全态势感知平台舆情监测显示,Axie Infinity侧链Ronin遭到攻击,17.36万枚ETH和2550万USDC被盗,总金额约合价值为6.15亿美元。在这里,成都链安对此类跨链桥项目给出以下建议:

1.注意签名服务器的安全性;

2.签名服务在相关业务下线时,应及时更新策略,关闭对应的服务模块,并且可以考虑弃用对应的签名账户地址;

3.多签验证时,多签服务之间应该逻辑隔离,独立对签名内容进行验证,不能出现部分验证者能够直接请求其它验证者进行签名而不用经过验证的情况;

4.项目方应实时监控项目资金异常情况。[2022/3/30 14:25:56]

成都链安CMO:交易所需建设一套完整的资金内控系统:3月11日晚8点,成都链安CMO Adolfo Gao做客“抹茶周三见”时发表观点:交易所需建设一套完整的资金内控系统,并对每笔资金的出入都应该做好审核和记录。此外他还指出,关键私钥和转账授权的防护也是重中之重。成都链安科技是最早专门从事区块链安全的公司,由前海母基金,联想创投,复星国际,分布式资本等知名企业和创投战略投资,电子科技大学杨霞教授,郭文生教授,高子扬博士联合创立。“抹茶周三见”是MXC抹茶推出的一档AMA活动,不定期邀请重量级嘉宾在周三进行分享。[2020/3/11]

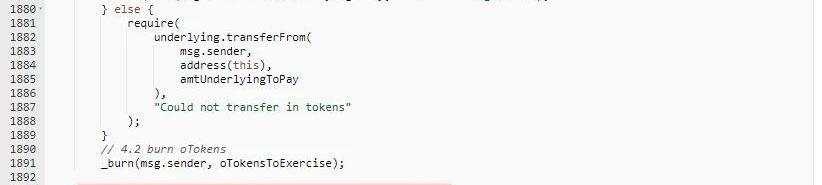

在步骤二中,攻击者调用exercise函数,并向其传递了两个地址A、B和两倍自己应得的USDC,程序正常执行,这导致地址B的资金受损。技术分析

以交易0x56de6c4bd906ee0c067a332e64966db8b1e866c7965c044163a503de6ee6552a为例,攻击者通过合约0xe7870231992ab4b1a01814fa0a599115fe94203f对合约0x951D51bAeFb72319d9FBE941E1615938d89ABfe2发动攻击,此笔交易中共获利$9907。如下图所示:

分析 | 成都链安:钱包Safuwallet服务器是否存储了用户的私钥是关键:针对“网页加密货币钱包Safuwallet被黑与币安服务器出现问题是否存在关联”一事,成都链安在接受金色财经采访时指出:“safuwallet是第三方extension插件钱包,用户资产被盗,主要原因还是私钥被盗,发生了这样的问题,对于钱包服务器而言只要不存储用户的私钥,只做相关交易数据的处理的话,两者之间就没有关系,如果服务器存储了用户的私钥,那黑客就有可能通过攻击服务器获取到用户的私钥。推特消息称是safuwallet被注入了恶意代码,黑客可能先将恶意代码注入到safuwallet中,然后引诱受害者安装钱包,再获取到受害者的私钥后,进行相关代币的转移。事实上,对于非官方钱包,安全性确实不太好保障。对于此类钱包,私钥被盗的时间时有发生。对于这个事件,后续的影响主要是用户的损失、钱包和交易所的声誉。”[2019/10/12]

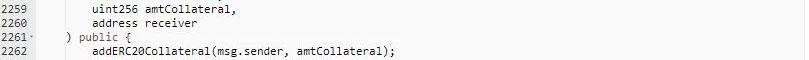

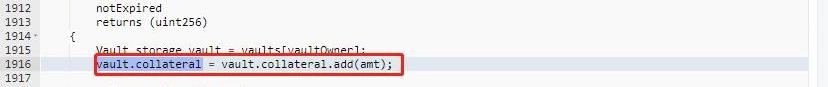

攻击者首先调用了addERC20CollateralOption函数,向合约中发送了9900个USDC,如下图所示:

此函数中的addERC20Collateral(msg.sender,amtCollateral);负责代理转账USDC;函数中的issueOTokens(amtToCreate,receiver);负责铸币oETH,此笔交易铸币30个oETH并发送给了攻击者,如下图所示:

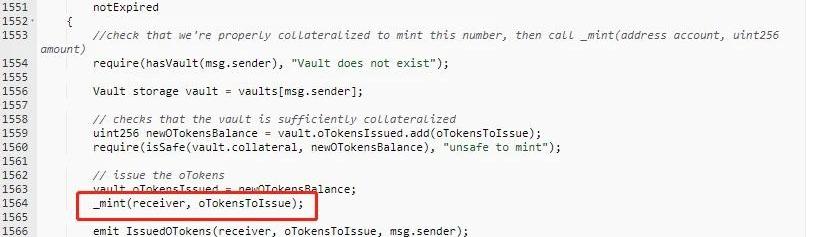

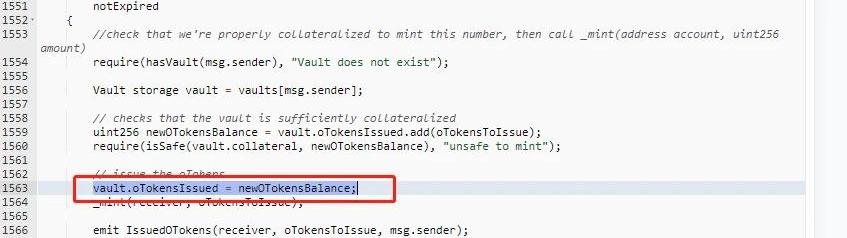

在此完成后,攻击者的vault参数进行了变化。vault.oTokensIssued和vault.collateral分别更新300000000和9900000000为如下图所示:

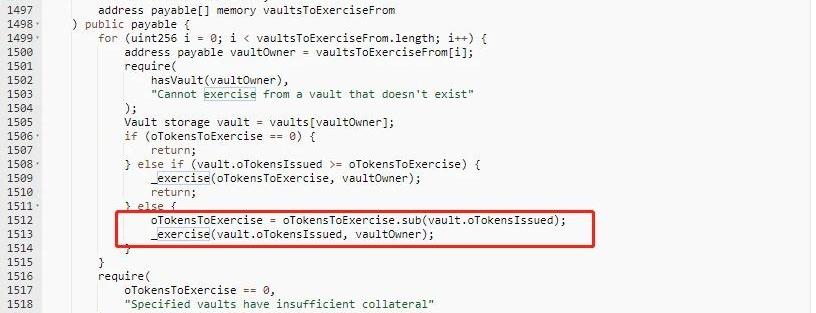

然后攻击者开始将oETH兑换出来。调用exercise,构造参数oTokensToExercise为60,vaultsToExerciseFrom为两个地址,其中一个是也满足条件的他人地址。如下图所示:

Exercise函数运行_exercise(vault.oTokensIssued,vaultOwner);分支,将30oETH相应比例的USDC发送给调用者,如下图所示:

我们可以注意到,在最终转账时,_exercise是将USDC转给了msg.sender,也就是攻击者。我们回头看exercise中存在者for循环,攻击者输入的oTokensToExercise为60,所以合约再验证了第二个地址符合条件的情况下,依旧会将余额转给msg.sender,也就是攻击者。这就使得攻击者可以获得两次USDC,从而获得利润。总结建议

此次事件攻击者利用了exercise函数的逻辑缺陷。此函数在进行最后转账前并未验证调用者是否有权限赎回此地址的USDC,只是简单的验证了地址是否可以赎回。属于代码层的逻辑漏洞,并且根据官方回复,此合约是经过安全审计的。成都链安在此提醒各项目方:1、项目上线前应当进行足够有效的安全审计,最好是多方审计2、对于合约的应当设置暂停合约交易等功能,在发生安全事件时,可以以保证资金安全3、安全是一个持续的过程,绝非一次审计就能保平安,与第三方安全公司建立长期的合作至关重要

编者按:本文来自加密谷Live,作者:MikaHonkasalo,翻译:Liam,Odaily星球日报经授权转载。摘要:加密协议与传统公司类似,它们都提供了某种服务去换取费用.

1900/1/1 0:00:00自上周日币市上演插针行情后,各币种当前都处于缓慢的消化中,而ETH却已经吹响了反攻的号角,今日早上再次引发上涨行情,一度冲上400美元,和前日的高位仅差15美元不到.

1900/1/1 0:00:00编者按:本文来自加密谷Live,作者:RahulN,翻译:Liam,Odaily星球日报经授权转载。比特币等主要加密货币依然保持着主导地位,但稳定币似乎也在不断壮大.

1900/1/1 0:00:00\n哈喽大家好,我是小K君,今天我们要讲的内容是:“矿圈的兴起—ASIC矿机的诞生”。 我们上节课说了,2011年区块链技术进入中国,最初接触而且影响也最为深远的,就是挖矿这门产业.

1900/1/1 0:00:00本周大事记本周,Block.one的新资源提案(NewResourceProposal)将在丛林测试网(JungleTestnet)中进行测试。新资源提案是关于EOSIO资源分配的建议提案.

1900/1/1 0:00:00编者按:本文来自巴比特资讯,作者:CryptoNinjas.net,编译:Libert,星球日报经授权发布.

1900/1/1 0:00:00