北京时间2022年5月9日凌晨4:34:42,CertiK安全技术团队监测到FortressLoans遭到攻击。

北京时间5月9日上午10:05,JetFuelFinance也正式确认了关于预言机操纵的消息,并发布了可疑地址和交易的链接:

目前该项目损失约1,048.1ETH和400,000DAI。攻击者通过DAO和预言机操纵来盗取资产以完成本次攻击,并通过TornadoCash将被盗资产转出。

Compound社区发起改善预言机的提案:金色财经报道,据官方消息,Compound社区成员Getty Hill提出第47号关于改善预言机的提案。该提案包括:1. 将预言机系统从目前的Coinbase Pro改为Chainlink喂价;2. 将锚点从20%减少到15%。3. 给定故障安全的社区多重签名。[2021/6/16 23:39:45]

漏洞交易

https://bscscan.com/tx/0x13d19809b19ac512da6d110764caee75e2157ea62cb70937c8d9471afcb061bf

相关地址

攻击者地址:https://bscscan.com/address/0xA6AF2872176320015f8ddB2ba013B38Cb35d22Ad

公链Taraxa已集成Chainlink预言机以追踪“非正式交易协议”:4月8日消息,公链项目Taraxa宣布已正式集成Chainlink预言机解决方案,以获得所有非正式交易协议中的去中心化可信时间源,确保Taraxa智能合约能够利用实时数据源将时间戳分配给其审计日志中的锚定交易。[2021/4/8 19:59:30]

攻击者合约:

https://bscscan.com/address/0xcd337b920678cf35143322ab31ab8977c3463a45

被攻击的预言机相关合约:https://bscscan.com/address/0xc11b687cd6061a6516e23769e4657b6efa25d

攻击步骤

以太坊侧链xDai正集成Chainlink预言机:金色财经报道,以太坊侧链xDai正在集成Chainlink预言机。Chainlink喂价已经上线xDai主网,提供包括LINK/USD、AAVE/USD、DOT/USD和SUSHI/USD在内的一组交易对的价格数据。[2021/3/5 18:16:14]

①攻击者从TornadoCash收到ETH,并用收到的部分ETH购买FTS代币用于投票和抵押。

②然后,攻击者提交了一个提案,改变贷款合约中FTS代币的抵押系数。

③攻击者使用购买的FTS代币对其提案投了赞成票。因为Fortressloans的治理合同的法定票数是400,000FTS——小于攻击者持有的金额,所以该提案被通过。

去中心化电影融资平台Mogul集成Chainlink预言机:去中心化电影融资平台Mogul在其v1版本中集成了Chainlink(LINK)预言机。Mogul Productions联合创始人David Cormican表示,通过该集成将可验证的链下数据带到区块链,以确保利润分配的透明度,以及保护演员和工作人员的隐私和机密性。(U.today)[2021/2/12 19:34:20]

④同时,攻击者将FTS存入贷款合约作为抵押品。

⑤提案通过后,攻击者执行提案,将FTS的抵押系数从0更新到70000000000000,以便在后续步骤中利用其获利。

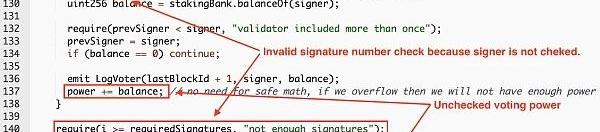

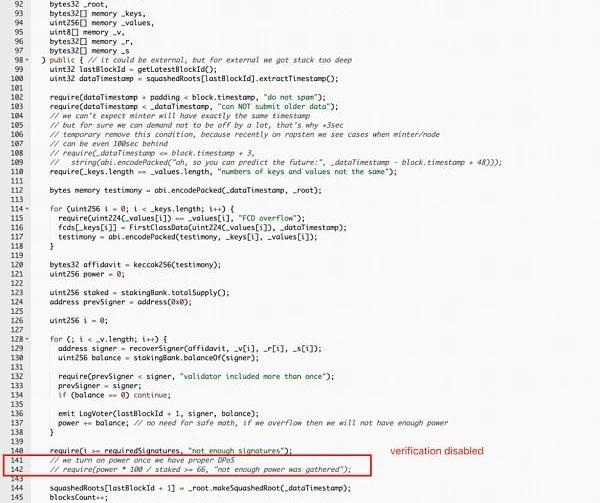

⑥此外,攻击者通过预言机相关chain合约中的非限制性函数`submit()`更新了贷款合约使用的价格预言机,该函数缺少对签名的有效验证,因此该更新会被成功执行。

Jay Hao:预言机是我们非常看重的赛道:8月19日消息,OKEx首席执行官Jay Hao通过微博表示:预言机的本质是数据上链,是区块链行业的底层基础设施,也是我们非常看重的赛道,一方面我们支持了Compound的Open Oralce协议,另一方面我们也是Chainlink的数据提供者。[2020/8/19]

⑦通过更新,攻击者的抵押品的价值被大幅提高,所以攻击者能够从贷款合约中借到大量的其他代币。

⑧攻击者将借来的代币转换为ETH和DAI,并将其存入TornadoCash。

合约漏洞分析

漏洞①

第一个漏洞是治理合约的一个设计缺陷。

治理合约可以执行成功提案,以修改借贷相关的配置。然而,要成功执行提案,投票所需的最低FTS代币是40万。由于FTS代币的价格很低,攻击者仅用大约11个ETH就交换了超过40万个FTS代币。

有了这些FTS代币,攻击者可以随意创建一个恶意提案并成功执行。

漏洞②

第二个漏洞是chain合约用以更新价格的“submit”系数有一个缺陷——允许任何人更新价格。

L142中的必要语句被注释掉了。因此该合约在更新价格时并未验证该调用已收集到足够的签名。

资产去向

78万+228万USDT在两次攻击交易后被转移到攻击者地址。

230万USDT被发送到EthereumtoanySwap(Multichain)。

77万USDT通过cBridge(CelerNetwork)发送到以太坊。

所有的USDT通过Unswap兑换成ETH和DAI,并发送至TornadoCash。

时间线

北京时间5月9日凌晨00:30左右,Fortress的代币价格暴跌。很快项目团队即在telegram中说明:项目出了一些问题,目前正在调查中。

但这次攻击可能开始得比我们想象中更早。

攻击者第一次开始「试探」是在北京时间4月20日凌晨1:41:59,他们部署了一个未验证的合约。在"踩点"之后接下来的几周里,攻击者持续通过一系列的交易与Fortress进行交互,并部署未经验证的合约,这一行为直到此次攻击事件的前几天才消停。

攻击者部署了合约后,他们又启动了一系列的交易——允许他们创建和资助一个外部拥有的地址,向FortressGovernorAlpha合约提出恶意提案并自己进行投票,随后将FTS代币的抵押品设置得极高,使得FTS价值增加,用其借取大量其他代币,然后换成ETH和DAI。

攻击合约在完成攻击后已自毁,目前资金在通过cBridge(CelerNetwork)桥和Multichain交换桥后被转移到以太坊链,并在一系列后续交易中被发送到TornadoCash。

写在最后

本次攻击事件本应通过安全审计来有效地避免。

针对漏洞①,由于治理代币的价格和有多少代币在流通是未知的,因此发现这个风险并不容易,但可以通过一定的风险发现来警告潜在的相关攻击行为。

针对漏洞②,审计可以发现关键验证的缺失,避免任何人都有可能通过提交功能来操纵价格。

预言机操纵造成的攻击并非仅此一例,日前CertiK发布的受盗资金更为庞大。

加密领域安全风险层出不穷,项目团队应尽可能提高相关警惕并时刻关注安全事件以自查,并及时完善和审计合约代码。

标签:CHAAINChainHAIdongdongchainYSHIBAINU币Bidao Smart Chainblockchaintechnology

前言北京时间2022年5月9日,知道创宇区块链安全实验室监测到BSC链上借贷协议FortressProtocol因预言机问题被攻击,这是最近实验室检测到的第三起预言机攻击事件,损失包括1.

1900/1/1 0:00:00背景2021年回顾MolochDAO网络/生态系统概述赠款策略MolochDAO—未来展望MolochDAO关于ETH生态系统发展的计划Moloch崛起!背景-Moloch的故事2019年的情人.

1900/1/1 0:00:00据最新消息,5月13日,波场去中心化算法稳定币USDD已正式登陆Huobi。 目前,TRC20-USDD、BEP20-USDD、ERC20-USDD充值已经开通.

1900/1/1 0:00:00时至今日,UST崩盘事件已经基本告一段落。昔日高高在上的算法稳定币之花,如今几乎零落成泥。最新数据现实,UST价格仅为不足0.100美元,而其母链Terra治理代币LUNA为0.000179美元.

1900/1/1 0:00:00https://doraresear.ch/2022/04/30/light-weight-maci-anonymization/更多阅读:1.

1900/1/1 0:00:001942年,著名科幻小说家艾萨克·阿西莫夫曾在他的作品《转圈圈》一书中,提出了著名的机器人三大定律:第一定律:机器人不得伤害人类个体.

1900/1/1 0:00:00