北京时间2022年4月15日11点18分,CertiK审计团队监测到RikkeiFinance被攻击,导致约合701万元人民币资产遭受损失。

由于缺乏对函数`setOracleData`的访问控制,攻击者将预言机修改为恶意合约,并获取了从合约中提取USDC、BTCB、DAI、USDT、BUSD和BNB的权限。攻击者随后将这些代币全部交易为BNB,并通过tornado.cash将这些BNB转移一空。

攻击步骤

①攻击者向rBNB合约发送了0.0001个BNB以铸造4995533044307111个rBNB。

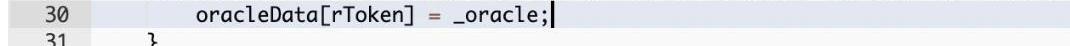

②攻击者通过公共函数`setOracleData()`将预言机设置为一个恶意的预言机。

加密支付应用Strike将基于闪电网络的跨境支付服务扩展到墨西哥:6月14日消息,加密支付应用Strike将其基于闪电网络的跨境支付服务扩展到墨西哥,该服务将于6月14日在墨西哥推出,使用该服务跨境发送的美元可以转换为比索并转入收款人的银行账户中。[2023/6/15 21:37:27]

③由于预言机已被替换,预言机输出的rTokens价格被操纵。

④攻击者用被操纵的价格借到了346,199USDC。

⑤攻击者将步骤4中获得的USDC换成BNB,并将BNB发送到攻击合约中。

⑥攻击者重复步骤4和5,耗尽BTCB、DAI、USDT和BUSD。

⑦攻击者使用函数`setOracleData()`再次改变预言机,还原了该预言机的状态。

合约漏洞分析

SimplePrice预言机:

加密货币支付应用Strike推出新Visa卡,将提供消费奖励:金色财经报道,基于闪电网络的加密货币支付应用Strike宣布推出一张新的Visa卡。该公司在其推特上宣布了这一消息,并表示其用户现在可以“把Strike带到任何地方,并在日常消费中获得奖励”。推广工作将从等待名单开始。在推文中,Strike称,用户将能够使用新卡直接存款,以比特币支付,购买比特币,发送和接收资金,使用Apple Pay和Google Pay消费,并在消费时获得奖励。(The Block)[2022/8/12 12:20:47]

https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code

Cointroller:https://bscscan.com/address/0x00aa3a4cf3f7528b2465e39af420bb3fb1474b7b#code

DFINITY生态去中心化社交媒体网络Distrikt发布安卓版客户端:9月15日消息,由DFINITY互联网计算机提供支持的去中心化社交媒体网络Distrikt已发布安卓版本客户端,用户可以通过GooglePlayStore安装下载,此前Distrikt已上线Web端应用。Distrikt旨在使用户能够相互连接、协作和共享,同时保留所有权并控制其数据,而无需为其数据和隐私付费。Distrikt团队表示,该应用完全运行在DFINITY的互联网计算机中。[2021/9/15 23:26:22]

资产地址:Rtoken0x157822ac5fa0efe98daa4b0a55450f4a182c10ca

新的预言机:

0xa36f6f78b2170a29359c74cefcb8751e452116f9

原始价格:416247538680000000000

动态 | 比特币百万富翁Erik Finman将投资金属支付公司Metallicus:据Bitcoin Exchange Guide消息,比特币百万富翁Erik Finman决定成为金属支付公司Metallicus的天使投资人。该公司的首席执行官Marshall Hayner宣布了这项投资。他将与Erik Finman合作改进加密银行平台,并转变为拥有超过17种资产和功能的交易所。[2019/8/20]

更新后的价格:416881147930000000000000000000000

RikketFinance是利用Cointroller中的SimplePrice预言机来计算价格的。然而,函数`setOracleData()`没有权限控制,也就是说它可以被任何用户调用。攻击者使用自己的预言机来替换原有的预言机,并将rToken的价格从416247538680000000000提升到4168811479300000000000000。

资产去向

攻击者在两次交易中获得了2671枚BNB。攻击者已使用tornado.cash将所有的代币进行了转移。

其他细节

漏洞交易:

●https://bscscan.com/tx/0x4e06760884fd7bfdc076e25258ccef9b043401bc95f5aa1b8f4ff2780fa45d44

●https://bscscan.com/tx/0x93a9b022df260f1953420cd3e18789e7d1e095459e36fe2eb534918ed1687492

相关地址:

●攻击者地址:

0x803e0930357ba577dc414b552402f71656c093ab

●攻击者合约:

0x9aE92CB9a3cA241D76641D73B57c78F1bCF0B209

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

●恶意预言机:

https://bscscan.com/address/0x99423d4dfce26c7228238aa17982fd7719fb6d7f

https://bscscan.com/address/0xa36f6f78b2170a29359c74cefcb8751e452116f9

●攻击者地址:

0x803e0930357ba577dc414b552402f71656c093ab

●攻击者合约:

0x9aE92CB9a3cA241D76641D73B57c78F1bCF0B209

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

●恶意预言机:

https://bscscan.com/address/0x99423d4dfce26c7228238aa17982fd7719fb6d7f

https://bscscan.com/address/0xa36f6f78b2170a29359c74cefcb8751e452116f9

●被攻击预言机地址:

https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code

写在最后

该次事件可通过安全审计发现相关风险。CertiK的技术团队在此提醒大家,限制函数的访问权限是不可忽略的一步。

作为区块链安全领域的领军者,CertiK致力于提高加密货币及DeFi的安全和透明等级。迄今为止,CertiK已获得了3200家企业客户的认可,保护了超过3110亿美元的数字资产免受损失。

欢迎点击CertiK公众号底部对话框,留言免费获取咨询及报价!

加入DAO,即代表认同它的工作方式 为了理解人们为何会加入一个去中心化的自治组织,“无许可/Permissionlessness”这个词是一个不错的切入点.

1900/1/1 0:00:00本周摘要:-在期货交易量下降的同时,永续合约的主导地位正在增强-作为一个成功的商人和爱国者,沃伦·巴菲特详尽解释了自己不相信比特币的原因-NearProtocol和Tron都在开发自己的稳定币.

1900/1/1 0:00:00北京时间2022年4月13日凌晨0点49分,CertiK审计团队监测到ElephantMoney被攻击,导致27,416.46枚BNB遭受损失.

1900/1/1 0:00:00伴随着DeFi的繁荣,加密数据分析的市场也方兴未艾。已实现对一个DeFi项目的初步解析。笔者在使用诸多分析工具后,整理了比较好用的,且市面上推荐度比较高的五类DeFi数据分析工具:看DeFiTo.

1900/1/1 0:00:00DataSource:FootprintAnalyticsFantomDashboard不要怂就是梭!笔者已无法将这句话再奉为金科玉律了。BTC从高位六万八跌到三万四,可谓是腰斩.

1900/1/1 0:00:00科学代币工程第1部分:科学问题 这是一系列讨论科学代币工程的博客文章中的第一篇文章。计算机科学与行为经济学的汇合首先,什么是科学代币工程?我强烈推荐TrentMcConaghy撰写的这篇出色的博.

1900/1/1 0:00:00