前言

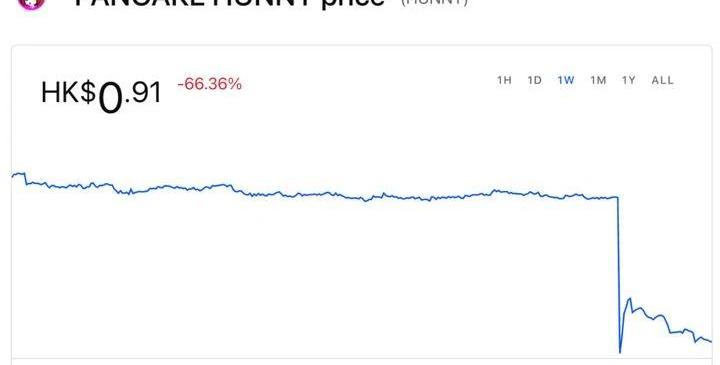

北京时间10月20日晚,知道创宇区块链安全实验室监测到BSC链上的DeFi协议PancakeHunny的WBNB/TUSD池遭遇闪电贷攻击,HUNNY代币价格闪崩。实验室第一时间跟踪本次事件并分析。

分析

KyberSwap已在以太坊和BNB Chain上集成PancakeSwap v3:7月19日消息,Kyber Network发推称,KyberSwap已在以太坊和BNB Chain上集成PancakeSwap v3,旨在实现更低的滑点和无缝交易。[2023/7/19 11:04:50]

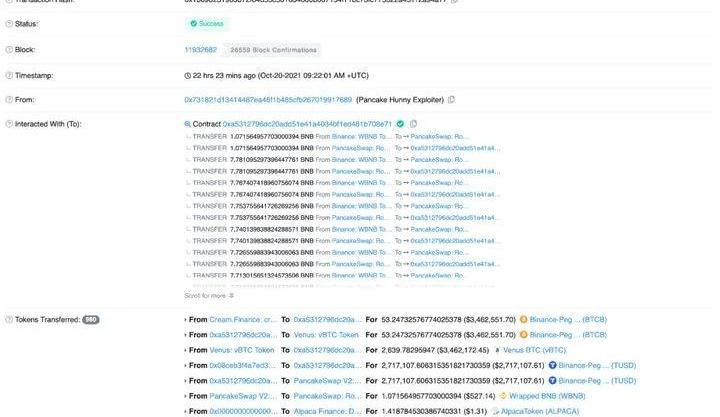

攻击者信息

攻击者:

0x731821D13414487ea46f1b485cFB267019917689

攻击合约:

0xa5312796DC20ADd51E41a4034bF1Ed481b708e71

Pantera Capital在FTX的敞口主要来自对Blockfolio投资:金色财经报道,据Pantera Capital合伙人Paul Veradittakit的一封信,尽管投资组合范围很广,但加密投资公司Pantera Capital对加密交易所 FTX 的敞口有限。在Pantera方面,我们在FTX平台上的风险不大,主要是通过收购我们的投资组合公司Blockfolio而作为股东接触到FTX。[2022/11/11 12:52:35]

第一次攻击tx:

0x1b698231965b72f64d55c561634600b087154f71bc73fc775622a45112a94a77

Panther Protocol与多链AMM协议Vegaswap达成合作:DeFi端到端隐私协议Panther Protocol最近与多链自动做市商(AMM)协议Vegaswap达成合作。Vegaswap将在交易所上线Panther Token(ZKP),Panther将把Vegaswap纳入其Treasury管理。除了集成到Vegaswap平台和MetaMask API之外,Vegaswap还将充当Panther的隐私矿工。[2021/7/31 1:26:33]

被攻击池信息

VaultStrategyAlpacaRabbit:0x27d4cA4bB855e435959295ec273FA16FE8CaEa14

PandaSwap于今日在OEC主网上线:据官方消息,PandaSwap于今日在OEC主网上线,并即将开始创世挖矿。PandaSwap于OEC启动之初即成为获得提前部署权限的5个项目之一。

PandaSwap除了利用OEC实现快速且便宜的代币交易,还融合了SHIB模型和SWAP模式。PandaSwap还将于下月开启NFT小游戏,布局Gamefi板块。[2021/7/28 1:21:29]

VaultStrategyAlpacaRabbit:0xef43313e8218f25Fe63D5ae76D98182D7A4797CC

攻击流程

攻击者从CreamFinance通过闪电贷获得53.25BTC

用53.25BTC从Venus借出2717107TUSD

在PancakeSwap上,用TUSD兑换BNB,抬高BNB价格

使用50个不同的钱包地址将38250TUSD存入HUNNYTUSDVault合约

赎回2842.16TUSD,并铸造12020.40HUNNY代币

以7.78WBNB的价格卖出HUNNY代币

50个钱包重复26次以上步骤

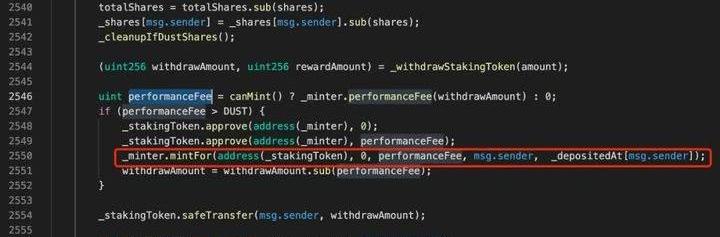

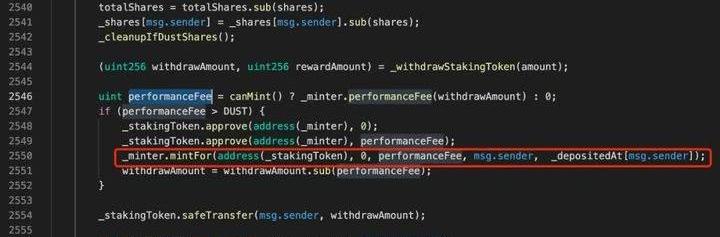

细节

VaultStrategyAlpacaRabbit合约池的_harvest()函数中,资产的兑换路由为ALPACA=>WBNB=>TUSD,而WBNB/TUSD池中流动性较低,易被操纵。

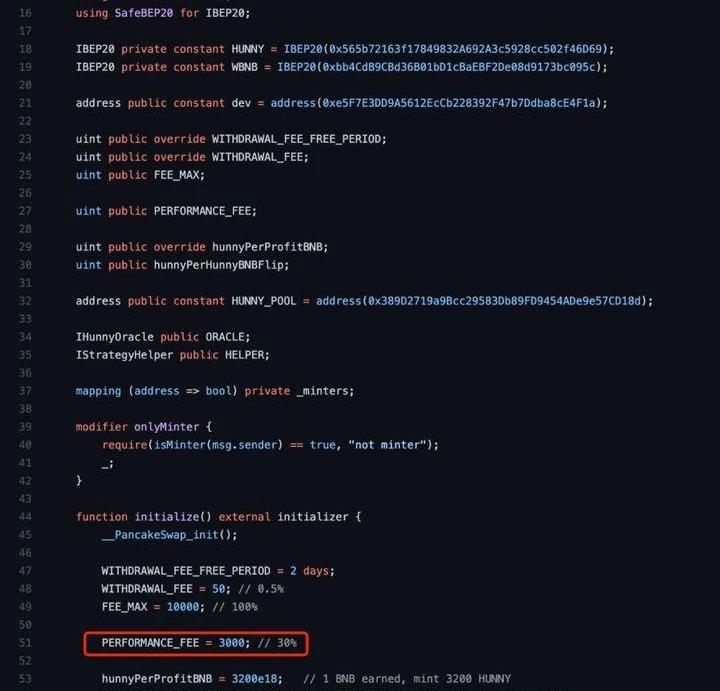

在巨额兑换后,抬高了WBNB对TUSD的价格,攻击者调用harvest()函数后,Vault合约的TUSD利润剧增,随后调用getReward()函数,通过30%的performanceFee手续费铸造HUNNY代币,只要铸造出的HUNNY代币价值超过30%的performanceFee手续费,就有利可图。

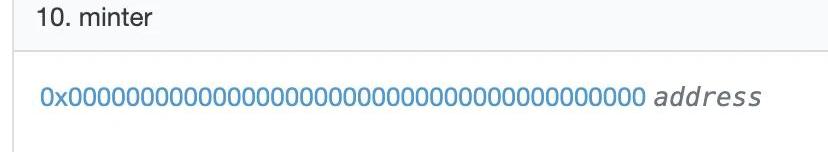

目前,PancakeHunny官方已采取紧急措施,暂停了TUSDVault合约的铸币。

总结

此次PancakeHunny遭遇的闪电贷攻击的本质原因在于底层资产兑换过程的价格易被操控,未做全面考虑和防护,从而使得攻击者通过巨额资金操纵某一交易对价格进行攻击套利。

近期,各类合约漏洞安全事件频发,合约审计、风控措施、应急计划等都有必要切实落实。

持续的财阀统治目前流行的共识机制,即“工作证明”和“权益证明”,大致上是按照某个节点在网络上的买入比例——分别是通过计算能力或代币持有量——授予治理权.

1900/1/1 0:00:00前言北京时间12月13日,知道创宇区块链安全实验室关注到针对Definer预言机的攻击事件。作为第三方区块链安全机构,受Definer、Cherryswap和OEC组成的调查小组邀请参与本次攻击.

1900/1/1 0:00:00引言在一堆不同的项目中,我们需要允许用户从EVM存入某种链下状态,该状态在链上表示为Merkle累加器。该Merkle树根据有效性证明或欺诈证明+同步假设进行更新.

1900/1/1 0:00:00虚假信息——即为了或经济利益而故意误导的内容——并不是什么新鲜事。但正如我们在去年所看到的,数字平台使传播危险的阴谋论变得更加容易,因为在疫情、种族抗议、加利福尼亚野火和总统选举结果等热门的.

1900/1/1 0:00:00播报数据由Greeks.liveDataLab格致数据实验室和Deribit官网提供。一般季度交割后都会出现一段时间的稳定期,目前虽然行情脆弱,但是各项市场数据都比较稳定,市场整体情绪比较稳定.

1900/1/1 0:00:00文章作者:JoelJohn文章翻译:Blockunicorn 约瑟夫·熊彼特(JosephSchumpeter)在1942年创造了创造性破坏一词.

1900/1/1 0:00:00