据慢雾区情报,发现 NFT 项目 verb 钓鱼网站如下:

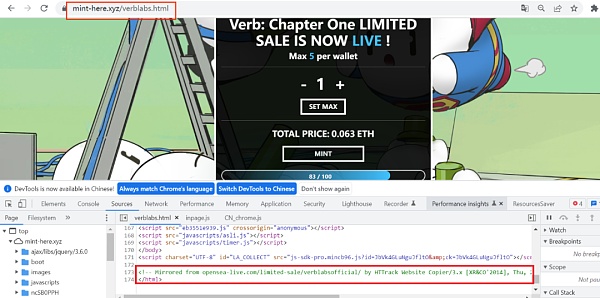

钓鱼网站 1:https://mint-here.xyz/verblabs.html

钓鱼网站 2:https://verb-mint.netlify.app

我们先来分析钓鱼网站 1:

查看源代码,发现这个钓鱼网站直接使用 HTTrack 工具克隆

http://opensea-live.com/limited-sale/verblabsofficial/ 站点(钓鱼网站 3)。

此被克隆的站点非常可疑,似乎也是钓鱼网站。

慢雾:7月3日至7月7日期间?Web3生态因安全问题损失近1.3亿美元:7月10日消息,慢雾发推称,自7月3日至7月7日,Web3生态因安全问题遭遇攻击损失128,419,000美元,包括Encryption AI、AzukiDao、NFT Trader、MIKE&SID、Bryan Pellegrino、Aptos Foundation、Multichain、CivFund。其中,Multichain被攻击损失1.26亿美元。[2023/7/10 10:12:36]

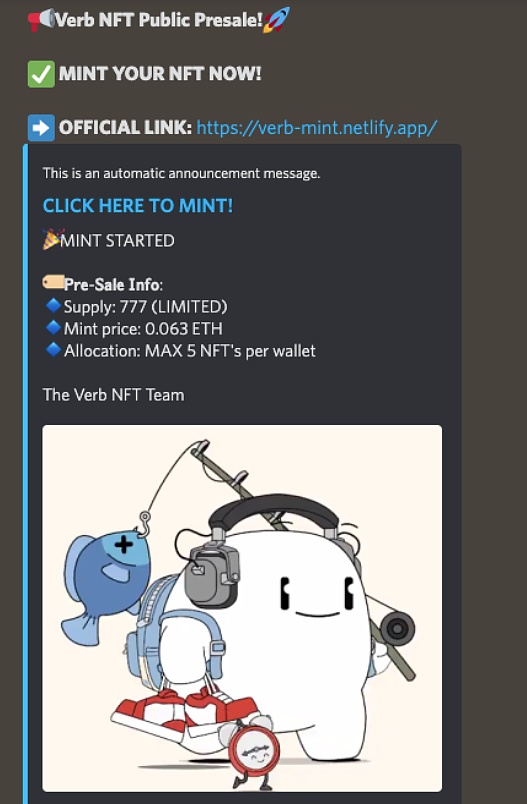

再来看下钓鱼网站 2:

慢雾:过去一周Web3生态因安全事件损失约2400万美元:6月19日消息,据慢雾发推称,过去一周Web3生态系统因安全事件损失约2400万美元,包括Atlantis Loans、Ben Armstrong、TrustTheTrident、FPG、Sturdy、Pawnfi、Move VM、Hashflow、DEP/USDT与LEV/USDC、Midas Capital,总计23,795,800美元。[2023/6/19 21:46:18]

这三个站点仿佛都是一个模版生成出来的。

对照三个钓鱼网站分别揪出钓鱼地址:

钓鱼地址 1:0xe7b2AAa70D6133c78006A078b95dF8Be3613385E

钓鱼地址 2:0xa096356DeB502d1F5670A2E26a645eA4dbAA4741

慢雾:昨日MEV机器人攻击者恶意构造无效区块,建议中继运营者及时升级:金色财经报道,慢雾分析显示,昨日MEV机器人被攻击的问题原因在于即使信标区块不正确,中继仍将有效载荷(payload)返回给提议者,导致了提议者在另一个区块被最终确定之前就能访问区块内容。攻击者利用此问题,恶意构造了无效的区块,使得该区块无法被验证,中继无法进行广播(状态码为202)从而提前获得交易内容。mev-boost-relay昨日已紧急发布新版本缓解此问题,建议中继运营者及时升级中继。

据此前报道,昨日夹击MEV机器人的恶意验证者已被Slash惩罚并踢出验证者队列。[2023/4/4 13:43:37]

钓鱼地址 3:0x80eE5caDf0f04058b9dF853017542Ab3dF9D88d7

慢雾:美国演员SethGreen的NFT遭钓鱼攻击,资金已跨链到 BTC 并混币:5月18日消息,美国演员SethGreen遭遇钓鱼攻击致4个NFT(包括1个BAYC、2个MAYC和1个Doodle)被盗,钓鱼者地址已将NFT全部售出,获利近160枚ETH(约33万美元)。

慢雾MistTrack对0xC8a0907开头的钓鱼地址分析后,发现总共有8个用户的NFT被盗,包含MAYC、Doodle、BAYC、VOX等12类NFT,全部售出后总获利194ETH。同时,该钓鱼地址初始资金0.188ETH来自Change NOW。钓鱼者地址将大部分ETH转换为renBTC后跨链到6个BTC地址,约14BTC均通过混币转移以躲避追踪。NFT钓鱼无处不在,请大家保持怀疑,提高警惕。[2022/5/18 3:24:23]

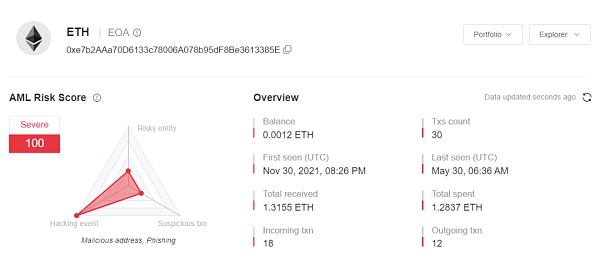

先分析钓鱼地址 1 (0xe7b…85E):

慢雾:警惕 Terra 链上项目被恶意广告投放钓鱼风险:据慢雾区情报,近期 Terra 链上部分用户的资产被恶意转出。慢雾安全团队发现从 4 月 12 日开始至 4 月 21 日约有 52 个地址中的资金被恶意转出至 terra1fz57nt6t3nnxel6q77wsmxxdesn7rgy0h27x30 中,当前总损失约 431 万美金。

经过慢雾安全追踪分析确认,此次攻击为批量谷歌关键词广告投放钓鱼,用户在谷歌搜索如:astroport,nexus protocol,anchor protocol 等这些知名的 Terra 项目,谷歌结果页第一条看似正常的广告链接(显示的域名甚至是一样的)实为钓鱼网站。 一旦用户不注意访问此钓鱼网站,点击连接钱包时,钓鱼网站会提醒直接输入助记词,一旦用户输入并点击提交,资产将会被攻击者盗取。

慢雾安全团队建议 Terra 链上用户保持警惕不要随便点击谷歌搜索出来的链接或点击来历不明的链接,减少使用常用钱包进行非必要的操作,避免不必要的资损。[2022/4/21 14:37:55]

发现地址 satrialingga.eth?转入过两笔 ETH,分别是 0.063 和 0.126。

随后在 Twitter 上找到了用户 /img/2022812222741/5.jpg" />

?(https://twitter.com/satrialingga_/status/1529776369533480961)

根据用户 /img/2022812222741/6.jpg" />

子直接留了个钓鱼形象的 NFT 图片,生怕别人认不出来这是钓鱼网站么?

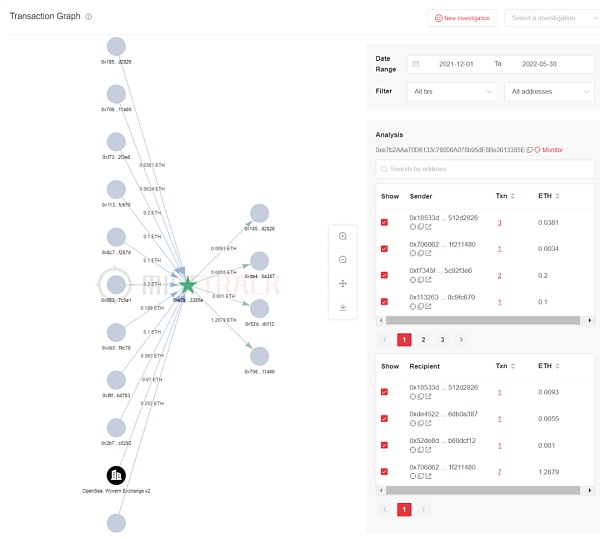

接着,我们使用 MistTrack 分析钓鱼地址 1:

发现盗来的钱基本被立马转走。

查看交易数较大的这个地址:

0x7068626254842b0e836a257e034659fd1f211480:

该地址初始资金来自 TornadoCash 转入的两笔 1 ETH,总共收到约 37 ETH,并通过 189 笔转出洗币,有从 Binance 提币和入金的交易记录。

接着,我们来分析钓鱼网站 2。

发现地址 2(0xa09…741)将盗来的大部分 ETH 都被换成 USDT,并转到地址0xf44c65d285d6282c36b85e6265f68a2876bf0d39,目前未转移。

来看看最后一个钓鱼网站3:

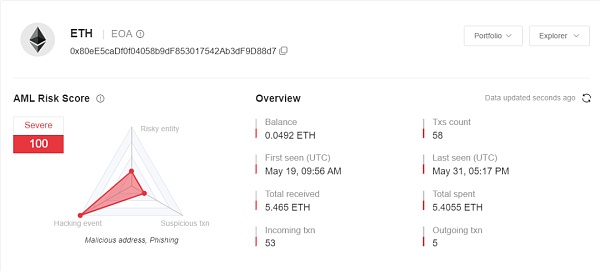

经 MistTrack 分析,地址 3 (0x80e…8d7) 共收到约 5.5 ETH,入金交易有 53 笔,看来被的人挺多。

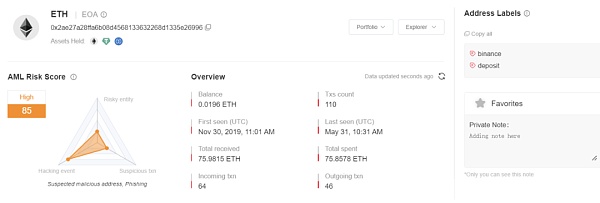

继续追踪,发现大部分 ETH 转入 Binance 地址

0x2ae27a28ffa6b08d4568133632268d1335e26996:

此地址在 MistTrack 的风险等级为高风险,共收到约 76 ETH。

以上就是本次关于 Verb 钓鱼网站的全部分析内容。

总结

本文主要是说明了由两个小钓鱼网站分析出一个大钓鱼网站的事件。NFT 钓鱼网站层出不穷,制作成本非常低,已经形成流程化专业化的产业链,这些子通常直接使用一些工具去 copy 比较出名的 NFT 项目网站,诱用户输入私钥助记词或者是诱导用户去授权。建议大家在尝试登录或购买之前,务必验证正在使用的 NFT 网站的 URL。同时,不要点击不明链接,尽量通过官方网页或者官方的媒体平台去加入 Discord 等,这也能避免一些钓鱼。

By:耀&Lisa

MOJOR是一个基于NFT构建的Web3社区平台。专注于Web3基础设施和服务,弥合传统互联网(Web2)与Web3的差距,MOJOR的愿景是打造具有真正Web3特性的社区平台,能够无缝高效地解.

1900/1/1 0:00:00Crypto Fund Research 的加密基金季度报告提供了该行业在季度末的概况,以及对不同时间行业趋势的详细了解.

1900/1/1 0:00:00头条▌花旗:元宇宙相关经济可能高达13万亿美元金色财经报道,花旗(Citi)的一份报告称,元宇宙可能还处于初级阶段,但它可能代表着高达13万亿美元的收入机会,不仅对关键的科技公司.

1900/1/1 0:00:00在讲动态NFT之前,我们先提一下静态NFT。静态NFT,是我们常见的NFT形式,即非同质化通证(non-fungible token),是一种ERC721通证.

1900/1/1 0:00:00DAO 一直以来的代名词是自由、权利下放、无边界.... 似乎一切那么符合人性。但为了获得更广泛的应用,DAO 需要变得无聊。无聊不是一个贬义词,而是面对人性时的自律和束缚.

1900/1/1 0:00:00本文以数据驱动的方式解释了为什么STEPN牛市案例的论点不会阻止GMT、GST的运动鞋价格暴跌.

1900/1/1 0:00:00