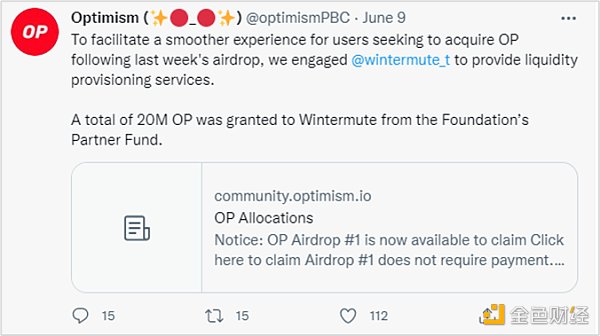

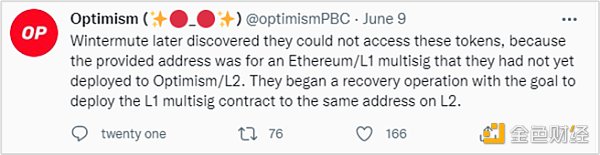

2022 年 6 月 9 日消息,据 Optimism 与加密货币做市商 Wintermute 透露,2000 万个 Optimism 代币被黑客盗取。6 月 9 日,Optimism 基金会向 Wintermute 授予了 2000 万枚 OP 代币。

交易发送完成后,Wintermute 发现无法访问这些代币,因为提供的地址是他们尚未部署到 Optimism/L2 的 Ethereum/L1 多签地址。该 Optimism/L2 多签地址由黑客部署,2000 枚 OP 代币也被黑客盗取。

5 月 27 日,Optimism 基金会通过多签合约分两次向 Wintermute 的多签合约地址转账 2000 万 OP 代币,并且在 26 日转账 1 枚 OP 代币,3 笔交易如下:

Beosin:JPEG'd 遭受攻击原因为重入攻击:金色财经报道,据Beosin安全团队分析,JPEG'd 项目遭遇攻击的根本原因在于重入,攻击者在调用remove_liquidity函数移除流动性时通过重入add_liquidity函数添加流动性,由于余额更新在重入进add_liquidity函数之前,导致价格计算出现错误。

此前报道,JPEG'd项目遭遇攻击,损失至少约1000万美元。[2023/7/31 16:07:53]

根据交易时间以及交易中 OP 代币数量,我们分析,在 26 日,Optimism 基金会向 Wintermute 多签合约地址转账 1 枚 OP 代币作为测试,Optimism 基金会在 Wintermute 确认收到代币后将 2000 万枚 OP 代币通过连续的两笔交易发送给 Wintermute 多签合约地址。接收地址是 Wintermute 在 Ethereum/L1 上已部署的多签合约地址,因此 Wintermute 仅仅验证是否接收到了代币,但并没有验证该地址在 Optimism/L2 上的所有权,而此时在 Optimism/L2 上并没有实际部署多签合约,这才给了黑客可乘之机。

BlockSec:已确认EraLend遭到只读重入攻击,总损失为340万美元:7月25日消息,BlockSec 表示,其正在协助 EraLend 解决攻击调查问题,并已确定根本原因,即只读重入攻击,总损失为 340 万美元。[2023/7/25 15:57:59]

以上转账交易中的相关地址如下:

(1)Optimism 基金会在 Optimism/L2 上的多签合约地址:

0x2501c477d0a35545a387aa4a3eee4292a9a8b3f0(简记为0x2501)

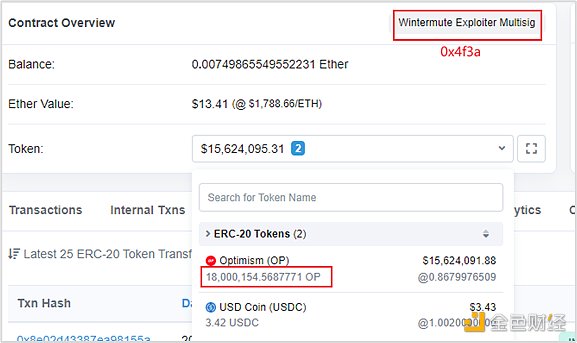

(2)Wintermute 在 Ethereum/L1 上的多签合约地址(Wintermute Exploiter Multisig):

0x4f3a120E72C76c22ae802D129F599BFDbc31cb81(简记为0x4f3a)

同时,Optimism/L2 上的 0 x4 f3 a 也是黑客部署的多签合约地址。

接下来,我们将从链上交易的角度详细分析一下黑客的攻击行为以及原理。

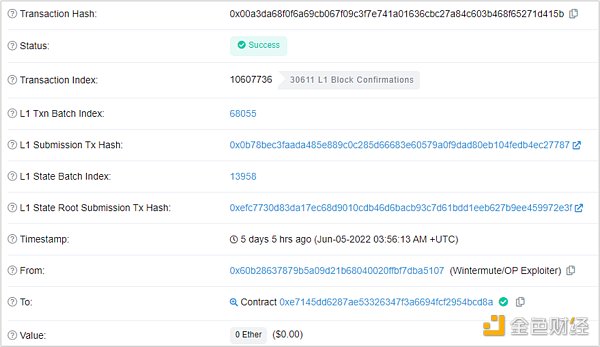

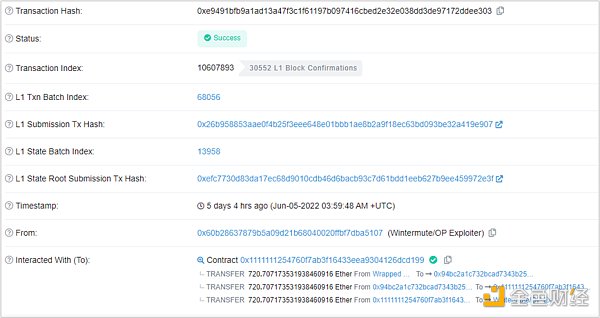

首先,我们看一下 Optimism/L2 上的 0 x4 f3 a 合约部署交易:

Amber Group:Mai Finance金库曾存在严重重入漏洞,项目方已部署新预言机合约:金色财经报道,Amber Group发文称,其区块链安全团队于10月18日在零利率贷款协议Mai Finance的两个金库(SCSEMVT和YCSEMVT)中发现一个严重重入漏洞。该漏洞将允许攻击者操纵抵押品价格,从池中借入所有资金并提走资金。

Amber Group在10月19日联系QiDao团队后,QiDao在10月20日提出解决方案并部署一个新的预言机合约。[2022/12/21 21:57:13]

txHash是0x00a3da68f0f6a69cb067f09c3f7e741a01636cbc27a84c603b468f65271d415b

注意到,该合约部署时间是 6 月 5 日,其中 Wintermute/OP Exploiter 是黑客的一个地址,简记为 0 x60 b2。

该交易是如何准确生成 0 x4 f3 a 合约地址的呢?

Cream Finance遭到闪电贷攻击原因系AMP代币合约存在可重入漏洞:8月30日,PeckShield派盾发推表示,CreamFinance遭闪电贷攻击是因为AMP代币合约引入了一个可重入漏洞。AMP是一种类似erc777的代币,在更新第一次借款之前,它被用来在转移资产的过程中重新借入资产。在tx示例中,黑客进行了500ETH的闪电贷,并将资金存入作为抵押品。然后黑客借了1900万美元AMP并利用可重入漏洞在AMPtokentransfer()中重新借入了355ETH。然后黑客自行清算借款。黑客在17个不同的交易中重复上述过程,总共获得5.98KETH(约1880万美元)。资金仍存放在以0xCE1F的地址中。派盾正在积极监控此地址的任何移动。据此前报道,抵押借贷平台CreamFinance遭遇闪电贷攻击,损失1800万美元。[2021/8/30 22:47:08]

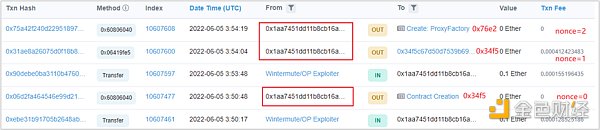

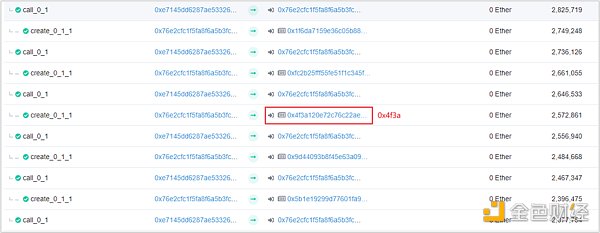

黑客重放了 3 笔交易,尤其是最后的 Gnosis Safe: Proxy Factory 1.1.1 合约创建的交易,如下所示:

(1)Ethereum/L1 上的交易如下:

动态 | DAO损失1.2亿美金的“重入漏洞” 重现江湖:近日,降维安全实验室(johnwick.io)监测到成人娱乐系统spankchain支付通道(payment channel)关联的智能合约LedgerChannel遭到了重入攻击。某黑客发现了该支付通道合约的重入漏洞(Reentrancy),并于北京时间2017年10月7日上午8时许创建了恶意攻击合约,随后成功从该合约窃取了165.38 ETH,约合3.8万美元价值的以太币。[2018/10/10]

(2)Optimism/L2上的交易:

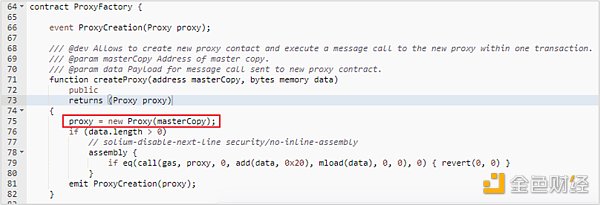

通过重放交易,黑客在 Optimism/L2 上面创建了跟 Ethereum/L1 上完全相同(地址与合约代码相同)的 Gnosis Safe: Proxy Factory 1.1.1 合约,其中创建代理合约函数如下:

Gnosis Safe: Proxy Factory 1.1.1 合约使用的是 0.5 版本的 Solidity,使用 new 来创建合约时使用的是 create 命令,而不是 create2。使用 create 命令创建合约,合约地址是 msg.sender 以及 nonce 来计算的。在 Ethereum/L1 上面,创建多签合约 0 x4 f3 a 的 msg.sender 就是 Gnosis Safe: Proxy Factory 1.1.1 的地址,黑客在 Optimism/L2 通过重放交易来创建于 Gnosis Safe: Proxy Factory 1.1.1 合约的主要目的就是为了保证在 Optimism/L2 上创建合约 0x4f3 a 的 msg.sender 与在 Ethereum/L1 上一致,那么黑客可以很方便的通过智能合约(合约 0 xe714)调用 createProxy 函数来创建出地址是 0 x4 f3 a 的合约。在该交易中创建过程如下所示:

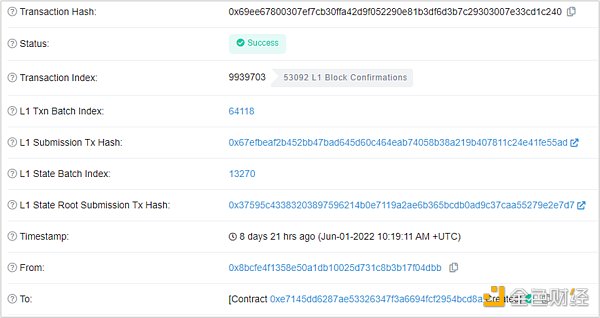

另外,合约0xe714的部署是在6月1日的以下交易中完成的:

txHash: 0x69ee67800307ef7cb30ffa42d9f052290e81b3df6d3b7c29303007e33cd1c240

发起交易地址是0x8bcfe4f1358e50a1db10025d731c8b3b17f04dbb(简记为0x8bcf),这也是黑客所持有的地址。同时,这笔交易也是0x8bcf发起的第一笔交易,资金来源于Tornado:

整个过程从时间上看,

(1)5 月 27 日,Optimism 地址 0 x2501 向 Optimism/L2 上的 0 x4 f3 a 地址转账 2000 万 OP,0 x4 f3 a 地址在 Ethereum/L1 上是 Wintermute 的多签合约地址,但此时在 Optimism/L2 上面并没有部署合约;

(2)6 月 1 日,黑客地址 0 x8 bcf 部署合约 0 xe714。

(3)6 月 5 日,黑客通过重放 Ethereum/L1 上的交易创建了 Gnosis Safe: Proxy Factory 1.1.1 合约,其地址与 Ethereum/L1 上一样;然后地址 0x60b2 通过合约 0 xe714 部署了多签合约 0 x4 f3 a,合约所有权归黑客所有,因此 5 月 27 日转入的 2000 万 OP 被黑客盗取。

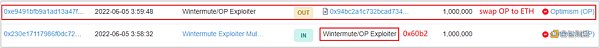

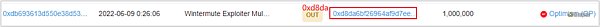

(4)6 月 5 日,多签合约 0 x4 f3 a 在接收到 2000 万 OP 后,将 100 万 OP 转账给黑客地址 0 x60 b2,然后将 100 万 OP 兑换成了 720.7 Ether。

(5)6月9日,合约0x4f3a将其中的100万OP转账给了账户地址0xd8da,

其他的1800万OP仍然在合约0x4f3a中。

引发本次安全事件的根本原因是交易重放、Solidity旧版本漏洞以及主链和侧链交易签名验证等综合因素,并不是因为项目方合约代码存在漏洞。

另外,针对本次事件,项目方反应不及时、对合约管理不严格等也给了黑客可乘之机;从攻击时间线和攻击准备上看,也不排除OP内部有内鬼串通作案的可能。

元宇宙拓展了金融机构在产品创新方面的想象力。当前,金融机构服务同质化明显,因此不少机构力图在差异化竞争中脱颖而出,无论是虚拟金融服务的场景还是新型的资产交易,都存在不小的可能性.

1900/1/1 0:00:00写在前面:独一无二的画风,是项目方创意性与有机性结合的一种宣传方式。PFP NFT 的展现形式,不仅能为持有者带来一种社群群体的归属感;又能通过艺术家作品的画风作为项目与玩家之间传递的枢纽,映射.

1900/1/1 0:00:00根据美国司法部(Department of Justice),以下简称DOJ)官网6月1日披露的消息,司法部对一名OpenSea的前员工提出NFT内幕交易指控.

1900/1/1 0:00:00原文标题:《一文了解加密行业风险投资领域增长情况》来源:Hutt Capital编译:老雅痞很高兴能发布我们对区块链风险投资领域的第四次年度回顾,对于区块链风险领域来说,去年是特别繁荣的一年.

1900/1/1 0:00:002022年4月19日,易见供应链管理股份有限公司收到中国证监会下发的《行政处罚及市场禁入事先告知书》.

1900/1/1 0:00:00头条▌香港证监会提醒投资者注意NFT相关风险6月6日消息,香港证监会提醒投资者注意非同质化代币(NFT)的相关风险.

1900/1/1 0:00:00