密码学为何称之为密码学?密码和密钥究竟有何区别?隐私保护方案中,密钥的角色是否可以被替代?密钥在使用过程中存在哪些风险?

这里,我们将以密码学中的密码为起点,展开一系列对密码学算法核心组件的技术剖析。密码和密钥在密码学算法中有着至关重要的地位,了解密码和密钥的作用,有助于理解基于密码学的隐私保护方案是否具备有效性。密码和密钥对于用户而言,则是最终达成隐私数据『始于人、利于人、忠于人』隐私保护效果的无上法器。

密码学的英文为Cryptography,源自希腊语“κρυπτ??秘密”和“γρ?φειν书写”。最初,其研究主要集中在『如何在攻击者存在的环境中隐秘地传输信息』,是一个关于信息编码的学科,由于其最重要研究目标之一是保密,实现敏感信息的秘密编码,所以被称之为密码学。

密码学中的密码,和我们日常生活中登录各类信息化系统所使用的密码是两个不同的概念。前者包含了信息加密编码、密文解密解码、数据完整性验证等一系列信息变换过程。而后者更多地是指代密码学信息变换过程中所使用的便于用户记忆的一类密钥,为了以示区别,在下文中称之为用户口令。

开源密码管理器KeePass最近修复一个允许检索主密码的漏洞,目前暂无补丁:5月22日消息,慢雾首席信息安全官23pds发推提醒称,开源密码管理器KeePass最近修复一个允许检索主密码的漏洞,该漏洞可被利用来从软件内存中检索出明文主密码,PoC已公开,目前暂无补丁。加密货币圈有不少用户使用此软件,注意资金风险。[2023/5/22 15:18:42]

在密码学中,密钥的作用与现实生活中的钥匙很相似,只有掌握密钥的用户,才能解密对应的隐私数据,或进行数字签名等相关敏感操作。

为什么密钥能够有这么神奇的作用,一切要从柯克霍夫原则谈起。

柯克霍夫原则

柯克霍夫原则是现代密码学算法设计基本原则之一,最早由荷兰密码学家Auguste Kerckhoffs在1883的论文La Cryptographie Militaire(军用密码学)中提出。

其核心思想是『密码学算法的安全性,不应该建立在算法设计保密的基础上』。即便算法设计是公开的,只要实际使用的密钥没有被攻击者获知,密码学算法产生的密文信息就不应该被轻易破解。

加密KOL:请修改与FTX US关联银行账户密码并停止共享数据:11月13日消息,Web3社区项目gm.xyz联创Mike McGuiness在Twitter发文预警称,若存在与FTX US关联的银行账户,请立即更改银行账户密码并停止共享数据。Mike McGuiness表示其银行账户曾于40分钟前被FTX US尝试访问。随后该推文被CZ转发。[2022/11/13 12:58:01]

被誉为“信息论之父”的美国数学家、电子工程师、密码学家Claude Elwood Shannon后来将这一原则进一步扩展,应用到任意信息安全相关的系统,由此也奠定了密钥在现代密码学中的核心地位。

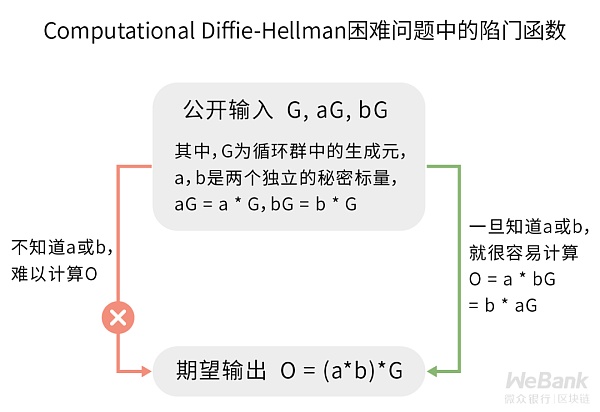

密钥具体如何使用呢?这里有必要回顾第3论中提到的,密码学算法设计所基于的计算不对称性,以及与之相关的一个重要概念——单向陷门函数。

一个单向陷门函数可以抽象为y = f(x, key),其中,x为敏感的隐私数据输入,y为经过算法保护的不敏感输出,key就是密钥。实际情形下,根据具体密码学算法设计和实现上的差异,密钥key可以有不同的表现形式,也可以表现为多个秘密参数。

专家:量子计算机要破解基于RSA的密码还需要多年时间:3月31日消息,凝聚态理论物理学家和量子信息专家Sankar Das Sarma在《麻省理工技术评论》上指出,量子计算机要破解基于RSA的密码,还有很长的路要走。

RSA-密码学利用算法、代码和密钥来安全地加密私人数据,而不受第三方或黑客等恶意行为者的干扰。此加密方法的一个例子是创建一个新的钱包,生成一个公共地址和私钥。

Sarma强调,破解密码学目前已经远远超出了现有计算能力的掌握范围。Sarma提到了“量子位(qubits)”,它是像电子或光子这样的量子物体,可以增强量子计算机的能力:“当今最先进的量子计算机有几十个解码器(或“noisy”)物理量子位。要建造一台量子计算机,从这些组件中破解RSA密码,将需要数百万甚至数十亿的量子位。”

尽管Sarma对于这是否会在未来威胁密码学持怀疑态度,但他确实指出,真正的量子计算机将“具有今天无法想象的应用”。(Cointelegraph)[2022/3/31 14:28:59]

如果以上函数是一个密码学安全的单向陷门函数,在不知道密钥key的前提下,很难从输出y通过逆函数反推出输入x,由此避免了隐私数据的泄露。

早期开发者:中本聪在创建比特币前 曾向外部密码专家寻求过帮助:早期比特币开发者、“上万BTC购买披萨”当事人Laszlo Hanyecz在接受采访时表示,中本聪在创建比特币之前,曾向外部密码专家寻求过帮助。

Laszlo Hanyecz表示其曾对中本聪选择secp256k1椭圆曲线感到困惑,这一曲线在当时并不常用,更为常见的是NIST。多年来,许多比特币爱好者一直在猜测,这是运气还是天才之选,因为secp256k1椭圆曲线实际上更为有效,也降低了任何后门存在的可能性。Hanyecz就此向中本聪发送了邮件,询问他为什么选择这一特殊曲线,中本聪回信称,他得到了一些专家的帮助——“我邀请了一些人帮我看了看,他们告诉我这一曲线很好用。”(Cointelegraph)[2020/6/2]

由此可见,密钥就是密码学信息变换过程中的最高机密。谁掌握了密钥,谁就掌握了隐私数据的访问权。

安卓系统出现截获用户点击事件漏洞可能窃取用户密码:北京链安移动安全中心提醒,Google在近日的安全性更新中修复了一个和Toast相关的安全漏洞,CVE编号为:CVE-2020-0014。该漏洞可允许恶意App通过构造一个可被点击的Toast视图来截获用户在屏幕上的点击事件,以达到搜集用户密码等敏感信息的目的,该漏洞对安卓8.0以上版本均有影响。

据移动安全专家Zer0Man介绍,由于数字资产用户在App中涉及用户密码、支付密码、助记词等敏感信息的点击事件较多,该漏洞如被利用将直接危害用户的资产安全,我们建议用户及时更新系统安全补丁以避免可能的经济损失。[2020/3/17]

人类可用的密钥

一般而言,再精密的隐私保护方案,最终都需要服务于人类用户。由于密码学隐私保护方案的安全性很大程度上取决于密钥的长度和复杂性,这也为人类用户在使用密钥时带来了不小挑战。

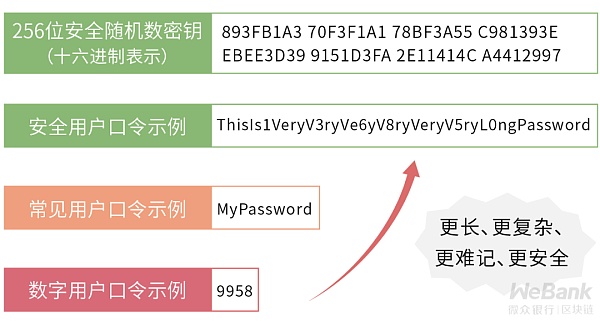

目前业界主流推荐的密码学安全强度是256位,即密钥的信息熵至少等价为256比特的随机数。如果我们用常见的字母数字来设定用户所用的密钥,该密钥的长度至少为256/log2(26*2+10) ~= 43个随机字符。

考虑到用户通常为了便于记忆而拼接字典中的单词来构成密钥,此时为了满足密钥信息熵的随机性要求,实际可能需要使用长度更长的密钥。

相比之下,现有系统对用户口令的长度一般要求在6~20字符之间,对于部分应用4~6位数字用户口令也不少见。所以,这些用户口令的随机性和长度都不足以达到256位安全强度。

如果一个隐私保护方案所使用的密钥只源自用户口令,是无法满足隐私数据的安全性要求的。

然而,普通人类并不具备计算机一般强大的计算和记忆能力,难以记忆和处理过长的密钥。此时,需要借助技术手段来提高人类可用密钥的信息熵,常见的解决方案有以下三类:

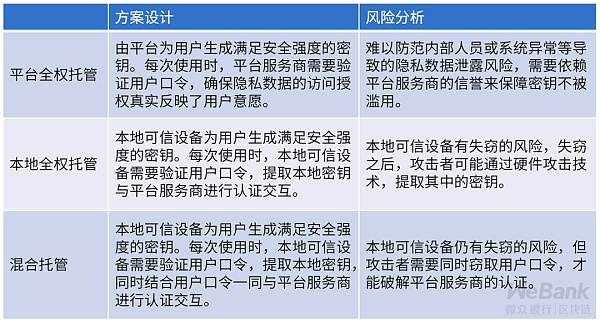

三类解决方案中,平台全权托管的用户体验最好,同时也伴随着最大的隐私风险。混合托管和本地全权托管,在用户体验上差异不大,混合托管相关的隐私风险更低。

需要注意的是,这里存在一个固有的设计取舍,隐私数据的自主权与数据服务的完备性不可兼得。

平台全权托管方案中,用户隐私数据的实际控制权在平台手中,由此平台可以提供诸如用户口令重设、数据恢复等关键数据服务。

然而,在其他托管方案中,用户隐私数据的实际控制权在用户手中,一旦用户遗失密钥或用户口令,则平台无法解密对应的数据,也无法提供口令重设等相关密钥服务。

对于企业而言,具体方案的选择,需要结合用户使用习惯和行业监管要求,建议在平台全权托管和混合托管之间做选择。对于高敏感性隐私数据,酌情选择混合托管,并需要配合密钥恢复方案使用。

密钥相关的风险

隐私数据的自主权往往是隐私保护方案强调的重点,但是为了切切实实地获得控制权,仅仅是安全地使用单个安全密钥,就可能会给用户体验方面带来显著负担,而且还需要防范其他密钥相关的泄露风险。

这些风险可以大致分为以下两类:

内在风险

这类风险与隐私保护方案的内在设计和实现有关。由于绝大部分密码学算法和协议不是信息论安全,也就说,同一个密钥使用的次数越多,理论上被破解的概率越大。

对应的常见风险分析手段是,考虑对应密码学算法和协议在选择明文攻击(Chosen-plaintext Attack, CPA)和选择密文攻击(Chosen-ciphertext Attack, CCA)下,是否依旧安全。

这两类攻击都允许攻击者获得一定数量的隐私数据明文和密文对,由此分析破解所使用的密钥。

在现实生活中,攻击者非常有可能获得这样的能力,截获明文和密文对,甚至主动注入数据,生成破解分析所需的明文和密文对,这类风险是真实存在的。

外在风险

这类风险虽然与隐私保护方案的内在设计和实现无关,但却实实在在地对方案的实际效果产生巨大威胁。

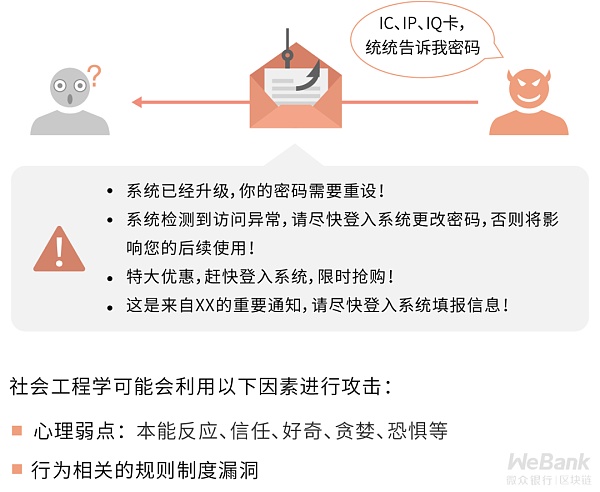

比较典型的攻击有社会工程学,具体指通过性手段,如钓鱼网站、短信等,诱导用户直接给出密钥,或者通过下载安装病木马,间接盗取密钥。

无论是哪一类风险,如果用户只有一个密钥,一旦被盗,所有的账户都有被盗的风险,后果不堪设想。

处理好这些风险的必要条件,就是产生并使用多个随机密钥,但这也为隐私保护方案的可用性带来了更大的挑战。

无论隐私保护方案设计安全性多高,如果由于用户体验差,用户难以接受,或者以不安全的变通方式使用,其真实有效性都会大打折扣。这也是学术方案向业务方案转化最常见的阻碍之一。

除了探索更优的方案设计,适当的用户教育也是非常必要的推广手段。

总体而言,同时处理好密钥使用过程的安全性和可用性,是落实隐私保护的重要前提。

正是:隐私数据控制难自主,访问密钥在手任我行!

密钥是任何基于密码学技术方案的最高机密,如何保障其安全性,并让作为隐私数据属主的人类用户方便地记忆和使用,是将隐私控制权回归属主的关键。

标签:GraphHAN比特币ARMAethnographyofcommunicationElephant Money比特币那么贵卖给谁啊Armacoin

2019年2月15日《区块链信息服务管理规定》(以下简称《管理规定》)正式实施以来,国家互联网信息办公室依法依规组织开展备案审核工作,已发布2批次共506个境内区块链信息服务名称及备案编号.

1900/1/1 0:00:00昨天早间,BTC从6700美金整理区间,连续下跌,最低下探至6480美金,随后止跌企稳,并在下午3点开始强力反弹,一举收回跌幅,再次站上了7000美金之上.

1900/1/1 0:00:004月16日,自媒体“骆驼君有话说”发布声明,称有人利用其“误引用失实信息”文章,及冒用其名义抹黑MXC抹茶,经和MXC抹茶相关负责人沟通,愿意协助MXC抹茶追查幕后黑手.

1900/1/1 0:00:00数据显示,比特币出现了新的复苏迹象,其算力已回升至3月份崩盘前的水平。截至4月15日,比特币最近7天平均算力为115EH/s,最近1天平均算力为120.71EH/s.

1900/1/1 0:00:00中国央行数字货币DC/EP近日正在火热内测。今日晚间(4月16日),为尽快推出Libra,Libra协会向监管要求妥协,更新白皮书发布2.0版,正式宣布支持挂钩多种单一法币的稳定币.

1900/1/1 0:00:00据DAppTotal稳定币专题页面数据显示:04月29日19时17分,USDT发行方Tether在波场网络增发1笔价值60,000,000美元的TRC20 USDT,块高度为:19298329.

1900/1/1 0:00:00