据慢雾区情报,发现 NFT 钓鱼网站如下:

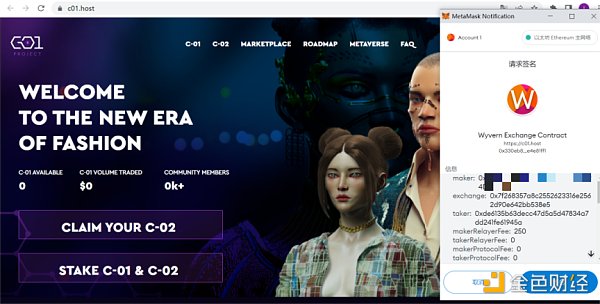

钓鱼网站 1:https://c01.host/

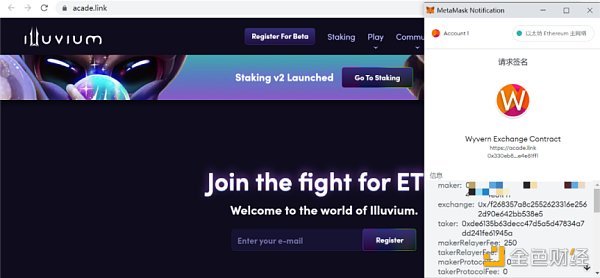

钓鱼网站 2:https://acade.link/

进入网站连接钱包后,立即弹出签名框,而当我尝试点击除签名外的按钮都没有响应,看来只有一张图片摆设。

我们先看看签名内容:

Maker:用户地址

Taker:0xde6135b63decc47d5a5d47834a7dd241fe61945a

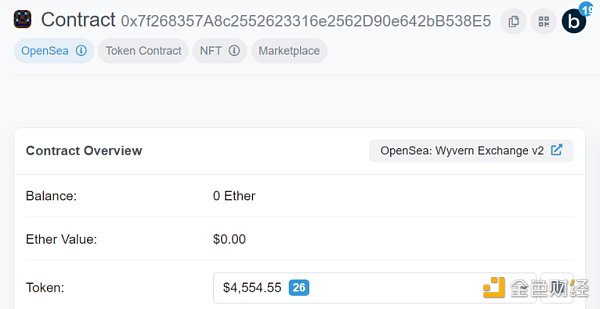

Exchange:0x7f268357A8c2552623316e2562D90e642bB538E5,查询后显示是 OpenSea V2 合约地址。

慢雾:过去一周Web3因安全事件损失约265万美元:7月17日消息,慢雾发推称,2023年7月10日至7月16日期间,Web3发生5起安全事件,总损失为265.5万美元,包括Arcadia Finance、Rodeo Finance、LibertiVault、Platypus、Klever。[2023/7/17 10:59:08]

大概能看出,这是用户签名 NFT 的销售订单,NFT 是由用户持有的,一旦用户签名了此订单,子就可以直接通过 OpenSea 购买用户的 NFT,但是购买的价格由子决定,也就是说子不花费任何资金就能「买」走用户的 NFT。

此外,签名本身是为攻击者存储的,不能通过 Revoke.Cash 或 Etherscan 等网站取消授权来废弃签名的有效性,但可以取消你之前的挂单授权,这样也能从根源上避免这种钓鱼风险。

慢雾:GenomesDAO被黑简析:据慢雾区hacktivist消息,MATIC上/img/2022103202825/2.jpg" />

慢雾:PancakeBunny被黑是一次典型利用闪电贷操作价格的攻击:币安智能链上DeFi收益聚合器PancakeBunny项目遭遇闪电贷攻击,慢雾安全团队解析:这是一次典型的利用闪电贷操作价格的攻击,其关键点在于WBNB-BUNNYLP的价格计算存在缺陷,而BunnyMinterV2合约铸造的BUNNY数量依赖于此存在缺陷的LP价格计算方式,最终导致攻击者利用闪电贷操控了WBNB-BUNNY池子从而拉高了LP的价格,使得BunnyMinterV2合约铸造了大量的BUNNY代币给攻击者。慢雾安全团队建议,在涉及到此类LP价格计算时可以使用可信的延时喂价预言机进行计算或者参考此前AlphaFinance团队。[2021/5/20 22:24:55]

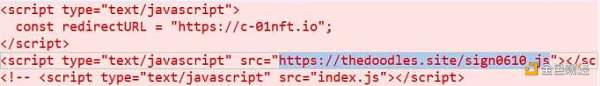

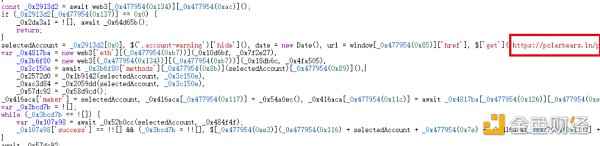

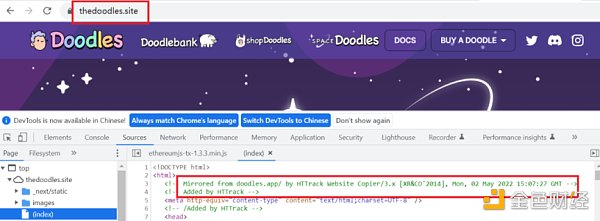

查看源代码,发现这个钓鱼网站直接使用 HTTrack 工具克隆 c-01nft.io 站点(真实网站)。对比两个站点的代码,发现了钓鱼网站多了以下内容:

动态 | 慢雾:2020年加密货币勒索蠕虫已勒索到 8 笔比特币:慢雾科技反(AML)系统监测:世界最早的知名加密货币勒索蠕虫 WannaCry 还在网络空间中苟延残喘,通过对其三个传播版本的行为分析,其中两个最后一次勒索收到的比特币分别是 2019-04-22 0.0584 枚,2019-09-01 0.03011781 枚,且 2019 年仅发生一次,另外一个 2020 还在活跃,2020 开始已经勒索收到 8 笔比特币支付,但额度都很低 0.0001-0.0002 枚之间。这三个传播版本第一次发生的比特币收益都是在 2017-05-12,总收益比特币 54.43334953 枚。虽然收益很少,但 WannaCry 可以被认为是加密货币历史上勒索作恶的鼻主蠕虫,其传播核心是 2017-04-13 NSA 方程式组织被 ShdowBrokers(影子经纪人) 泄露第三批网络军火里的“永恒之蓝”(EternalBlue)漏洞,其成功的全球影响力且匿名性为之后的一系列勒索蠕虫(如 GandCrab)带来了巨大促进。[2020/2/23]

查看此 JS 文件,又发现了一个钓鱼站点?https://polarbears.in。

如出一辙,使用 HTTrack 复制了?https://polarbearsnft.com/(真实站点),同样地,只有一张静态图片摆设。

跟随上图的链接,我们来到?https://thedoodles.site,又是一个使用 HTTrack 的钓鱼站点,看来我们走进了钓鱼窝。

对比代码,又发现了新的钓鱼站点?https://themta.site,不过目前已无法打开。

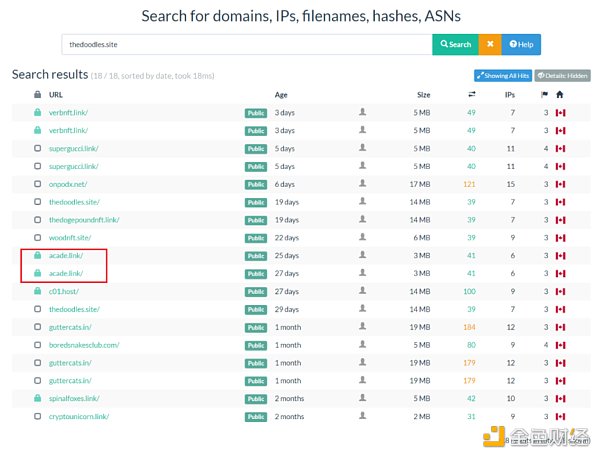

通过搜索,发现与钓鱼站点 thedoodles.site 相关的 18 个结果。同时,钓鱼网站 2(https://acade.link/)也在列表里,同一伙子互相 Copy,广泛撒网。

同样,点击进去就直接弹出请求签名的窗口:

且授权内容与钓鱼站点 1 的一样:

Exchange:OpenSea V2 合约

Taker:子合约地址

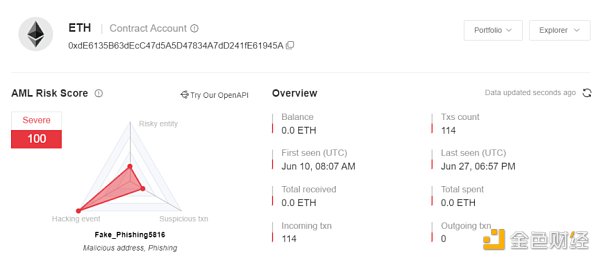

先分析子合约地址(0xde6...45a),可以看到这个合约地址已被 MistTrack 标记为高风险钓鱼地址。

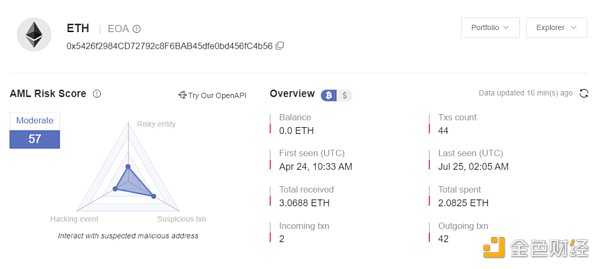

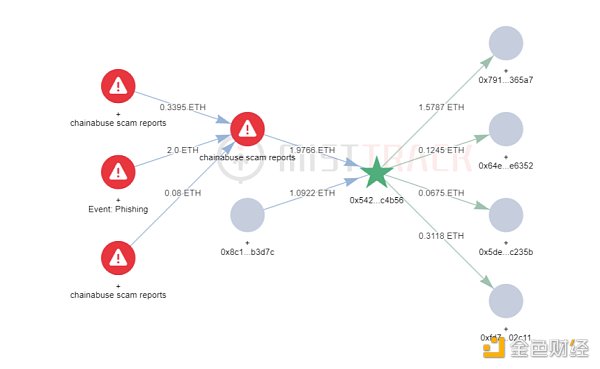

接着,我们使用 MistTrack 分析该合约的创建者地址(0x542...b56):

发现该钓鱼地址的初始资金来源于另一个被标记为钓鱼的地址(0x071...48E),再往上追溯,资金则来自另外三个钓鱼地址。

本文主要是说明了一种较为常见的 NFT 钓鱼方式,即子能够以 0 ETH(或任何代币)购买你所有授权的 NFT,同时我们顺藤摸瓜,扯出了一堆钓鱼网站。建议大家在尝试登录或购买之前,务必验证正在使用的 NFT 网站的 URL。同时,不要点击不明链接,也不要在不明站点批准任何签名请求,定期检查是否有与异常合约交互并及时撤销授权。最后,做好隔离,资金不要放在同一个钱包里。

原文标题:《「零元购」NFT 钓鱼分析》

撰文:Lisa

来源:ForesightNews

ForesightNews

个人专栏

阅读更多

金色早8点

Bress

财经法学

PANews

成都链安

链捕手

Odaily星球日报

来源:老雅痞所有的目光都集中在合并上,有几个问题摆在眼前。– 如何评估硬分叉的代币?– 市场是如何定位的?– 新的供应/需求动态将如何影响我们回答这些问题的基础是对市场结构的技术理解和对供应和需.

1900/1/1 0:00:00原标题:全国首个“数字藏品通用标准”在南京中国区块链金融创新发展大会上发布9月6日,中国区块链金融创新发展大会暨数字金陵发展论坛在南京建邺举行.

1900/1/1 0:00:00撰文:Frank Fan,Arcane 基金合伙人、Arcane Labs 创始人 数字资产行业经历十多年的发展,从一个少部分极客和理想主义人群的社会实践,经历几轮的跌宕起伏.

1900/1/1 0:00:00原文标题:《你需要关注的那些 BAYC 钻石手》撰文:NFTGo如今,认识并交易 BAYC 的人越来越多.

1900/1/1 0:00:00撰文:李国权、郑金城、闫黎,分别为新加坡新跃社科大学金融科技和区块链教授、新加坡新跃社科大学 Web3 研究员、新加坡南洋理工大学南洋商学院战略系高级讲师二十一世纪是亚洲的世纪.

1900/1/1 0:00:00数字藏品市场将迎来一个“冷静期”,但这并不意味着数字藏品市场的“凛冬将至”,而是一个新拐点正在到来,这个市场将逐渐走上规范化的轨道。“起飞”的数字藏品市场正在逐渐告别“野蛮生长”的时代.

1900/1/1 0:00:00