1.前言

相对于ethereum的soldity语言,move语言最近越来越火,而且由于其自身相对于soldity的强大优势,越来越受到重视。其中move语言被用于很多明星项目,比如Aptos,sui。近期我们的Web3 安全漏洞检测产品发现了一个整数溢出的漏洞。可以导致Aptos节点崩溃,造成拒绝服务。本文通过对该漏洞的介绍,希望大家对move语言以及其安全性有更多的认识和理解。作为move语言安全性研究的领导者,我们会持续关注move语言的安全性,为move的生态安全做出我们的贡献。

2.Move语言的重要概念

模块和脚本

Move 有两种不同类型的程序:模块(Modules)和脚本(Script)。模块是定义结构类型以及对这些类型进行操作的函数的库。结构类型定义了 Move 的全局存储的模式,模块函数定义了更新存储的规则。模块本身也存储在全局存储中。脚本是可执行文件的入口点,类似于传统语言中的主函数 main。脚本通常调用已发布模块的函数来更新全局存储。脚本是临时代码片段,不会发布在全局存储中。一个 Move 源文件(或编译单元)可能包含多个模块和脚本。然而,发布模块或执行脚本都是独立的虚拟机(VM)操作。

对于熟悉操作系统的人来说,move的module就类似系统的可执行文件运行的时候加载的动态库模块,而script类似主程序。用户可以通过自己编写script,来访问全局存储,包括调用module模块的代码。

全局存储

Move 程序的目的是读取和写入树形的持久全局存储。程序不能访问文件系统、网络或任何此树以外的数据。

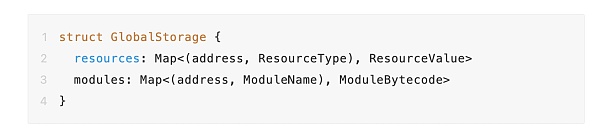

在伪代码中,全局存储看起来像:

Powerbridge在新加坡成立加密挖矿子公司Powercrypto Holdings:9月24日消息,SaaS 解决方案及区块链应用供应商 Powerbridge Technologies 宣布在新加坡成立了一家名为 Powercrypto Holdings 的新子公司,用于可再生能源驱动的加密挖矿和数字资产业务。Powercrypto 计划在全球范围内开展业务,包括北美和亚洲,BTC 算力有望达到 100 万 TH/s,ETH 算力有望达到 69.8 万 MH/s。[2021/9/24 17:04:33]

从结构上讲,全局存储是一个森林(forest),这个森林由以账户地址(address)为根的树组成。每个地址可以存储资源(resource)数据和模块(module)代码。如上面的伪代码所示,每个地址(address)最多可以存储一个给定类型的资源值,最多可以存储一个给定名称的模块。

MOVE虚拟机原理

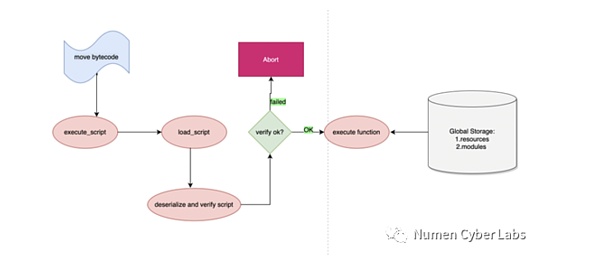

movevm 与evm虚拟机都一样,需要将源码编译成字节码,然后在虚拟机中执行,下图是整体的流程:

1.将字节码通过函数execute_script被加载进来

2.执行load_script函数,这个函数主要用来反序列化字节码,并校验字节码是否合法,如果校验失败,就会返回失败

3.校验成功之后就会开始执行真正的字节码代码

新加坡WBF交易所COCO今日开盘上涨,最高涨幅1250%:新加坡WBF交易所行情站显示,平台内币种COCO今日开盘,日内涨幅高达1250%,最高触及0.125USDT,现价格0.1158USDT。

Coco 基于区块链技术,打造全球电商生态体系,构建一个去中心化的商业生态。Coco 是一种基于以太坊上开发的数字通证,用于全球线上支付与鉴定的手段,具有安全性,快捷性,匿名性等特点,去中心化的运行方式突出体现了商业社会的快捷性。[2020/10/31 11:18:06]

4.执行字节码,访问或修改全局存储的状态,包括资源,modules

注:move语言还有很多特性,这里我们就不一一介绍,后续我们会从安全性角度继续分析move语言的特性。

3.漏洞描述

本漏洞主要设计验证模块,在讲具体漏洞之前先介绍下验证模块的功能以及StackUsageVerifier::verify。

验证模块

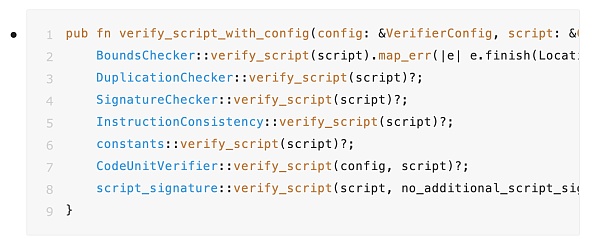

通过前面,我们知道在真正执行字节码代码之前,会有验证字节码的环节,而验证环节有可以细分为好多子过程,

分别是:

BoundsChecker,边界检查,主要是用来检查module与script的边界安全。具体包括检查signature,constants等的边界

DuplicationChecker, 该模块实现了一个检查器,用于验证 CompiledModule 中的每个向量是否包含不同的值

SignatureChecker,用于检查signature被用于函数参数,本地变量,结构体成员时,字段结构正确

新加坡WBF交易所将于9月18日正式上线WBTC:据官方消息显示,新加坡时间2020年9月18日,WBF交易所将正式上线WBTC,并于9月18日 15:00在DeFi区上线WBTC/USDT交易对,现已开放充值和提现。

WBTC(Wrapped Bitcoin)是一种和比特币挂钩的ERC20代币, 由BitGo、Kyber Network和Ren(之前名为Republic Protocol)等区块链项目联合推出,该代币在以太坊上发行,实现与比特币1:1挂钩,托管人存储的每个比特币都能够与发行的WBTC总数对应,并且可在链上验证,只有经商家批准,托管人才能铸造WBTC,而当持有人将WBTC兑换成比特币时,WBTC将被销毁。[2020/9/17]

InstructionConsistency,验证指令一致性

constants用于验证常量,常量的类型必须是原始类型,常量的数据正确的序列化为其类型

CodeUnitVerifier,验证函数体代码的正确性,分别通过stack_usage_verifier.rs与abstract_interpreter.rs来达到目的

script_signature,用于验证一个脚本或入口函数是否是一个有效的签名

该漏洞发生在verify环节 CodeUnitVerifier::verify_script(config, script)?;函数中。可以看这里有许多的verify子流程。

动态 | 雷蛇申请新加坡数字银行牌照:1月2日消息,游戏周边设备制造商雷蛇公司(Razer)周二表示,正牵头一个企业财团,申请新加坡数字银行牌照,加入了一场撼动这个城邦国家金融业的竞赛。将“利用雷蛇作为青年和千禧一代的生活方式品牌、全球存在以及雷蛇金融科技建立的创新数字支付平台的优势”。[2020/1/2]

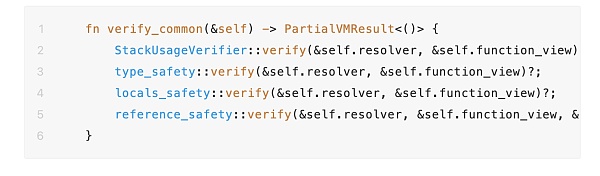

分别是stack安全校验,类型安全校验名,本地变量安全性校验,以及引用安全校验。而漏洞产生的地方就在栈安全校验过程中。

栈安全校验(StackUsageVerifier::verify)

该模块用于验证函数的字节码指令序列中的基本块是否以平衡的方式使用。 每个基本块除了那些以 Ret(返回给调用者)操作码结尾的,必须确保离开block时候栈高度 与开头时候相同。 此外,对于任何基本块的块,栈高度不得低于开始时的栈高度。

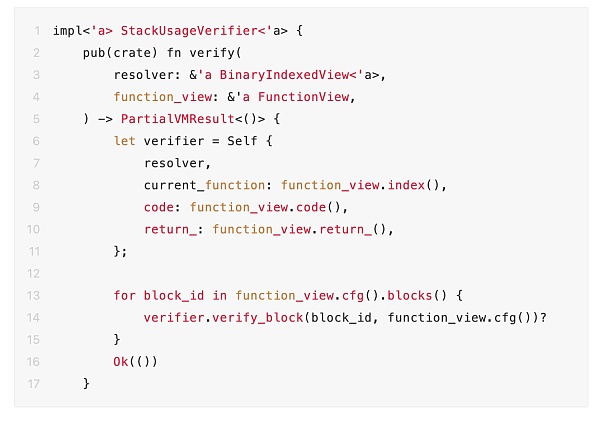

循环校验所有代码块是否满足以上条件:

即循环遍历验证所有基本块的合法性。

漏洞详情

前面已经介绍过,由于movevm是栈虚拟机,在验证指令合法性的时候,很显然,第一需要确保指令字节码是否正确,第二需要确保栈空间经过一个block代码块调用之后,栈内存合法,即栈操作之后,栈保持平衡。verify_block函数正是用来完成第二个目的的。

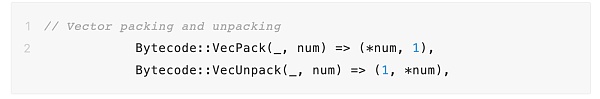

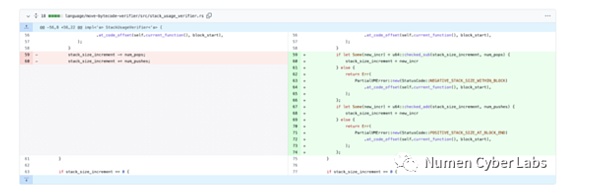

从verify_block代码中我们可以看到,for循环会循环解析block代码块中的所有指令,然后通过对num_pops, num_pushes加减操作来验证指令块的对栈的影响是否合法,首先通过对stack_size_increment < num_pops来判断栈空间是否合法,如果num_pops大于stack_size_increment就说明字节码pop的数目大于栈本身的大小,就返回错误,字节码校验失败。然后通过 stack_size_increment -= num_pops; stack_size_increment += num_pushes; 这两条指令来修改每个指令执行之后对栈的高度的影响,最后当循环结束之后,stack_size_increment需要等于0,即保持本block内的操作之后,需要保持栈的平衡。

声音 | 蚂蚁金服:正积极考虑申请新加坡虚拟银行牌照的机会:今日有消息称,蚂蚁金服将申请新加坡虚拟银行牌照。对此,蚂蚁金服方面透露称,正积极考虑这个机会。“我们欢迎并支持新加坡金管局在推进金融服务创新方面所做的努力。我们在积极考虑这个机会。”此前提及,蚂蚁金服已经获批香港虚拟银行牌照。(新京报)[2019/11/19]

看起来这里似乎没什么问题,但是由于这里在执行16行代码的时候,没有去判断是否存在整数溢出,导致可以通过构造超大num_pushes,间接控制stack_size_increment,从而产生整数溢出漏洞。那么如何构造构造这样一个巨大的push数目呢?这里首先需要介绍一下move bytecode 文件格式。

move bytecode 文件格式

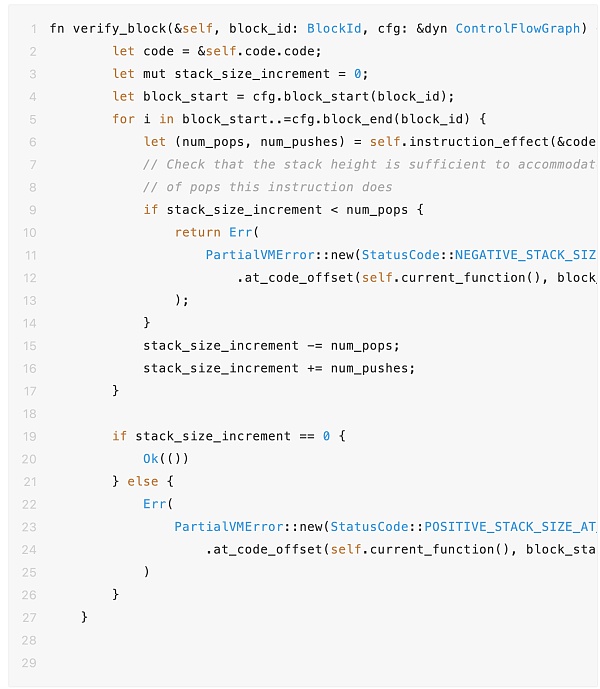

如同Windows PE文件,或者linux ELF文件,move的字节码文件以.mv为结尾,文件本身也是有一定的格式的,总的来说move bytecode文件格式如图所示:

首先是macgic,值为A11CEB0B,接下来是版本信息,以及table的数目,之后是tables headers,这里可以有很多个tables,table kinds就是table的类型,总共有0x10种(如图的右边所示),更多详细信息可以去看move语言文档,接下来是table的偏移,以及table的长度。之后就是table的contents了,最后是Specific Data,有两种,对于module来说就是Module Specific Data,对于script类型来说就是Script Specific Data。

构造的恶意文件格式

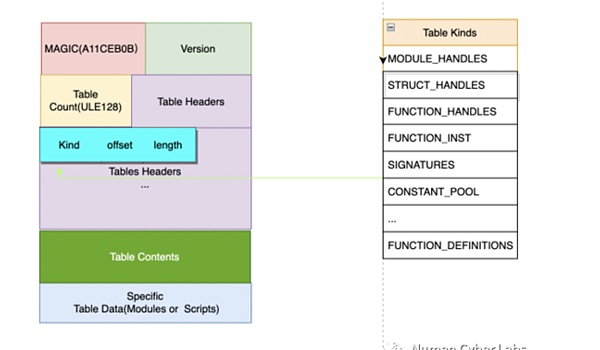

这里我们与aptos交互的时候,是以script来完成的,所以我们构造了下图所示的文件格式,就可以造成stack_size_increment溢出:

首先来解释一下这个字节码文件的格式:

+0x00-0x03: 是macgic word 0xA11CEB0B

+0x04-0x7: 文件格式版本,这里为版本4

+0x8-0x8: 为table count这里为1

+0x9-0x9: 为table kind 这里是 SIGNATURES 类型

+0xa-0xa: 为table offset, 这里为0

+0xb-0xb: 为table length,这里为0x10

+0xc-0x18:为 SIGNATURES Token数据

从0x22开始为scrip的mian函数code代码部分

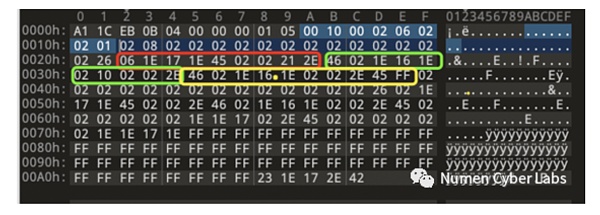

通过move-disassembler工具,我们可以看到指令的反汇编代码如下:

其中 0,1,2三条指令对应的代码就是红框,绿框,黄框的数据。

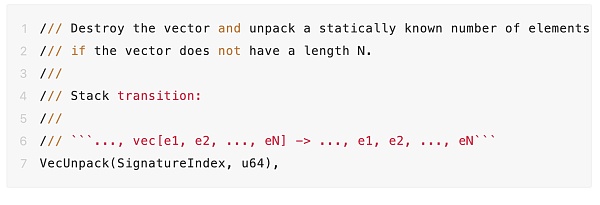

LdU64与漏洞本身无关,我们这里就不做过多解释,感兴趣的可以自行查看代码。这里重点解释下VecUnpack指令,VecUnpack的作用就是在代码中碰到vector对象的时候,需要将数据全部push到栈上。

在构造的这个文件中,我们构造了两次VecUnpack,其vector的num分别是3315214543476364830,18394158839224997406,

当执行函数instruction_effect的时候,实际上执行的是下面第二行代码:

执行完instruction_effect函数第一次返回(1,3315214543476364830),此时stack_size_increment为0,num_pops为1,num_pushes为3315214543476364830,执行第二次返回(1,18394158839224997406)。当再次执行 stack_size_increment += num_pushes;

stack_size_increment已经为0x2e020210021e161d(3315214543476364829),

num_pushes为0xff452e02021e161e(18394158839224997406),当两者相加之后,大于u64的最大值,产生了数据截断,stack_size_increment的值成为了0x12d473012043c2c3b,造成了整数溢出,从而造成了aptos节点崩溃,进而导致节点运行停止的严重影响(由于rust语言的安全特性,并不会向c/c++那样造成更进一步的代码安全影响)。

4.漏洞影响

本漏洞由于是发生在movevm 执行模块,所以对于链上节点,只要执行该字节码代码,就会造成DoS攻击,严重的情况下,可以使得aptos网络完全停止运行,会对其生态造成难以估量的影响,以及对节点的稳定性产生严重影响。

5.官方修复

当我们发现这个漏洞之后,第一时间报告给了官方,官方也很快修复了漏洞:

官方的修复也很简单,就是对stack_size_increment的加减分别做了溢出检测。如果有溢出就直接返回异常。

金色财经Maxwell

Bankless

金色荐读

FastDaily

中国金融杂志

巴比特资讯

元宇宙之道

Soul平台将于9月9日发售数字藏品头像盲盒“Soul-Mobius”:金色财经消息,Soul平台将于9月9日10:00起限量发售其数字藏品头像盲盒“Soul-Mobius”,总量15996个.

1900/1/1 0:00:00据北京市人民政府官方网站消息,《北京市禁条例》已由北京市第十五届人民代表大会常务委员会第三十二次会议于2021年7月30日通过,自2021年10月1日起施行.

1900/1/1 0:00:00从技术特性上来看,区块链技术本身是一把「双刃剑」,其去中心化、防篡改、匿名等特性在推动新一轮技术变革和产业创新的同时,也给安全监管工作带来严峻挑战.

1900/1/1 0:00:00加密货币的寒冬甚至让交易平台都不得不断臂求生了。加密货币的冬天真的来了。根据知名海外科技网站《The Verge》报告,全球第一个加密货币交易平台,已登陆纳斯达克的Coinbase,正在撤回其招.

1900/1/1 0:00:00NFT 聚合平台如何促进行业发展?早在 2016-2018 年,以 OpenSea,MakersPlace,SuperRare 为代表的第一批 NFT 交易市场横空出世.

1900/1/1 0:00:00数字人民币发展的动因是多方面多层次的,既有需求和供给方面的因素,也有金融监管和对冲私人货币无序发展方面的原因.

1900/1/1 0:00:00