背景

据慢雾发布的《2023 上半年区块链安全与反总结》 的数据,2023 上半年,遭受攻击后仍能全部或部分收回损失资金的事件共有 10 起。这 10 起事件的被盗资金总计约 2.32 亿美元,其中的 2.19 亿美元被返还,占被盗资金的 94%。在这 10 起事件中,有 3 起事件的资金被全部退回。

资金被盗后又被归还或许将成为一个新趋势。无论是给予赏金还是以合理谈判的方式拿回被盗资金,主要有两种传递消息的方式:一个是在项目方媒体平台发声,另一个则是攻击者与项目方通过链上留言进行沟通。

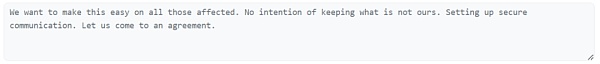

例如 2023 年 3 月 13 日,DeFi 借贷协议 Euler Finance 遭到攻击,攻击者获利约 1.97 亿美金。3月20日,攻击者在给 Euler 的链上消息 中声称,他们现在希望与 Euler “达成协议”。攻击者写道:“我们想让所有受影响的人都轻松些,不打算保留不属于我们的东西。建立安全通信,让我们达成协议吧。”

几个小时后,Euler 在链上回复 称:“消息已收到,让我们通过 Euler Deployer 地址和你的一个 EOA 在 Blockscan 上私下讨论,通过电子邮件 contact/img/202386162538/2.jpg" />

慢雾:从Multichain流出的资金总额高达2.65亿美元,分布在9条链:金色财经报道,自7月7日以来,从 Multichain 流出的资金总额高达 2.65 亿美元,分布在 Ethereum、BNB Chain、Polygon、Avalanche、Arbitrum、Optimism、Fantom、Cronos、Moonbeam 链。其中 6582 万美元已经被 Circle 和 Tether 冻结,1,296,990.99 ICE(约 162 万美元) 被 Token 发行方 Burn。流出的资金中,包括:

1)从 Multichain: Old BSC Bridge 转出的 USDT;

2)从 Multichain: Fantom Bridge 转出的 USDC、DAI、LINK、UNIDX、USDT、WOO、ICE、CRV、YFI、TUSD、WETH、WBTC;

3)从 Anyswap: Bridge Fantom 转出的 BIFI;

4)从 Multichain: Moonriver Bridge 转出的 USDC、USDT、DAI、WBTC;

5)从 MultiChain: Doge Bridge 转出的 USDC;

6)从 Multichain: Executor 转出的 DAI、USDC、BTCB、WBTC、WETH、Dai.e、WBTC.e、Bridged USDC、BTC、fUSDT、ETH 等;

7)从被 Etherscan 标记为 Fake_Phishing183873 的 0xe1910...49c53 转出的 WBTC、USDT、ETH,同时我们认为该标记(Fake Phishing183873)或许是 Etherscan 上的虚假标记,地址可能以前属于 Multichain 官方账户。[2023/7/11 10:48:30]

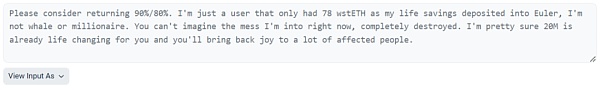

有趣的是,在 3 月 15 日,0x2af 用户向黑客发送链上消息 ,请求希望能返回其毕生积蓄 78 枚 wstETH,该用户表示,“请考虑退回 90% / 80%。我只是一个用户,我毕生的积蓄只有存入 Euler 的 78 wstETH ,我不是巨鲸或百万富翁。你无法想象我现在的处境有多糟,全毁了。我很确定 2000 万美元已经够你改变生活了,而且你能让很多受影响的人重获快乐”。随后,黑客向其发送了 100 枚 ETH。紧接着有不少地址效仿该用户的行为向黑客发送消息。

慢雾:过去一周Web3生态系统因安全事件损失近160万美元:6月26日消息,慢雾发推称,过去一周Web3生态系统因安全事件损失近160万美元,包括MidasCapital、Ara、VPANDADAO、Shido、Slingshot、IPO、Astaria。[2023/6/26 22:00:21]

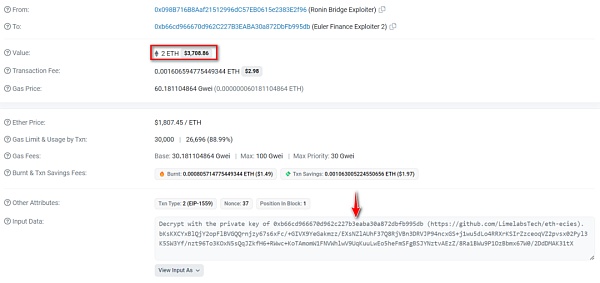

当然,也有在链上留言钓鱼的情况。2023 年 3 月 22 日,Euler 黑客在攻击完成后,为了混淆视听逃避追查,转了 100 ETH 给盗取了 6.25 亿多美金的 Ronin 黑客。Ronin 黑客顺水推舟,将计就计,随即回礼了 2 枚 ETH,并给 Euler 黑客发了一条链上消息 ,要求其解密一条加密信息。但专家称,该消息是一个网络钓鱼局,试图窃取 Euler 攻击者钱包的私钥。是否真的如此?慢雾曾对此事写过一篇分?析,有兴趣可以查阅。在 Ronin 黑客钱包向 Euler 黑客钱包发送消息几分钟后,Euler Finance 的开发人员试图用自己的消息 进行干预,他们警告 Euler 黑客警惕所谓的解密软件,称“最简单的方法就是退还资金”。Euler 的开发人员在另一个交易 中继续说道:“在任何情况下都不要试图查看该消息。不要在任何地方输入你的私钥。提醒你,你的机器也可能被入侵。”

众所周知,无论是比特币还是以太坊主网,实质上都是一个分布于全球的账本系统。拿以太坊举例,目前,有超过上万个以太坊节点复制以太坊主网上的所有数据,这意味着以太坊主网上的任何消息、交易等信息都会被复制上万次,这也确保了区块链信息不可篡改。相对比特币网络来说,以太坊主网上的费用更“便宜”,因此大部分人都会把以太坊主网作为留言的第一选择。正如刚刚所说,区块链的本质是分布式账本,我们进行转账交易的时候可以顺便留言,这些留言都会被记录在所有节点的账本上,它们无法被修改,并将在区块链上永久留下痕迹。

慢雾:警惕针对 Blur NFT 市场的批量挂单签名“零元购”钓鱼风险:金色财经报道,近期,慢雾生态安全合作伙伴 Scam Sniffer 演示了一个针对 Blur NFT 市场批量挂单签名的“零元购”钓鱼攻击测试,通过一个如图这样的“Root 签名”即可以极低成本(特指“零元购”)钓走目标用户在 Blur 平台授权的所有 NFT,Blur 平台的这个“Root 签名”格式类似“盲签”,用户无法识别这种签名的影响。慢雾安全团队验证了该攻击的可行性及危害性。特此提醒 Blur 平台的所有用户警惕,当发现来非 Blur 官方域名(blur.io)的“Root 签名”,一定要拒绝,避免潜在的资产损失。[2023/3/7 12:46:39]

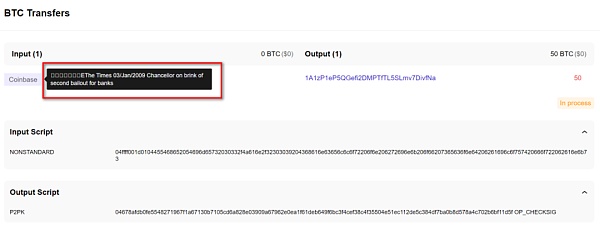

最先带头在区块链上留言的是中本聪。2009 年 1 月 4 日,中本聪在创世区块上留下了当天泰晤士报的头条新闻标题,“EThe Times 03/Jan/2009 Chancellor on brink of second bailout for banks”,直到今天,我们仍能在链上找到这条留言。

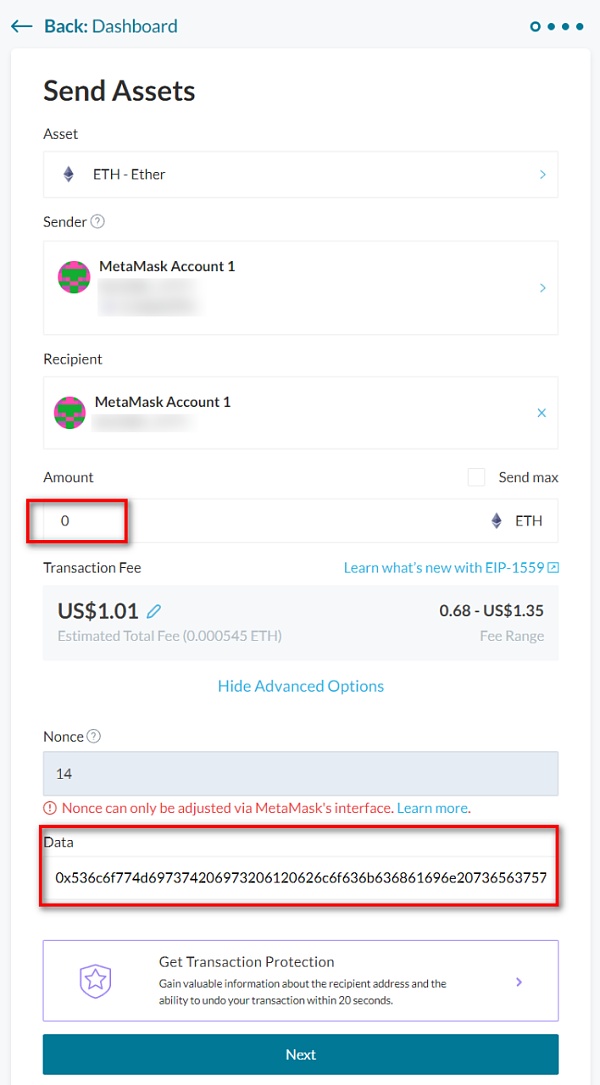

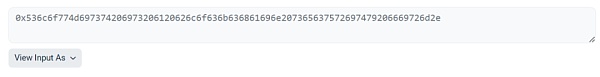

(1)通过 https://app.mycrypto.com/send 转账留言

连接钱包,填上接收地址及转账金额(可以为 0 ETH),在 Data 中的 0x 后输入你想要留言的内容,接着点击下一步,最后 Confirm 就可以了。

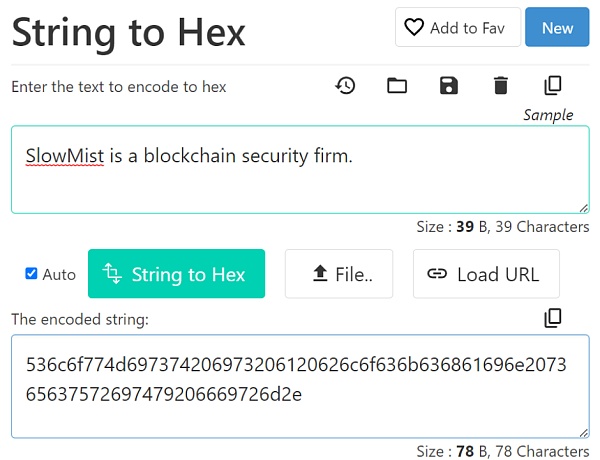

注意:留言信息需要是十六进制数据,所以,可以提前通过一些转换工具或网站进行转换。如:

慢雾:DOD合约中的BUSD代币被非预期取出,主要是DOD低价情况下与合约锁定的BUSD将产生套利空间:据慢雾区情报,2022 年 3 月 10 日, BSC 链上的 DOD 项目中锁定的 BUSD 代币被非预期的取出。慢雾安全团队进行分析原因如下:

1. DOD 项目使用了一种特定的锁仓机制,当 DOD 合约中 BUSD 数量大于 99,999,000 或 DOD 销毁数量超过 99,999,000,000,000 或 DOD 总供应量低于 1,000,000,000 时将触发 DOD 合约解锁,若不满足以上条件,DOD 合约也将在五年后自动解锁。DOD 合约解锁后的情况下,用户向 DOD 合约中转入指定数量的 DOD 代币后将获取该数量 1/10 的 BUSD 代币,即转入的 DOD 代币数量越多获得的 BUSD 也越多。

2. 但由于 DOD 代币价格较低,恶意用户使用了 2.8 个 BNB 即兑换出 99,990,000 个 DOD。

3. 随后从各个池子中闪电贷借出大量的 BUSD 转入 DOD 合约中,以满足合约中 BUSD 数量大于 99,999,000 的解锁条件。

4. 之后只需要调用 DOD 合约中的 swap 函数,将持有的 DOD 代币转入 DOD 合约中,既可取出 1/10 转入数量的 BUSD 代币。

5. 因此 DOD 合约中的 BUSD 代币被非预期的取出。

本次 DOD 合约中的 BUSD 代币被非预期取出的主要原因在于项目方并未考虑到 DOD 低价情况下与合约中锁定的 BUSD 将产生套利空间。慢雾安全团队建议在进行经济模型设计时应充分考虑各方面因素带来的影响。[2022/3/10 13:48:45]

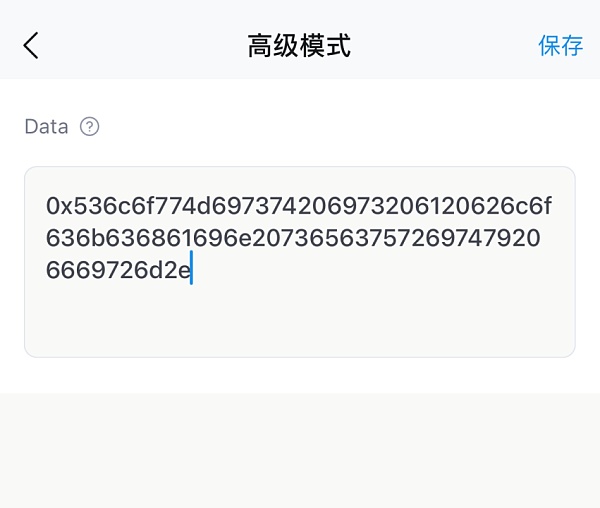

(2)通过手机钱包转账留言

你需要用带有一些 ETH 的以太坊钱包(如 MetaMask、imToken 钱包)来完成交易,并支付 Gas fee。例如,打开 imToken 钱包,输入一个转账地址进行转账交易,点击高级模式,输入十六进制格式的留言信息,请记得开头带上“0x”。

慢雾:BTFinance被黑,策略池需防范相关风险:据慢雾区情报,智能DeFi收益聚合器BT.Finance遭受闪电贷攻击。受影响的策略包括ETH、USDC和USDT。经慢雾安全团队分析,本次攻击手法与yearnfinance的DAI策略池被黑的手法基本一致。具体分析可参考慢雾关于yearnfinace被黑的技术分析。慢雾安全团队提醒,近期对接CurveFinance做相关策略的机池频繁遭受攻击。相关已对接CurveFinance收益聚合器产品应注意排查使用的策略是否存在类似问题,必要时可以联系慢雾安全团队协助处理。[2021/2/9 19:19:41]

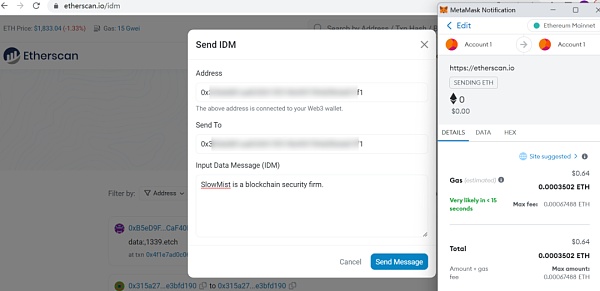

(3)通过 Etherscan IDM ?具 留言

使用该工具,不需要在 Input Data 输入处理过的十六进制数据,可以直接输入你想要留言的内容,它会自动为你处理成十六进制数据,结果显示如下:

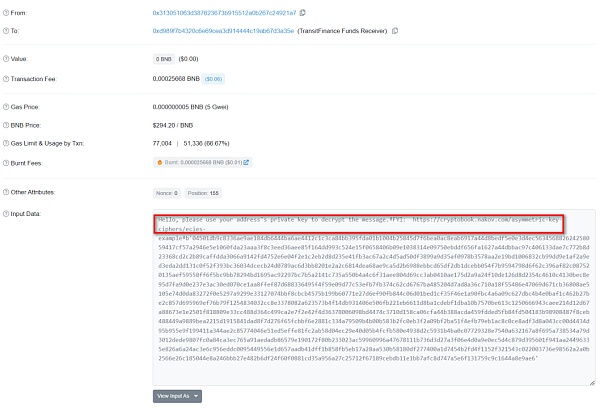

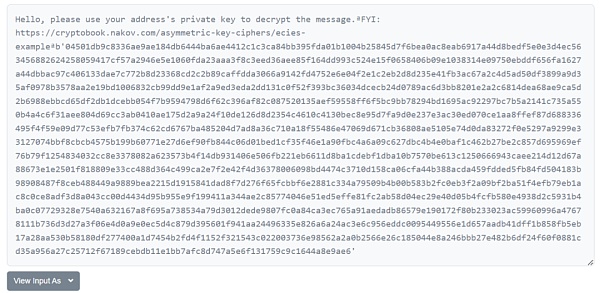

上面介绍了未加密留言,相应的也存在加密留言。我们先看一个例子:

(https://bscscan.com/tx/0xfa1fa7cdfa3c5fe2cfaf61e14caf4b5174302d3801b09bb650d3f90ec706c3e9)

地址 0x313 向被标记为 TransitFinance Funds Receiver 的地址发送了一条链上消息:“请使用您地址的私钥来解密该消息”,并附上了一大段需要解密才能看到的信息。

加密的链上留言是如何实现的呢?

(1)加密

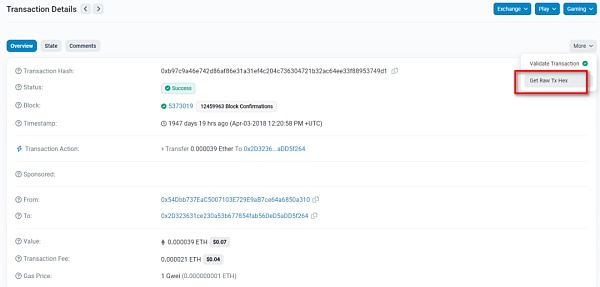

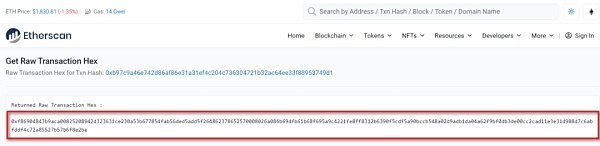

首先,通过 Etherscan 点击交易哈希进行搜索:

接着,获取交易哈希的原始交易十六进制数据:

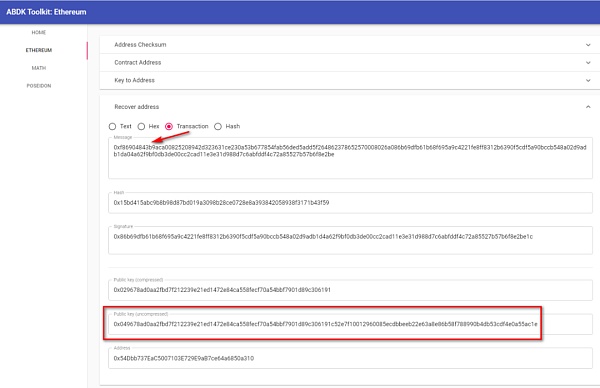

然后,根据原始交易十六进制数据获取公钥:

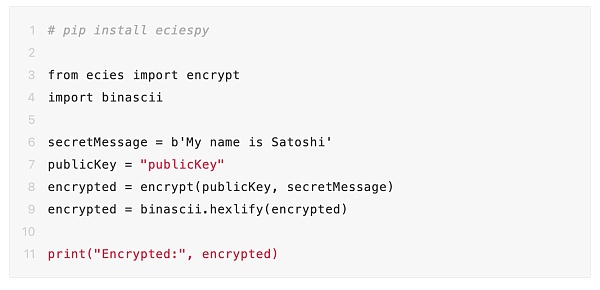

下一步,输入 SecretMessage 和 publicKey 并运行以下代码:

最后,使用以上工具发送。

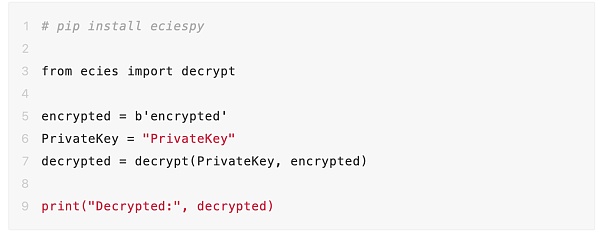

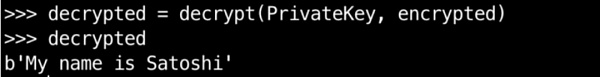

(2)解密

输入 PrivateKey 和 encrypted 并运行以下代码:

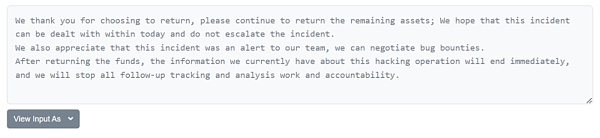

作为一家区块链威胁情报安全公司,慢雾常常收到项目方或个人用户的协助请求,这里举一个例子。2022 年 10 月 2 日,跨链交易平台聚合器 Transit Swap 遭到黑客攻击,被盗资产超 2890 万美元。在项目方的请求下,我们协助项目方与攻击者进行谈判。

以下是谈判过程中的部分内容:

(https://bscscan.com/tx/0x7491671cfab5066d5a36299cf295e721611bae6ff61a847a32b11d1cf716c274)

根据官方在 2022 年 10 月 12 日的声明,“白帽已返还价值 2400 万美元的资金”。

本文主要介绍了链上留言的相关知识及使用方法。链上留言作为匿名沟通的方式之一,一方面,由于链上信息的不可篡改及透明性,这也相当于被动接受大众的“审视”,或许能在一定程度上避免某一方事后反悔;另一方面,这也为受害者与攻击者之间提供一个沟通的平台,增加了隐私性,为受害者减少资金损失提供机会,但也要当心留言里是否附带钓鱼信息。

除了链上留言,用户和项目方仍可以通过以下方式增加追回资金的可能性:

立即通知相关机构:向当地执法机构、金融监管机构和相关的区块链项目团队报案和申诉。提供详细的信息和证据,并配合相关机构的调查;

联系交易平台:如果资金被盗是在某个交易平台上发生的,立即与其联系,并提供有关事件的详细信息。交易平台可能会采取措施调查并协助解决问题;

与社区合作:将事件公之于众,并与相关社区成员合作,共享信息和经验。其他用户可能提供有关攻击者或攻击技术的有用信息;

寻求专业帮助:咨询专业的区块链安全公司或律师,寻求法律和技术方面的专业帮助。他们可以提供相关建议和指导,帮助尽可能追回资金或采取其他合适的法律措施。也可以通过提交表单 联系慢雾 AML 团队。

当然,最重要的是采取预防措施,降低资金被盗的风险,包括使用安全可靠的钱包和交易平台;保护好私钥和访问凭证;避免点击可疑链接和下载未知来源的软件;以及保持安全意识和知识更新。最后,非常建议阅读慢雾出品的《区块链黑暗森林自救手册》。

参考链接:

https://www.slowmist.com/report/first-half-of-the-2023-report(CN).pdf

https://etherscan.io/tx/0xcc73d182db1f36dbadf14205de7d543cfd1343396b50d34c768529aaab46a1c0

https://etherscan.io/tx/0x9c25b6ca65c5bd0597a13ceae6f0d6edcef4b10279f338114550926ad0387ce4

https://etherscan.io/tx/0xbe21a9719a4f89f7dc98419f60b247d69780b569cd8869c0031aae000f98cf17

https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

https://etherscan.io/tx/0x054409f252ac293a0ed34108b25e5906476817c5489bd3e98a5d3e1ee0825020

https://etherscan.io/tx/0x1fd6d2e67a2ac4cf7c1718cc3058d5625171b95d66744801c97a4de54a41197b

https://etherscan.io/idm

https://aml.slowmist.com/recovery-funds.html

https://github.com/slowmist/Blockchain-dark-forest-selfguard-handbook/blob/main/README_CN.md

https://cryptobook.nakov.com/asymmetric-key-ciphers/ecies-example

慢雾科技

个人专栏

阅读更多

Foresight News

金色财经 Jason.

白话区块链

金色早8点

LD Capital

-R3PO

MarsBit

深潮TechFlow

八月将会发生很多事情,但为了精简,我就只讲在我心中评级为S的事件和解析以及对应的机会。 这篇内容将会提到:-Basechain-SHIB Layer2-GNS-Frax v3、RWA、frxET.

1900/1/1 0:00:00上周,游戏巨头世嘉(SEGA)宣布「退出」区块链游戏并搁置了正在开发的相关项目计划,该公司首席运营官Shuji Utsumi坦言,之所以做出这一决定,主要原因是全球加密货币行业崩溃.

1900/1/1 0:00:00在坎昆升级与BTC减半双频共振叙事下,L2成为下一个行业热点已成为加密市场的主流观点。在这一背景下,近期已有多个知名L2公链宣布部署主网,以期在牛市到来之际快速抢占市场.

1900/1/1 0:00:00作者:Grace Deng,SevenX Ventures 研究员;翻译:金色财经xiaozou1、前言随着Web3技术迈向大规模采用.

1900/1/1 0:00:00作者:Taeheon Lee & Jungwoo Pyo.

1900/1/1 0:00:00▌Curve、Metronome和Alchemix向黑客提供10%的赏金以敦促其归还加密货币Curve Finance和本周受重入攻击影响的其他项目计划向黑客提供10%的赏金.

1900/1/1 0:00:00