原标题:《空手套白狼——Popsicle被黑分析》

2021年08月04日,据慢雾区消息,跨链收益率平台PopsicleFinance的SorbettoFragola产品遭受黑客攻击,慢雾安全团队第一时间介入分析,并将结果分享如下。

攻击背景

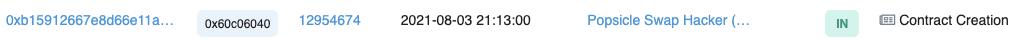

在本次攻击中,攻击者通过创建3个攻击合约来完成对SorbettoFragola的攻击,以下是本次攻击涉及的具体地址:

攻击者:

H1:0x3A9D90eD069021057d9d11E78F142F2C4267934A

H2:0xf9E3D08196F76f5078882d98941b71C0884BEa52

攻击合约:

C1:0xdFb6faB7f4bc9512d5620e679E90D1C91C4EAdE6

C2:0x576cf5f8ba98e1643a2c93103881d8356c3550cf

C3:0xd282f740bb0ff5d9e0a861df024fcbd3c0bd0dc8

SorbettoFragola:

0xc4ff55a4329f84f9Bf0F5619998aB570481EBB48

攻击对象

通过官方的介绍我们可以知道被攻击的SorbettoFragola产品主要是用于帮助用户管理UniswapV3头寸,以避免用户在UniswapV3做市的头寸超出所选定的价格范围。用户可以在SorbettoFragola中存入提供流动性对应的两种代币,SorbettoFragola会给到用户PopsicleLP(PLP)凭证,用户使用此凭证可以获取奖励并取回抵押的流动性资金,同时此凭证也是可以随意转移给其他用户的。

攻击核心

此次攻击的核心在于,SorbettoFragola中通过用户持有的PLP凭证数量来参与计算用户所能获得的奖励,但PLP凭证是可以随意转移给其他用户的,但其凭证转移的过程中没有进行奖励结算转移等操作。这就导致了只要持有PLP凭证就可以立即获取奖励。最终造成同个PLP凭证却能在同个时间节点给多个持有者带来收益。接下来我们对整个攻击细节进行详细分析。

Yuga Labs在现实世界中展示了Otherside的场景:金色财经报道,Yuga Labs周四在现实世界中展示了Otherside的场景,邀请40名用户来到洛杉矶的摄影棚,展示其虚拟宇宙中广阔的新空间。该活动专为Bored Ape持有者量身定制,这些成员在其业务中利用了其NFT角色的知识产权(IP)。此外,这40名用户能够以他们的Bored Ape化身参与游戏。[2023/7/28 16:05:01]

攻击细节

攻击首先通过H1地址创建了攻击合约C1、C2与C3,随后攻击者通过H2地址调用了攻击合约C1开始进行具体的攻击,交易为:

0xcd7dae143a4c0223349c16237ce4cd7696b1638d116a72755231ede872ab70fc。

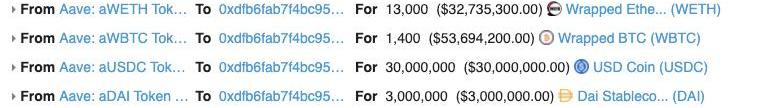

通过分析此交易我们可以发现,其先从AAVE中利用闪电贷借出了30,000,000个USDT、13,000个WETH、1,400个WBTC、30,000,000个USDC、3,000,000个DAI、200,000个UNI,为后续在SorbettoFragola中提供流动性获得PLP凭证做准备。

随后攻击者调用SorbettoFragola合约的deposit函数存入提供流动性对应的两种代币(这里以攻击者首次存入的WETH与USDT代币为例),其会先通过checkDeviation与updateVault修饰器分别检查价格与更新奖励。价格检查主要是针对价格是否出现大波动被操控等情况,这里不做展开。而奖励更新就与本次攻击密切相关了,我们切入分析:

经济日报:AIGC有规范才有美好未来:4月16日消息,据经济日报文章指出,对AIGC这样快速发展的新技术新应用来说,各类风险显而易见,入局企业尤其担心重金投入后遭遇政策风险导致投资损失。

首个AIGC管理办法公开征求意见,本身就是一个重大信号,说明我国非常重视此轮AI发展所引领的科技变革,期待促进AIGC技术的健康发展。

与新技术开发几乎同步的监管规范,必将随着技术发展和时代变迁而更新调整。此次AIGC管理办法的征求意见稿是开局的第一步,它将促进AIGC产业健康可持续发展。无规矩不成方圆,AIGC有规范才有美好未来。?[2023/4/16 14:06:38]

可以看到其调用了_updateFeesReward函数进行具体的更新操作,我们跟进此函数:

美联储巴尔金:通胀数据很大程度上符合预期:4月12日消息,美联储巴尔金表示,通胀数据很大程度上符合预期;要降低核心通胀率,还有很多工作要做;通胀高峰已经过去,但是要彻底缓解仍需时日;已经见到了需要开始放缓的迹象;本人正聚焦于把通胀率降至可控水平;不想过早宣布抗击通胀已取得胜利。[2023/4/12 14:00:00]

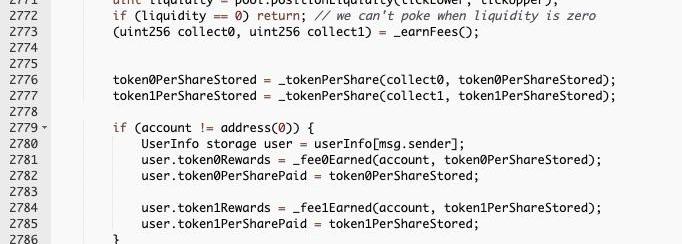

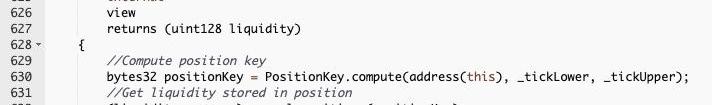

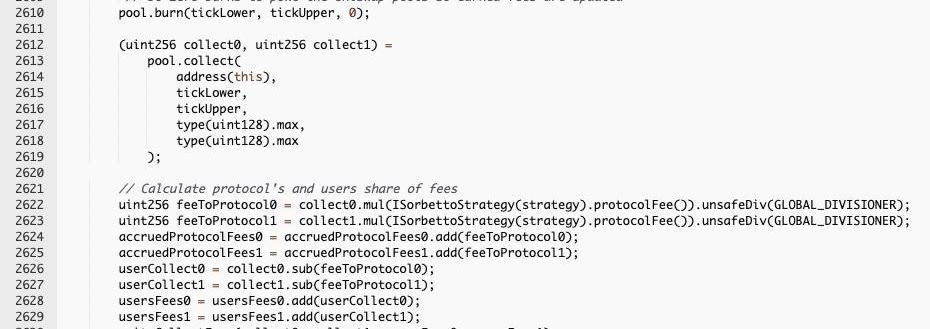

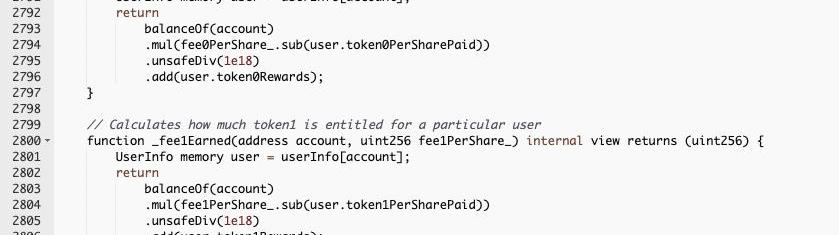

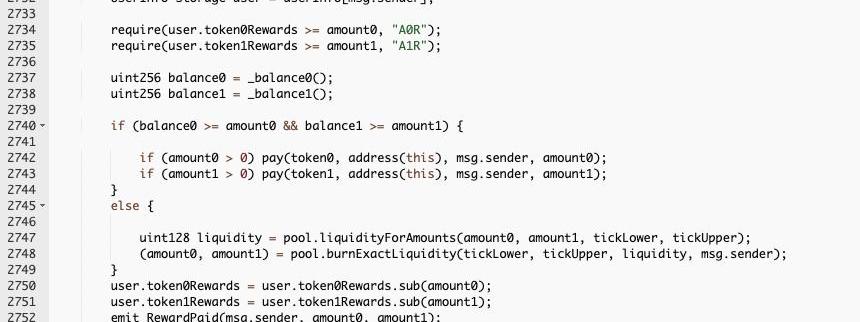

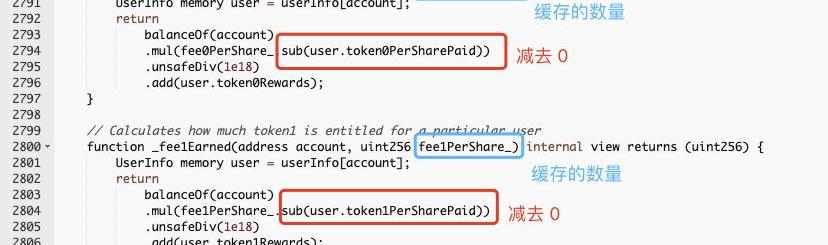

从上图我们可以很容易的发现其先通过positionLiquidity函数获取tickLower与tickUpper范围内合约所持有的流动性数量。然后通过_earnFees函数从UniswapV3Pool中收取提供流动性奖励。之后再通过_tokenPerShare函数计算每个PLP凭证所能分得的流动性奖励。最后通过_fee0Earned与_fee1Earned函数来计算用户所持有的PLP凭证数量可以获得多少奖励,并使用

user.token0Rewards与user.token1Rewards变量进行记录,如下图所示:

但由于此时攻击者刚进行充值操作,还未获得PLP凭证,因此其user.token0Rewards与user.token1Rewards变量最终记录的自然是0。

看到这里你可能已经意识到问题所在了,既然user.token0Rewards与user.token1Rewards变量记录的奖励是根据用户持有的PLP凭证进行计算的,且PLP凭证是可以转移的,那么是否只要持有PLP凭证再去触发此变量记录奖励就可以让我们获得奖励。答案自然是肯定的。我们继续看deposit函数:

Safemoon CEO:漏洞已修复且其他LP池未受影响,用户资金安全:金色财经报道,DeFi协议Safemoon首席执行官John Karony在推特上表示:“此次安全事件受影响的是SFM:BNB LP池,DEX上的其他LP池没有受到影响。我们已经定位了可疑的漏洞,并修复了漏洞,并聘请了区块链取证顾问来确定漏洞的确切性质和程度。我们的DEX是安全的,并保证用户资金是安全的。我们即将进行的任何升级和发布也没有受到影响。”

此前今日早些时候消息,DeFi协议SafeMoon遭遇攻击,其流动资金池损失约890万美元。[2023/3/29 13:33:05]

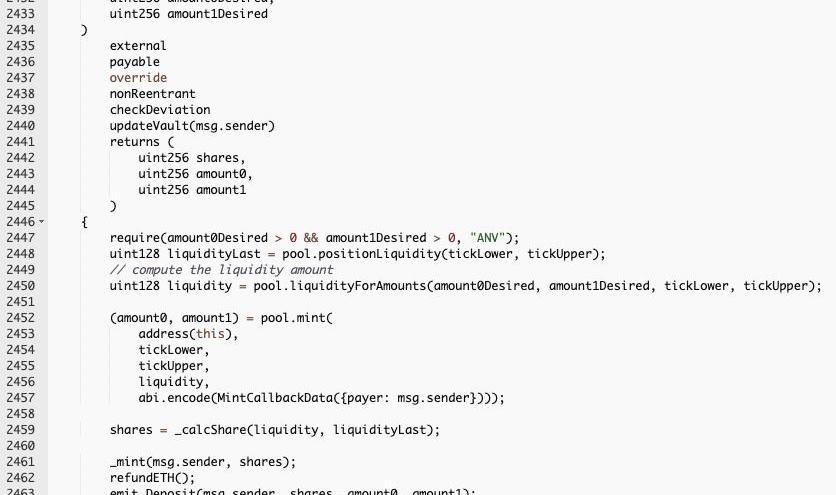

在奖励更新之后通过liquidityForAmounts函数计算出在目标价格区间内用户提供资金所占的流动性然后调用UniswapV3Pool?mint函数注入流动性。随后通过_calcShare计算出SorbettoFragola所需要铸造给用户的PLP凭证数量。

在攻击者获得PLP凭着后也正如我们所想的那样将PLP凭证转移给其他地址,并调用SorbettoFragola合约collectFees函数来进行奖励记录。

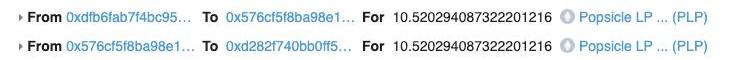

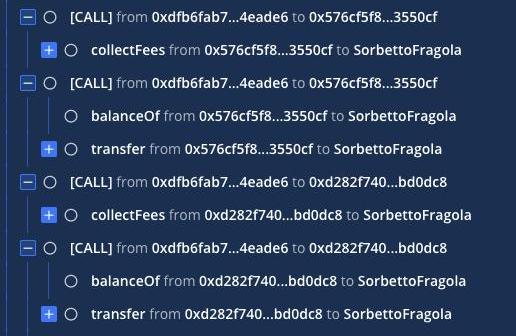

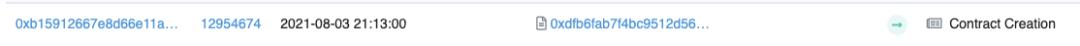

通过上图的PLP凭证链上转移记录我们可以看到,在攻击合约C1获得PLP凭证后,将其转移给了攻击合约C2,随后调用了collectFees函数。之后攻击合约C2再将PLP凭证转移给攻击合约C3再次调用了collectFees。最后攻击合约C3将PLP凭证转移回攻击合约C1。我们切入collectFees函数进行分析:

Ark Invest增持42万股Coinbase股票:11月9日消息,在币安签署收购FTX非美国业务协议消息传出后,“木头姐”Cathie Wood管理的Ark Investment Management LLC旗下三支基金在本周二(11月8日)总计购买了超过420,000股的Coinbase股票。在此之前,Ark Investment还于10月24日增持了Coinbase股票。(彭博社)[2022/11/9 12:36:47]

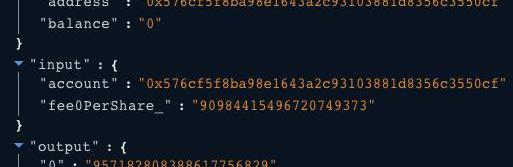

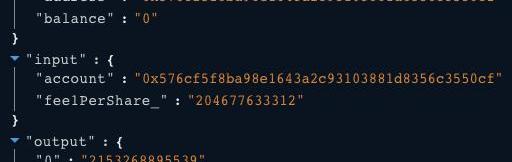

通过上图我们可以很容易的看出此函数也有updateVault修饰器,而经过上面的分析我们可以知道updateVault修饰器用于奖励更新,因此在攻击合约C2持有PLP凭证的情况下调用collectFees函数触发updateVault修饰器则会根据其持有的PLP凭证数量来计算应分得的奖励,并记入用户的token0Rewards与token1Rewards变量。需要注意的是此时对于此类PLP凭证持有者缓存的tokenPerSharePaid变量是0,这直接导致了用户可以获得PLP凭证持有奖励。

我们从链上状态的变化也可以看出:

随后攻击合约C2也如法炮制即可获得奖励记录。

最后PLP凭证转移回到攻击合约C1,并调用了SorbettoFragola合约的withdraw函数燃烧掉PLP凭证取回先前存入的WETH与USDT流动性。并且攻击合约C2、C3分别调用collectFees函数传入所要领取的奖励数量以领取奖励。这样攻击者在同个区块中不仅拿回了存入的流动性还额外获得多份流动性提供奖励。

随后攻击者开始利用其他的代币对如法炮制的薅取奖励,如下图所示:

攻击流程

1、攻击者创建多个攻击合约,并从AAVE中利用闪电贷借出大量的代币;

2、攻击者使用借来的代币存入SorbettoFragola合约中获得PLP凭证;

3、攻击者利用SorbettoFragola合约的奖励结算缺陷问题将获得的PLP凭证在其创建的攻击合约之间进行转移并分别调用了SorbettoFragola合约的collectFees函数来为各个攻击合约纪录奖励;

4、攻击者燃烧PLP凭证取回在SorbettoFragola合约中存入的流动性资金,并通过各个攻击合约调用SorbettoFragola合约的collectFees函数来获取纪录的奖励;

5、不断的循环上述操作攻击各个流动性资金池薅取奖励;

6、归还闪电贷获利走人。

MistTrack分析过程

慢雾AML团队分析统计,本次攻击损失了约4.98MUSDT、2.56KWETH、96WBTC、5.39MUSDC、159.93KDAI、10.49KUNI,接近2100万美元。

资金流向分析

慢雾AML旗下MistTrack反追踪系统分析发现,攻击者H1地址首先从Tornado.Cash提币获取初始资金随后部署了三个攻击合约:

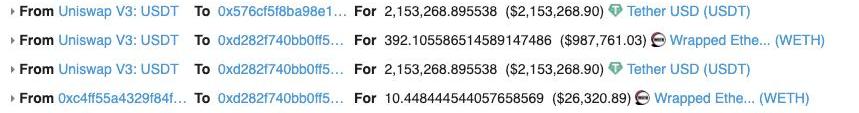

攻击获利后通过UniswapV3将获得的代币兑换成ETH再次转入了Tornado.Cash:

目前攻击者账户余额仅为0.08ETH,其余资金均已通过Tornado.Cash进行转移。

总结

本次漏洞的核心在于由于奖励更新记录缺陷导致同个PLP凭证能在同个时间节点给多个持有者都带来收益。针对此类漏洞,慢雾安全团队建议在进行凭证转移前应处理好奖励结算问题,记录好转移前后用户的奖励缓存,以避免再次出现此类问题。

参考攻击交易:

https://etherscan.io/tx/0xcd7dae143a4c0223349c16237ce4cd7696b1638d116a72755231ede872ab70fc

据Protocol7月26日消息,Facebook宣布成立由Instagram副总裁VishalShah领导的元宇宙产品组.

1900/1/1 0:00:001914年,美国联邦储蓄银行成立以后,就发行了今天站在货币地位顶端的货币——美元。自从1944年布雷顿森林会议以来,美元一直是无可争议的全球储备货币,在全球贸易中占据主要地位.

1900/1/1 0:00:00据Decrypt8月11日消息,梦幻体育和体育公司DraftKings将于本周发布首批NFL球星TomBrady的相关NFT.

1900/1/1 0:00:007月24日,“2021世界区块链大会·杭州”在杭州未来科技城学术交流中心开幕。本次大会由杭州时戳信息科技有限公司主办,杭州未来科技城管委会等机构支持.

1900/1/1 0:00:00据Businesswire8月3日消息,区块链金融公司FigureTechnologies宣布已签署协议.

1900/1/1 0:00:00ENS问世以来,有很多用户竞相注册与续费,但也有很多用户还不知道什么是ENS,该如何操作。以下通过详细的步骤教你如何注册属于自己的以太坊域名.

1900/1/1 0:00:00