背景

最近几周ScamSniffer陆续收到多个用户被搜索广告钓鱼的案例,他们都无一不例外错点了Google的搜索广告从而进入到恶意网站,并在使用中过程签署了恶意签名,最终导致钱包里的资产丢失。

恶意广告

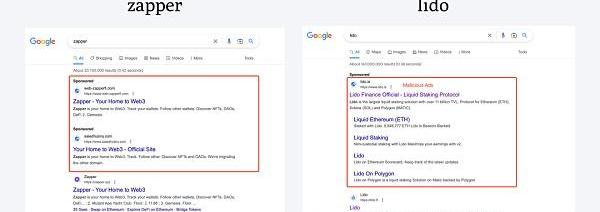

通过搜索一些受害者使用的关键词可以发现很多恶意广告排在前面,大部分用户可能对搜索广告没有概念就直接打开第一个了,然而这些都是假冒的恶意网站。

定向品牌

加拿大监管机构提醒投资者警惕增多的加密货币:4月4日消息,加拿大萨斯喀彻温省金融和消费者事务管理局(FCAA)发布新闻稿称,涉及加密货币的欺诈性投资事件正在增加。欺诈者创建假网站,发布加密广告虚张声势承诺高回报率。该监管机构提醒投资者对高回报率保持警惕,免受欺诈性投资侵害。(CBC)[2021/4/4 19:44:48]

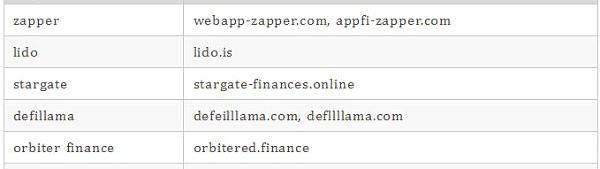

通过分析了部分关键词,我们定位到了一些恶意的广告和网站,如Zapper,Lido,Stargate,Defillama等。

恶意网站

烟台网警巡查执法官方发文 警惕“区块链局”等新兴:4月26日,烟台网警巡查执法官方发布文章提醒警惕新型手段。文章称,如同病进化一样,网络也在不断升级换代。传统的以炒外汇、黄金为噱头的投资正演变为“区块链局”,借助区块链的热度,新瓶装旧酒,对受害人实施。烟台网警巡查执法官方列举出如“一区块链应用场景落地,XX币躺着赚大钱”等网络新变种,以此提醒称“如果有人这样说,你千万别相信”。[2020/4/26]

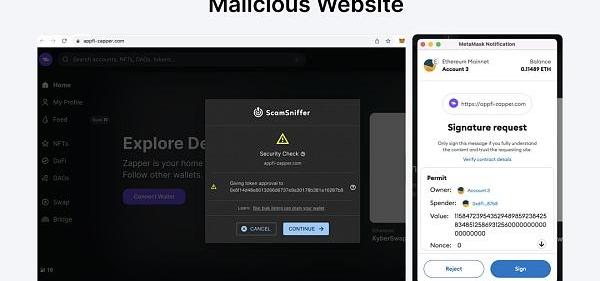

打开一个Zapper的恶意广告,可以看到他试图利用Permit签名获取我的$SUDO的授权。如果你安装了ScamSniffer的插件,你会得到实时的风险提醒。

目前很多钱包对于这类签名还没有明确的风险提示,普通用户很可能以为是普通的登陆签名,顺手就签了。关于更多Permit的历史可以看看这篇文章。

恶意广告主

英国电视明星提醒粉丝警惕利用其身份的加密局:英国电视明星Rylan Clark-Neal发推提醒粉丝警惕利用他名字吸引投资者的加密货币局,者声称Clark-Neal是投资某加密货币成为百万富翁的。为了增加可信度,整件事被刊登在一个模仿《每日邮报》的网站上。其他许多英国明星也遭到了类似的欺诈——从《疯狂汽车秀》(Top Gear)的Jeremy Clarkson到前足球教练Alex Ferguson等。(U.today)[2020/4/19]

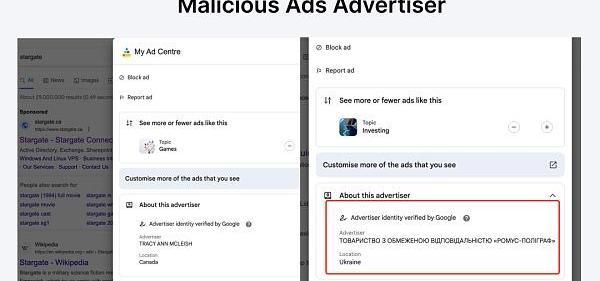

通过分析这些恶意广告信息,我们发现这些恶意广告来自这些广告主的投放:

来自乌克兰的ТОВАРИСТВОЗОБМЕЖЕНОЮВ?ДПОВ?ДА-ЛЬН?СТЮ?РОМУС-ПОЛ?ГРАФ?

来自加拿大的TRACYANNMCLEISH

绕过审核

通过分析这些恶意广告,我们发现了一些有意思的用于绕过广告审核的情况。

参数区分

动态 | 新华社:一些人借区块链之名炒作行值得警惕:新华社文章指出,区块链技术的火热,也让一些假借区块链之名、行之实的恶行死灰复燃。当前,不少上市公司有意搭上区块链这班快车。据统计,3000多家A股上市公司中,超过500家自称同区块链有关联,但真正披露具体区块链业务内容且属实的只有不到40家。“蹭热点”现象十分突出。[2019/11/18]

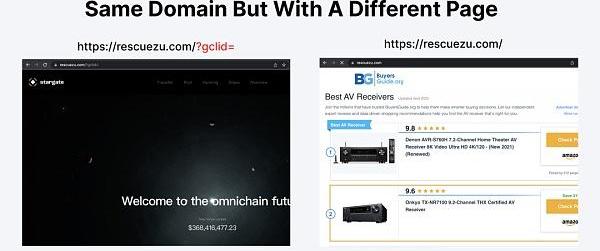

比如同样的域名:

gclid参数访问就展示恶意网站

不带就是卖AV接收器的正常页面

gclid是Google广告用于追踪点击的参数,如果你点击Google的搜索广告结果,链接会追加上gclid。基于此就可以区分不同用户来源展示不一样的页面。而谷歌在投放前审核阶段看到的可能是正常的网页,这样一来就绕过了谷歌的广告审核。

防止调试

声音 | 慢雾:警惕“假充值”攻击:慢雾分析预警,如果数字货币交易所、钱包等平台在进行“EOS 充值交易确认是否成功”的判断存在缺陷,可能导致严重的“假充值”。攻击者可以在未损失任何 EOS 的前提下成功向这些平台充值 EOS,而且这些 EOS 可以进行正常交易。

慢雾安全团队已经确认真实攻击发生,但需要注意的是:EOS 这次假充值攻击和之前慢雾安全团队披露过的 USDT 假充值、以太坊代币假充值类似,更多责任应该属于平台方。由于这是一种新型攻击手法,且攻击已经在发生,相关平台方如果对自己的充值校验没有十足把握,应尽快暂停 EOS 充提,并对账自查。[2019/3/12]

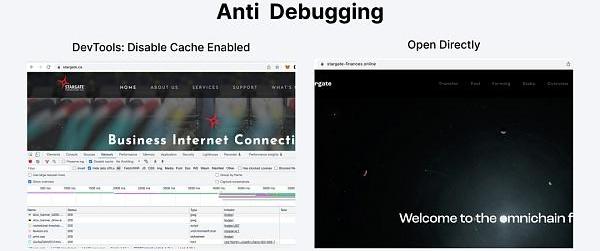

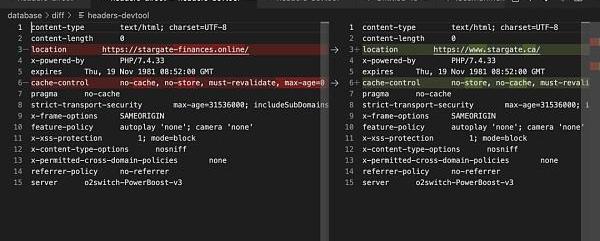

同样有些恶意广告还存在反调试:

开发者工具:禁用缓存开启→跳转到正常网站

直接打开→跳转到恶意网站

对比分析我们发现他们是通过请求头cache-control的差异来跳转到不一样的连接,在开发者工具开启DisableCache后会导致请求头有细微差异。除了开发者工具外,一些爬虫可能也会开启这个头保证抓取到最新的内容,这样一来就又是一种可以绕过一些Google的广告机器审核的策略。

这些绕过的技巧也解释了我们的看到的现象,这些铺天盖地的恶意广告是通过一些技术手段和伪装,成功了Google广告的审核,导致这些广告最终被用户看到,从而造成了严重的损失。

那么对于GoogleAds有什么改进办法?

接入Web3Focus的恶意网站检测引擎。

持续监控投放前和投放后整个生命周期中的落地页情况,及时发现中间动态切换或通过参数跳转这种情况的发生。

被盗预估

为了分析潜在的规模,我们从ScamSniffer的数据库里找到了一些和这些恶意广告网站关联的链上地址。通过这些地址分析链上数据发现,一共大约$4.16m被盗,3k个受害者。大部分被盗发生在近期一个月左右。

数据详情:https://dune.com/scamsniffer/google-search-ads-phishing-stats

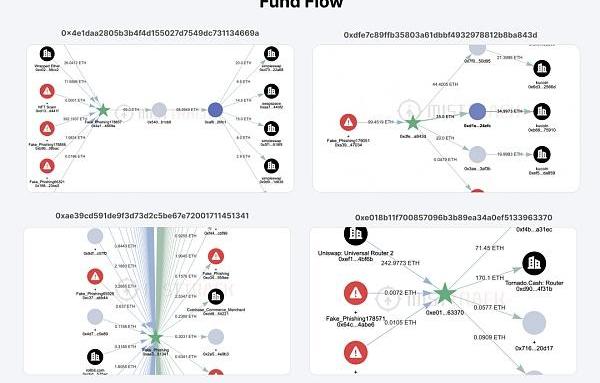

资金流向

通过分析几个比较大的资金归集地址,有些存进了SimpleSwap,Tornado.Cash。有些直接进了KuCoin,Binance等。

几个较大的资金归集地址:

0xe018b11f700857096b3b89ea34a0ef51339633700xdfe7c89ffb35803a61dbbf4932978812b8ba843d0x4e1daa2805b3b4f4d155027d7549dc731134669a0xe567e10d266bb0110b88b2e01ab06b60f7a143f30xae39cd591de9f3d73d2c5be67e72001711451341

广告投入估算

根据一些广告分析平台,我们能了解到这些关键词的单次点击均价在1-2左右。

链上受害者地址数量大约在3000,如果所有受害者都是通过搜索广告点击进来的,按40%的转化率来算,那么点进来的用户数大约在7500。

基于此我们根据CPC大致可以估算出广告的投放成本可能最多在$15k左右。那么可以估算ROI大概在276%=414/15

总结

通过分析我们可以发现大部分的钓鱼广告的投放成本极低。而之所以我们能看到这些恶意广告很大程度是因为这些广告通过一些技术手段和伪装,成功了Google广告的审核,导致这些广告最终被消费者看到,继而对用户造成了严重的损害。

希望各位用户在使用搜索引擎的时候多加防范,主动屏蔽广告区域的内容。同时也希望Google广告加强对Web3恶意广告的审查,保护用户!

近期,Ordinals协议的火爆又激发起大家对比特币生态探索的兴趣。其实,在Ordinals协议之前,就有一个智能合约系统能够在比特币上发行代币和NFT,它就是RGB.

1900/1/1 0:00:001.2023香港Web3嘉年华要闻速览一文了解活动全貌4月12日起,由万向区块连实验室、HashKeyGroup联合推出2023香港Web3嘉年华将在香港连续四天举行.

1900/1/1 0:00:00作者:xiyuTwitter:@ohxiyu一.背景1.比特币ordinals缺乏将项目分组到集合中的标准化方法,因为这依赖于特定的、通常集中的服务和钱包.

1900/1/1 0:00:004月22日消息,Galaxy研究副总裁ChristineKim发文总结第107次以太坊核心开发者共识会议,本次会议在对上海升级的成功进行简短确认后,便开始讨论Deneb的准备工作.

1900/1/1 0:00:004月29日消息,4月28日Bankless联合创始人DavidHoffman发布推特文章,披露了规模为3500万美元的BanklessVentures已获得75%的承诺投资.

1900/1/1 0:00:00作者:GuyWuollet,a16z;翻译:金色财经0xnaitive“代币”是加密货币和web3领域的热门话题.

1900/1/1 0:00:00