Abstract:

近一周,0U转账的链上地址投攻击愈演愈烈,截至12月2日,已经有超过37W地址被投,总计92个受害地址,被盗取金额超过164WUSD。

本篇文章,X-explore对攻击态势进行了全面分析,对攻击者进行了链上溯源,同时也深入分析了攻击的实现方式。

我们呼吁钱包APP加强风险提示,普通用户在转账时谨防此类攻击。因为我们注意到UTC时间11月2日10点38分,有一位链上用户损失惨重,近100万美金因投而被转到黑客地址。

本文由X-explore与吴说区块链联合发布。

1.背景

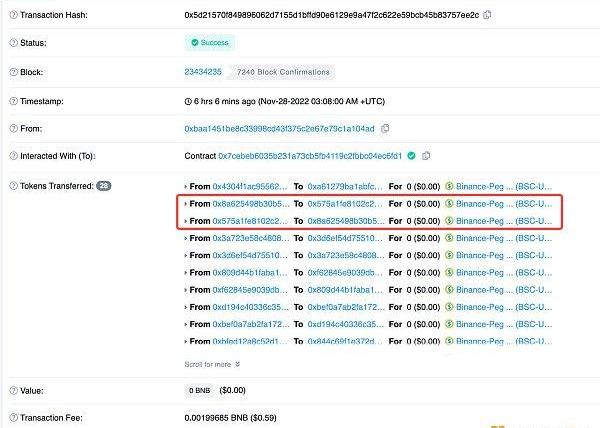

近期,我们的链上风险监控发现ETH、BSC链上频繁出现0u转账现象,以下图bsc链的交易数据为例,受害者A发出一笔正常交易将452BSC-USD发给B后,会收到C转来的0BSC-USD,同时,在同一笔交易hash内用户A自己也会不受控制的给C转0BSC-USD

在社区中,很多用户不知所以然,担心自己的钱包私钥已经泄漏,攻击者正在窃取资产。

2.攻击意图

其实遇到这种情况的用户不用紧张,大家的资产是安全的,私钥并没有泄漏,只需要仔细确认地址小心别转错账就没事,黑客的手法很简单:

链上数据显示FTX US钱包仍持有逾500枚Solana链上NFT:1月8日消息,前桥水基金员工、现任Coinbase业务主管Conor披露,链上数据显示SBF/Alameda曾购买数百万美元的Solana链上NFT并一度推高了多个项目的地板价和交易量。

“6gfi6GSjrhqc5xDLtDkVrTR61Hi7GMNPmJknxvbqzb1x”地址是SBF在2021年1月从以太坊桥接到Solana使用的地址并在其中注入价值数百万美元的SOL代币。该地址在2021年10月购买500多枚NFT,其中包括多个价格高达“5位数”的蓝筹NFT,FTX US在随后的11月便上线Solana NFT存取款功能。目前所有这些NFT都在FTX US NFT钱包中,因此当前破产程序中的FTX债权人不仅需要索赔FTX持有的“无聊猿”,还需要索赔Solana链上NFT。[2023/1/8 11:01:01]

在链上监控几个稳定币的转账信息,捕获受害者地址A正常发送给用户B的转账信息。

精心构造与用户地址B首尾一致的黑客地址C,使受害者A与黑客地址C互相转帐0U。

受害者A下次转账时粗心大意直接复制历史交易的地址时,很容易错误复制到黑客准备的地址C,从而将资金转错账

数据:6月Solana链上活跃地址数超BTC和ETH:7月14日消息,据AssetDash发布的推文,Kraken研究报告指出,6月,Solana链上活跃地址数为965,000,BTC为925,000,ETH为440,000,Solana超BTC和ETH。[2022/7/14 2:13:18]

我们认为这种攻击是链上地址投攻击:

首先,黑客让自己的地址出现在用户交易历史中,诱导用户误认为是可信的交互地址。

此外,黑客构造出的地址与用户可信地址首尾相同,被用户当作下次交易的对象。链上投很容易使用户产生资损,链上用户需共同警惕!

3.攻击态势

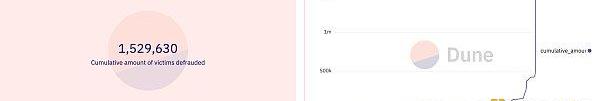

截止12月2日,在BSC与ETH链上的攻击次数分别超过32万次和5万次,受攻击影响的独立地址数分别超过16万个以及4万个。

从趋势上看,BSC链自从11月22日开始爆发,ETH链则从11月27日开始爆发,两条链的攻击规模均愈演愈烈。

此外,可以看到攻击发生时间有显著规律性,在每天UTC时间17点到0点攻击量级显著减少。疑似攻击者处于亚洲时区。

截止12月2日,总共有92个独立地址受,累计被金额达到164万USD。伴随着攻击者攻击目标的增加,可以预见,近期还会不断有大量用户被。

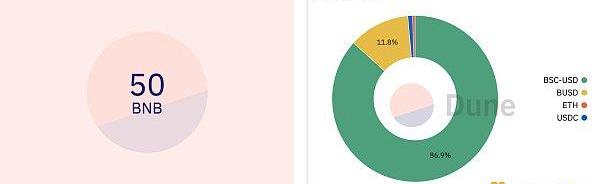

此外,我们对攻击者的攻击成本进行了分析,目前总成本接近2.9WUSD,攻击者对BSC-USD和USDT非常偏爱,与稳定币的币种流通量和用户持有量有关

DeFiBox安全提醒:BSC链上多个项目遭DNS劫持:新加坡时间3月15日晚,BSC(币安智能链)上多个DeFi协议网站受到DNS攻击,其中包括Cream Finance和BSC头部DEX PancakeSwap,攻击者通过网站请求用户提交个人私钥或助记词,有关项目团队已通过推特提醒用户不要访问网站、不要提交私钥等信息。

据了解,DNS劫持是互联网攻击的一种方式,通过攻击域名解析服务器(DNS),或伪造域名解析服务器(DNS)的方法,把目标网站域名解析到错误的IP地址从而实现用户无法访问目标网站的目的或者蓄意或恶意要求用户访问指定IP地址(网站)的目的。

DeFiBox提醒广大用户,慎重进行DeFi协议合约操作,暂不要访问有关风险网站。同时需检查是否存在相关协议的无限授权情况,任何情形下都不要泄漏助记词信息,防范DNS攻击带来的安全风险。[2021/3/16 18:47:07]

攻击者溯源

我们对其中一个攻击者进行了链上溯源追踪,与两个主流中心化交易所关联,其完整过程如下图所示:

其攻击资金的来源地址与OKX.com存在关联,攻击者通过使用Transit.Finance跨链桥将原始攻击资金从TRON链转移到BSC链上。

其盗取资金最终归集到Huobi.com,攻击者依然使用Transit.Finance跨链桥将盗取资金转移到TRON链上。

数据:以太坊链上日交易量达140万次 创新高:Etherscan.io数据显示,2020年9月17日以太坊链上交易量创新高,当日交易达140万次,与之对比,上次峰值为135万笔,出现在2018年1月4日,当时正处于ICO泡沫高峰期。[2020/9/18]

让我们进一步展开,针对盗取资金的流向进行溯源。

首先,受害者地址0xe17c2b2b40574d229a251fe3776e6da2cc46aa5e向攻击者地址0x720c1cfe1bfc38b3b21c20961262ad1e095a6867分两次,共转账1300U。

接着,攻击者地址将资金归集到地址0x89e692c1b31e7f03b7b9cbb1c7ab7872ddeadd49

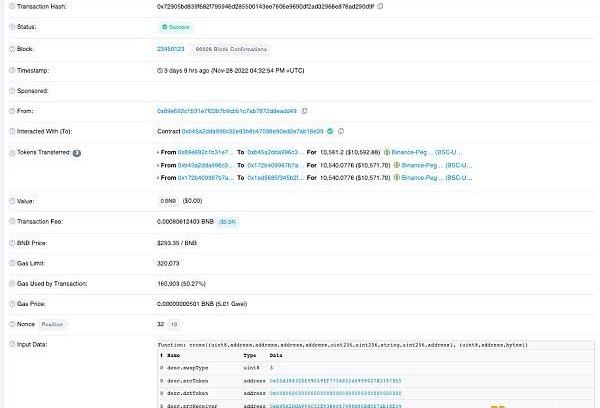

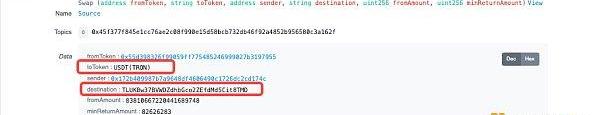

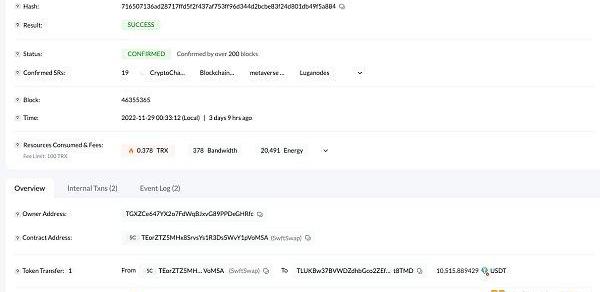

攻击者在0x89e692c1b31e7f03b7b9cbb1c7ab7872ddeadd49地址上进行了资金的跨链转移,在txhash为0x72905bd839f682f795946d285500143ee7606e9690df2ad32968e878ad290d9f的交易中,如下图所示,将10561USDT通过Transit.Finance的合约进行了Cross操作。在这笔交易的EventLogs中,可以看到资金去向了TRON链的USDT,对应地址是TLUKBw37BVWDZdhbGco2ZEfdMd5Cit8TMD,对应TRON链上的交易hash是:716507136ad28717ffd5f2f437af753ff96d344d2bcbe83f24d801db49f5a884

动态 | 以太坊区块链上逾348万枚PAX被销毁:据Whale Alert监测,北京时间4:54:08,以太坊区块链上3488988枚PAX被销毁。[2019/9/27]

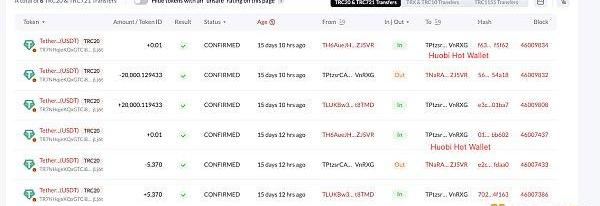

最终,攻击者将TLUKBw37BVWDZdhbGco2ZEfdMd5Cit8TMD地址上的充值进了Huobi交易所。充值的入金地址分别是:TPtzsrCAG61QMwig3jZV8Px7Rd1WZVnRXG,TDp7r3S1hJeiNfH1CvCVXeY8notY47nagJ

攻击原理分析

攻击者案例1:

EOA:0xBAA1451bE8C33998CD43F375c2e67E79c1a104AD

CA:0x7ceBeb6035B231A73CB5Fb4119c2FbBC04Ec6fD1

攻击者案例2:

EOA:0x616384a80f32aDb65243522971aE2ba7664B62E3

CA:0x6f00Ed594A6AceEf0E1A6FE023Ecd5Eb96c8665a

针对bsc链上的token攻击主要包含BSC-USD、BUSD、USDC、ETH等,大部分是通过攻击合约批量调用transferFrom()函数,也有手动调用transfer()函数的情况和针对主币的情况,原理基本一致。以下用BSC-USD的一个攻击合约举例

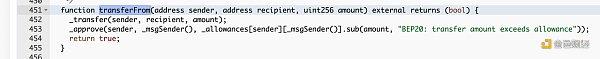

transferFrom()

在攻击者调用攻击合约的一笔交易中,攻击合约只调用了BSC-USD的transferFrom()函数,通过对参数填充sender、recipient、amount可以实现操控任意地址间的0USD转帐,同时产生授权Approval()与转账Transfer()的事件

Blocksecphalcon交易信息

BSC-USD的合约源码显示transferFrom()函数顺序调用了转账_transfer()与授权_approve()函数

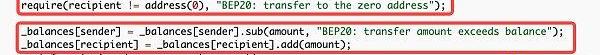

_transfer()函数的作用很简单,首先排除交易中的全零地址,然后给发送方减钱,接受者加钱,最后记录转账事件。这里用到的加减函数add()/sub()是OpenZeppelin的safemath库,溢出会报错回退

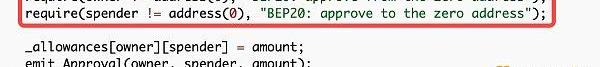

_approve()函数同样排除全零地址,修改授权值,这个函数的重点在transferFrom中调用approve的参数计算里,用到了_allowances.sub(amount,"BEP20:transferamountexceedsallowance"),将已有的授权token数量减去转账数量,剩余的授权数量放入approve重新授权。这里用到的减函数sub是OpenZeppelin的safemath库,溢出会报错回退;但是如果整个流程的amount参数为零,没有任何检测机制能拒绝这笔交易,也就导致了链上大量的0U转账能正常发送,而黑客只需要付出手续费即可收获不菲的回报。

transfer()

调用transfer()函数的攻击方式原理一致,整个流程只有加减的溢出检测,没有对零转账的过滤。

BNB

在token的攻击追溯过程中,我们还发现了通过0BNB转账的首尾相同钓鱼攻击,原理与token钓鱼类似,构造首尾相同的地址进行钓鱼

攻击交易:https://bscscan.com/tx/0x5ae6a7b8e3ee1f342153c1992ef9170788e024c4142941590857d773c63ceeb3

构造地址后迷惑性非常高,一不小心就转错到黑客地址上

正常用户地址:0x69cb60065ddd0197e0837fac61f8de8e186c2a73

黑客构造地址:0x69c22da7a26a322ace4098cba637b39fa0a42a73

6.X-explore攻击检测

目前X-explore可针对此类攻击行为进行实时的链上监测,为了避免危害进一步加剧,我们建议:

钱包App通过颜色或其他提示帮助用户区分地址,并做好用户提醒;

用户在转账前仔细区分历史交易地址,逐字确认,最好自己存一份地址簿。

与此同时,我们在Dune中开源了此次攻击事件的态势感知大图。

https://dune.com/opang/first-and-last-address-construction

敬请关注我们。

Mirror:https://mirror.xyz/x-explore.eth

Twitter:https://twitter.com/x_explore_eth

来源:bress

标签:BSCUSDTRATRANSKeep3r BSC NetworkUSD CoinASTRADAO价格The Transplant Coin

近日,英伟达交出了一份并不太亮眼的2022财年第三财季报告,在连续两个季度的下滑之后,英伟达的三季度依旧不太乐观,单纯显卡业务的收入,同比和环比均出现两位数下滑.

1900/1/1 0:00:00撰写:BlockworksResearch,Westie编译:深潮TechFlow鉴于EVM在开发人员中的普及,人们一直希望将zkRollup技术的可扩展性与EVM的开发者体验相结合.

1900/1/1 0:00:00头条▌美参议员要求司法部调查FTX事件金色财经报道,美国民主党参议员ElizabethWarren和SheldonWhitehouse周三致函司法部.

1900/1/1 0:00:00原文作者:ReveloIntel?在本期的Empire播客中,DeFianceCapital首席执行官Arthur与主持人?Blockwork的Jason和Santi一起讨论了FTX的衰落及其对.

1900/1/1 0:00:0011月25日消息,Web3游戏发行商FenixGames现已筹集1.5亿美元,投资者包括PhoenixGroup和迪拜风险投资公司CypherCapital,计划收购、投资和发行区块链游戏.

1900/1/1 0:00:00当人们谈论去中心化这个概念时,总会提到抗审查性、去信任化或无单点故障等等这类词语。不过我想告诉你的是,95%的人都不关心去中心化,或者他们虽然关心,却并没有准确理解这些短语:他们会把抗审查性和纳.

1900/1/1 0:00:00