北京时间2022年7月6日18:18:26和2022年7月6日上午18:37:59,一个假冒的ShadeInuToken项目部署者从流动性池中移除大量的流动性。

该假冒的ShadeInuToken部署者移除了大约10.1万美元的流动性。

经过调查,上述ShadeInuToken被认定是局,此项目推出了假的ShadeInuToken,以最初的200BNB创建了WBNB/SadeIT池并为其提供流动性,因此部署者总共获利约53000美元。

Arbitrum:“Sequencer资金用完”报道不实:金色财经报道,Arbitrum Sequencer(排序器)今日凌晨出现Bug,导致该网络批量提交交易的功能短暂中断,交易无法在主链上得到确认,目前问题已得到解决。Arbitrum Developer官推在社交媒体就相关问题进行了澄清,表示网络临时暂停只是为了完成交易排序,而Sequencer服务本身没有中断,有报道称Sequencer资金用完是不正确的。Arbitrum Developer官推进一步解释称,Arbitrum资金机制由两个钱包组成,分别是:“Sequencer”钱包和“gas-refunder”钱包,只有当Sequencer可以成功发布批次时才会被退款,Arbitrum网络没有就此故障向Sequencer退款,相关问题也不是因为Sequencer资金耗尽所致。[2023/6/8 21:23:34]

欺诈步骤

派盾:一巨鲸将3590.5枚ETH兑换为3301.8枚wstETH并存入Balancer:金色财经报道,据派盾监测数据显示,0x0d1c开头巨鲸地址将3590.5枚ETH兑换为3301.8枚wstETH(约合450万美元)并存入Balancer。[2022/12/7 21:28:56]

①欺诈者在交易0x5F5BD20567899DD9D9D2E4496D63518504D2944B85DF379A7B5F913C146D7中部署了一个虚假的ShadeInuToken合约。

(我们在推特上发现了另一个名为ShadeInu的代币项目,其代币地址为https://bscscan.com/address/0x2d8f43752731310b249912c2fc2eb72797d99478)

安全审计公司CertiK通过股票发行筹集了近8800万美元:金色财经报道,SEC文件显示,区块链安全审计公司CertiK通过股票发行筹集了近8800万美元。此次发行的首次销售日期为3月23日。此次发行的总金额为87,999,975美元,来自15位投资者,细节未披露。(CoinDesk)[2022/4/1 14:30:14]

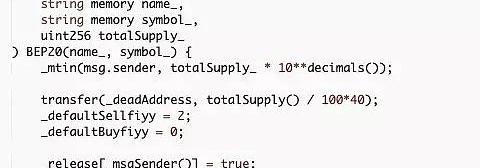

②在合约部署期间,欺诈者从初始代币分发中获得了50亿个SadeIT代币,且其在_release列表中被设置为true。

Balancer (BAL)将于6月24日12:00上线BiKi:根据官方公告,Balancer (BAL)将于6月24日12:00(GMT+8)上线BiKi平台,开放BAL/USDT交易对,充值已开放,于6月25日12:00(GMT+8)开放提现;同时,充值BAL即有机会瓜分5000BIKI。

Balancer Pool是有着自平衡属性的自动化做市交易协议,这些属性可生成加权投资组合和价格传感器。Balancer颠覆了指数基金的概念:无需向投资组合经理支付费用来重新平衡您的投资组合,而是从交易员那里收取费用,交易员通过跟随套利机会来重新平衡您的投资组合,获取更多投资机会。[2020/6/24]

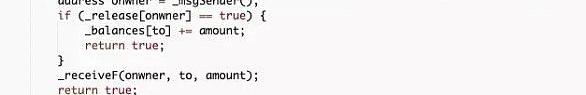

③SadeIT代币合约部署了一个传递函数——如果发送者在_release列表中,则不会检查发送方的余额。这意味着发送方可以将无限量的SadeIT代币转移或出售至任何账户。

Balancer Labs:警惕Uniswap上以0x6cb8开头的BAL代币局:非托管投资组合管理服务商Balancer Labs发推称,Uniswap上以0x6cb8开头的Balancer(BAL)代币是局,BAL还没有被创建。当官方代币被部署时,我们将通过此推特账号宣布。[2020/6/14]

④在交易0xcba090862949fc20f4e701af0867541e63306731eac3ebf3070374477feaef9e中,欺诈者随后向PancakeWBNB/SadeIT交易对添加了200BNB和3亿SadeIT。

⑤2022年7月6日18:18:26,欺诈者在交易0xd2811df9e4dcd2204421620e21f5e4f0b380de00adbeb5ce481db76e0aedc733中使用其自定义的transfer函数出售了40亿SadeIT。

⑥2022年7月6日18:37:59,欺诈者地址在交易0xd6fb62acc00921f22d6a76e54a5db5d5cef8e526b5fb0ff4a4cac19de532ddc7中使用其自定义的transfer函数又卖出约979万亿SadeIT。

⑦欺诈者将共计424BNB的收益转移到地址0x91a20dcb398d9cd19e841175f395138a9bb4b073。

欺诈者地址

欺诈者地址:

https://bscscan.com/address/0x698c726d33b0ba736391eecf81aa743e648ba003

持有利润的账户:

https://bscscan.com/address/0x91a20dcb398d9cd19e841175f395138a9bb4b073

ShadeInuToken合约地址:

https://bscscan.com/address/0x24676ea2799ac6131e77bcd627cb27dee5c43d7e

Pancake流动性池交易对:

https://bscscan.com/address/0xc726a948d5c5ba670dca60aa4fa47f6dec28dffa

RugPull交易https://bscscan.com/tx/0xd2811df9e4dcd2204421620e21f5e4f0b380de00adbeb5ce481db76e0aedc733

https://bscscan.com/tx/0xd6fb62acc00921f22d6a76e54a5db5d5cef8e526b5fb0ff4a4cac19de532ddc7

流动性添加tx::

https://bscscan.com/tx/0xcba090862949fc20f4e701af0867541e63306731eac3ebf3070374477feaef9e

资产去向

欺诈者共计获取了424BNB。

但考虑到欺诈者在资金池中提供了200BNB作为初始流动资金,因此其总计获利应为5.3万美元。??

该笔资产已被发送到账户0x91a20dcb398d9cd19e841175f395138a9bb4b073。

写在最后

transfer函数不同于标准ERC20transfer,该次事件可通过安全审计发现相关风险。

攻击发生后,CertiK的推特预警账号以及官方预警系统已于第一时间发布了消息。同时,CertiK也会在未来持续于官方公众号发布与项目预警相关的信息。

标签:CERNCEBALDEICoinlancerDEFILANCERmexcglobal官网DEIP Protocol

2022年,随着元宇宙、NFT、数字藏品等新技术、新业态的全面爆发以及国家对数字化经济发展方向的支持,Web3.0的概念逐渐普及开来,顺势点燃了国内互联网巨头与资本对于Web3.0的热情.

1900/1/1 0:00:00Chainbase开发者在本文中结合自身经历,分享一些关于Web2开发者如何更好地进入Web3的经验.

1900/1/1 0:00:00作者:Chloe全球最大加密货币借贷平台CelsiusNetwork遭前投资经理控告诈欺。原告JasonStone7月8日在推特上发文,称其恶意利用客户存款操纵自己的加密货币价格,导致客户资产惨.

1900/1/1 0:00:00原文标题:《3ACcontagion》原文作者:AdamCochran,CinneamhainVentures?合伙人原文编译:0x711&Bob.

1900/1/1 0:00:00金色财经现场报道 EOS.Store陆海峰:EOS.Store已经持有持有8位数的EOS,并已参与超级节点竞选:金色财经现场报道,在5月12日下午北京京粮大厦举行的EOS生态区线下见面会上.

1900/1/1 0:00:002022年7月7日TheBlock披露,2022年3月以太坊侧链Ronin被盗5.4亿美元的原因,居然是AxieInfinity一位工程师收到的黑客组织伪装的招聘公司提供的假Offer.

1900/1/1 0:00:00