北京时间2022年3月13日上午9:04,CertiK安全技术团队监测到Paraluni'sMasterChef?合约遭到攻击,大约170万美元的资金通过多笔交易从该项目中被盗。

下文CertiK安全团队将从该项目的操作及合约等方面为大家详细解读并分析。

漏洞交易

攻击者地址:?https://bscscan.com/address/0x94bc1d555e63eea23fe7fdbf937ef3f9ac5fcf8f?

交易实例:?https://bscscan.com/tx/0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

LBank蓝贝壳于5月3日20:00首发 CSPR(Casper),开放USDT交易:据官方公告,5月3日20:00,LBank蓝贝壳上线 CSPR(Casper),开放USDT交易,同时并开放充值,资料显示,Casper网络是基于CasperCBC规范构建的第一个实时权益证明区块链。Casper旨在加速当今企业和开发人员对区块链技术的采用,同时确保随着网络参与者需求的发展,其在未来仍能保持高性能。[2021/5/3 21:19:51]

合约地址

Masterchef合约:?https://bscscan.com/address/0xa386f30853a7eb7e6a25ec8389337a5c6973421d#code

攻击流程

首发 | imKey正式支持Filecoin,成为首批Filecoin硬件钱包:12月1日,随着imToken2.7.2版本上线,imKey同步支持Filecoin,成为业内首批正式支持FIL的硬件钱包。Filecoin作为imKey多链支持的优先级项目之一,成为继BTC、ETH、EOS和COSMOS四条公链后的第五条公链。

据悉,imKey团队已在Q4全面启动多链支持计划,计划实现imToken已经支持的所有公链项目,本次imKey升级更新,无需更换硬件,不涉及固件升级,通过应用(Applet)自动升级,即可实现imKey对Filecoin的支持及FIL的代币管理。[2020/12/2 22:52:32]

注意,这个攻击流程是以下面这个交易为基础的:https://bscscan.com/tx/0x70f367b9420ac2654a5223cc311c7f9c361736a39fd4e7dff9ed1b85bab7ad54

首发 | 蚂蚁矿机S17性能曝光 采用全新散热技术及全局优化定制方案:金色财经讯,日前,比特大陆即将发布的蚂蚁矿机S17性能曝光。据蚂蚁矿机S17产品经理朋友圈称,新品将采用新一代散热技术及全局优化定制方案。据了解,该散热技术可能是指芯片的封装技术,也有可能是机器的散热结构设计。至于S17产品“全局优化定制”方案未有细节透露。有声音评价,这或许是为决战丰水期做出的准备。[2019/3/22]

准备阶段:

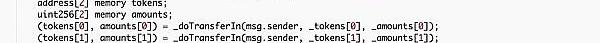

攻击者部署了两个恶意的代币合约UGT和UBT。

在UBT代币合约中,有两个恶意的函数实现:

1.在"transferFrom()"函数中,攻击者实现了对MasterChef的"deposit()"函数的调用,以存入LP代币。

首发 | 百度推动246家博物馆线上藏品上链:金色财经讯,近日,百度超级链联合百度百科,基于区块链技术创建 “文博艺术链”,推动百科博物馆计划中的246家博物馆线上藏品上链。基于“文博艺术链”,百度将与博物馆共同推动线上藏品版权的确权与维护,同时探索线上藏品版权数字化交易方式,为合作的博物馆提供更全面的服务和更多的权益。据介绍,此项目将分阶段进行,一期将完成线上藏品的入链确权,为每一件藏品生产专属的版权存证证书。让每一名用户可以在百度百科博物馆计划的PC端和WAP端的藏品页查看证书。后续,百度还将推动AI与区块链技术在文博领域的结合应用,用来保障上链数据与藏品相匹配,为后续进行藏品图像版权数字化交易奠定基础。[2019/1/30]

2.一个"withdrawAsset()"函数,将调用Masterchef的"withdraw()"来提取存入的LP代币。

IMEOS首发 BM表示EOS合约具有整数溢出保护:据金色财经合作媒体IMEOS报道:近日ETH出现多个ERC20智能合约的处理溢出错误,BM在推特上发表评论:新的ETH契约Bug可能会破坏整个Token的供应,让持有者留下无价值Token.这就算为什么代码不能成为法律,随即表示EOS erc合约不容易受到这种攻击。而EOS官方群也有人表示担忧EOS是否具有整数溢出保护?BM回应:有很多C ++模板类可以封装类型并检查溢出。[2018/4/25]

攻击阶段:

攻击者利用闪电贷获得了156,984BSC-USD和157,210BUSD。

攻击者向ParaPair发送通过闪电贷获得的BSC-USD和BUSD代币,并收到155,935枚LP代币作为回报。

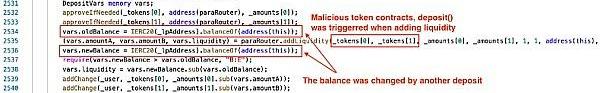

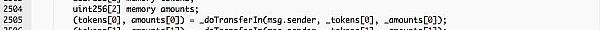

然后,攻击者调用"depositByAddLiquidity()"函数,将LP代币存入资金池。

1.在调用此函数时:输入参数“_pid”为18,“_tokens”为。

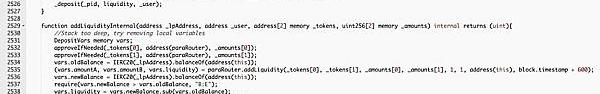

2.因为depositByAddLiquidity()会调用“UBT.transferFrom()”函数,因此MasterChef.deposit()函数会被触发并且向合约存入155,935LP代币。

3.因此,155,935LP代币被存入了两次并且攻击者获得了两份“userInfo”的记录(一次是从UBT,另一次是从攻击者的合约)。

最后,攻击者提取了两次:

1.?第一次是通过函数“UBT.withdrawAsset()”。

2.另一个是来自攻击者对“Masterchef.withdraw()”函数的调用。最后,攻击者删除了流动资金并返还了闪电贷。

合约漏洞分析

在函数`MasterChef.depositByAddLiquidity()`中,作为参数传入的`_tokens`可以与池中的编号为`_pid`的tokens不匹配。

`depositByAddLiquidity()`函数通过调用`addLiquidityInternal()`函数,触发了传入恶意代币的“transferFrom”函数,进而导致了重入的问题。因此,同一份LP代币被存入两次。

资产去向

截至3月13日,总共有价值约170万美元的资产被盗。3000个BNB仍然在攻击者在BSC的地址中,235个ETHs则通过Birdge转移到以太坊,并通过Tornado进行洗白。

写在最后

该次事件可通过安全审计发现相关风险:审计可以发现重入问题和外部依赖问题。

同时,CertiK的安全专家建议:

时刻关注函数的外部输入,尽量避免传入合约地址作为参数。

关注外部调用,为所有可能出现重入危险的外部调用函数加上“nonReentrant”修饰函数。

本次事件的预警已于第一时间在CertiK项目预警推特

除此之外,CertiK官网已添加社群预警功能。在官网上,大家可以随时看到与漏洞、黑客袭击以及RugPull相关的各种社群预警信息。

头条▌Evmos宣布暂停网络运行数天,将发布事后分析报告3月8日消息,CosmosEVM网络Evmos发推称,根据社区反馈,Evmos至少在接下来的几天内不会上线.

1900/1/1 0:00:00随着加密货币在全世界范围内关注度的与日俱增,围绕加密项目而诞生的风投基金呈爆发之势增长,同时动辄上亿美元的资金规模也意味着以加密货币为重点的大型风投基金正在形成.

1900/1/1 0:00:00眼下,正值春季招聘黄金期,冠以“元宇宙”之名的招聘越发火热,更有不少岗位给出高薪揽才。业内人士指出,一些“元宇宙”岗位的需求描述模糊,部分企业以高薪为噱头“蹭热度”.

1900/1/1 0:00:00Gitcoin第13轮捐赠开始了。捐赠Gitcoin不光是为了回馈和支持Web3.0,也有机会获得项目方的空投,参与一下,也许就有福报.

1900/1/1 0:00:003月5日消息,美国参议院允许弗吉尼亚州银行提供加密托管服务。美国参议院一致批准了一项法案修正案请求,该请求现在允许在弗吉尼亚联邦运营的传统银行提供虚拟货币托管服务.

1900/1/1 0:00:00L2可能是未来12-24个月以太坊扩展的最重要部分。甚至超过Eth2.0合并。因此,我想对L2的发展方式以及它们的未来发展方向进行一些研究。在过去的12个月中,L2的增长非常惊人.

1900/1/1 0:00:00