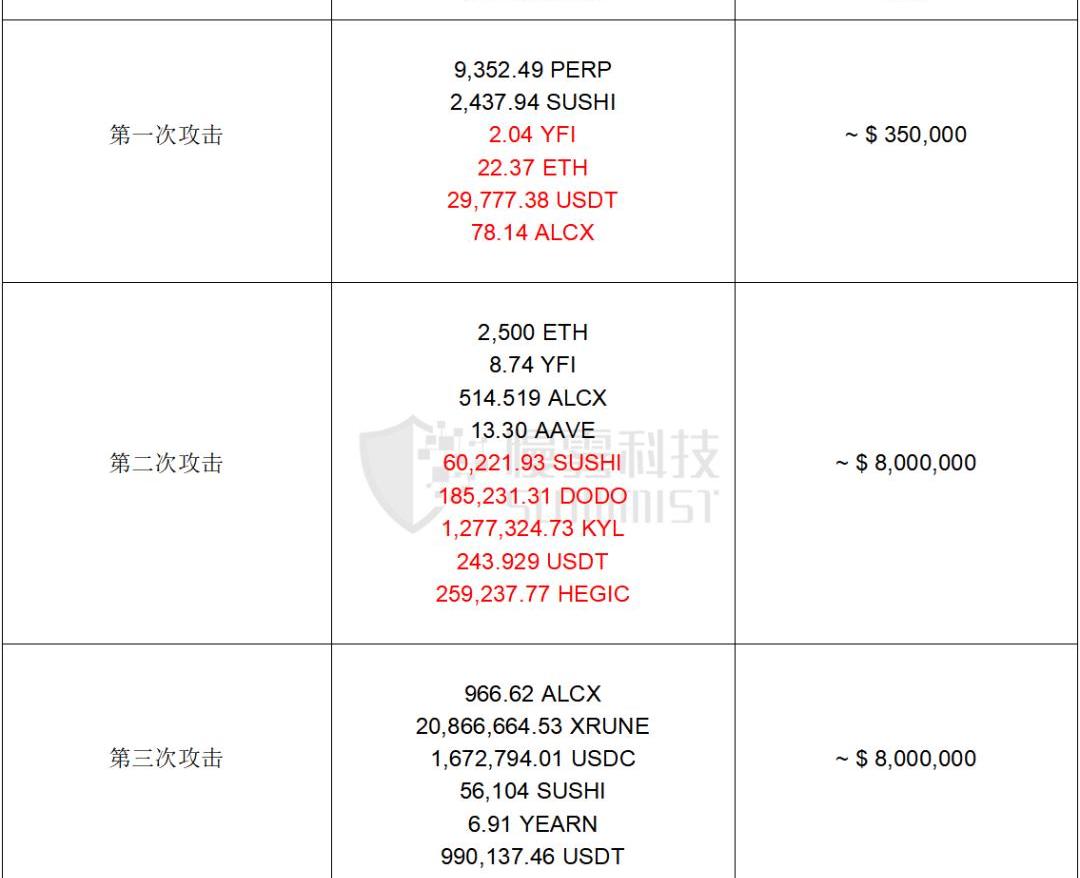

据慢雾AML团队分析统计,THORChain?三次攻击真实损失如下:

2021年6月29日,THORChain遭“假充值”攻击,损失近35万美元;

2021年7月16日,THORChain二次遭“假充值”攻击,损失近800万美元;

2021年7月23日,THORChain再三遭攻击,损失近800万美元。

这不禁让人有了思考:三次攻击的时间如此相近、攻击手法如此相似,背后作案的人会是同一个吗?

慢雾AML?团队利用旗下?MistTrack反追踪系统对三次攻击进行了深入追踪分析,为大家还原整个事件的来龙去脉,对资金的流向一探究竟。

第一次攻击:“假充值”漏洞

攻击概述

本次攻击的发生是由于THORChain代码上的逻辑漏洞,即当跨链充值的ERC20代币符号为ETH时,漏洞会导致充值的代币被识别为真正的以太币ETH,进而可以成功的将假ETH兑换为其他的代币。此前慢雾安全团队也进行了分析,详见:假币的换脸戏法——技术拆解THORChain跨链系统“假充值”漏洞。

根据THORChain官方发布的复盘文章,此次攻击造成的损失为:

9352.4874282PERP1.43974743YFI2437.936SUSHI10.615ETH

资金流向分析

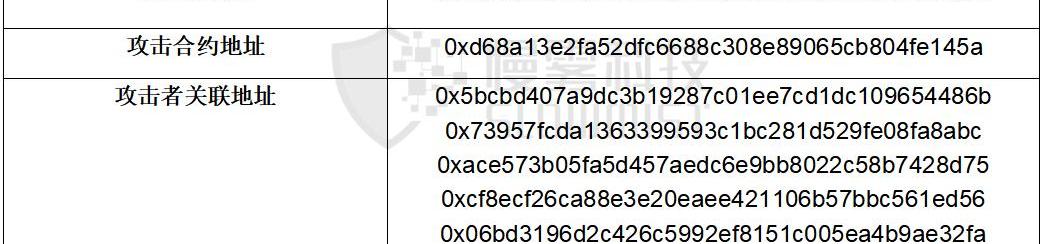

根据官方提供的黑客地址,慢雾AML团队分析并整理出了攻击者相关的钱包地址情况如下:

观点:预计加密矿企Marathon Q4收益将是Q3的三倍:金色财经报道,加密矿企Marathon在今日美国股市收盘后公布的第四季度收益。据分析师估计,第四季度收益将是其第三季度收益的三倍,预计将报告3840万美元的收入,但仍低于去年同期的6030万美元。

Marathon首席执行官Fred Thiel本月早些时候表示,因为能够”解决德克萨斯州站点的维护和技术问题”,Marathon 1月份的比特币产量环比增加了45%,在1月底达到了7.3 EH/s 的哈希率容量,并设定了到2023年中期达到23 EH/s的目标。[2023/3/1 12:35:23]

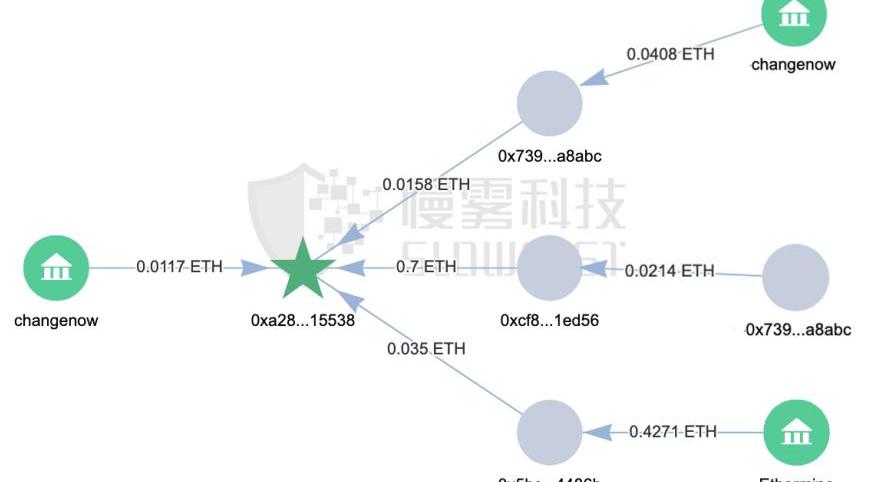

经?MistTrack反追踪系统分析发现,攻击者在6月21号开始筹备,使用匿名兑换平台ChangeNOW?获得初始资金,然后在5天后(6月26号)部署攻击合约。

在攻击成功后,多个获利地址都把攻击获得的ETH转到混币平台TornadoCash?以便躲避追踪,未混币的资金主要是留存在钱包地址(0xace...d75)和(0x06b...2fa)上。

Marathon成立阿布扎比比特币挖矿合资企业:金色财经报道,加密矿商Marathon Digital正在阿布扎比与FS Innovation组建一家合资企业,以创建和运营采矿设施。 该公司在一份文件中表示,初始项目将包括两个250兆瓦的数字资产采矿点。新实体将由FSI拥有80%,Marathon拥有20%,初始成本为4.06亿美元。

Marathon以前并不拥有其运营的设施,而是与托管服务提供商签订合同。采矿业一直在努力应对高昂的能源成本和比特币价格从 2021 年的高点下跌。许多人负债累累,有些人已经申请破产。?阿拉伯联合酋长国家庭的电费约为每千瓦时0.081美元,而美国为0.175美元。[2023/1/28 11:33:14]

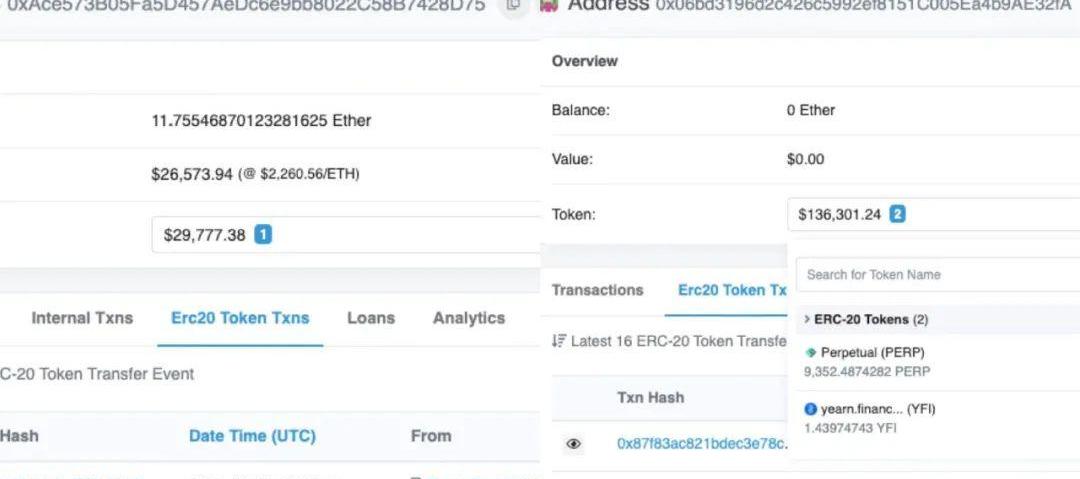

慢雾AML团队统计攻击者获利地址上的资金发现,官方的统计遗漏了部分损失:

29777.378146USDT78.14165727ALCX11.75154045ETH0.59654637YFI

第二次攻击:取值错误导致的“假充值”漏洞

攻击概述

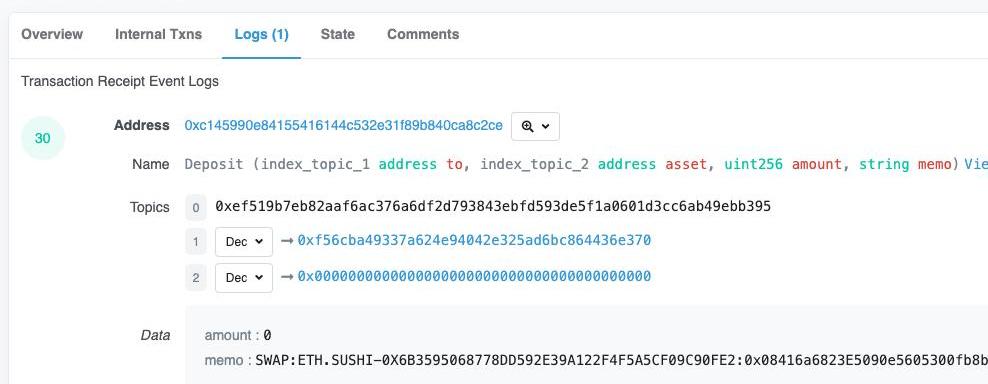

根据分析发现,攻击者在攻击合约中调用了THORChainRouter合约的deposit方法,传递的amount参数是0。然后攻击者地址发起了一笔调用攻击合约的交易,设置交易的value(msg.value)不为0,由于THORChain代码上的缺陷,在获取用户充值金额时,使用交易里的msg.value值覆盖了正确的Depositevent中的amount值,导致了“空手套白狼”的结果。

比特币矿企Marathon成为BTC持有量第二大上市公司:11月9日消息,在11月8日举行的第三季度财报电话会议上,比特币矿企Marathon Digital首席执行官Fred Thiel宣布该公司持有的BTC数量已经达到11,300枚,价值约合2.05亿美元,跻身成为BTC持有量第二大的上市公司,仅次于MicroStrategy,超过了加密货币交易所Coinbase和Jack Dorsey旗下支付公司Block Inc.。(Cointelegraph)[2022/11/9 12:37:26]

根据THORChain官方发布的复盘文章,此次攻击造成的损失为:

2500ETH57975.33SUSHI8.7365YFI171912.96DODO514.519ALCX1167216.739KYL13.30AAVE

资金流向分析

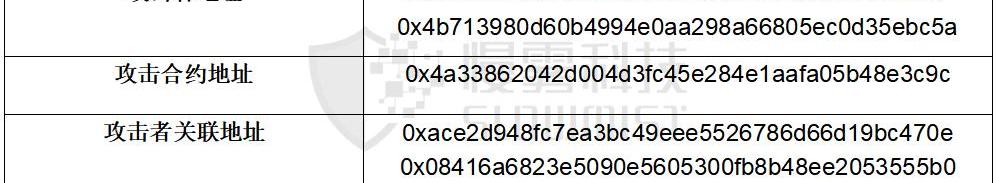

慢雾AML团队分析发现,攻击者相关的钱包地址情况如下:

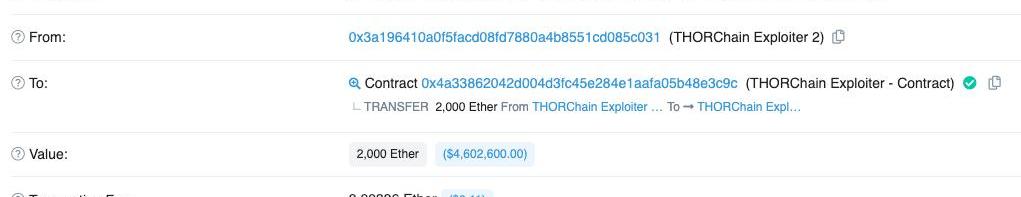

MistTrack反追踪系统分析发现,攻击者地址(0x4b7...c5a)给攻击者地址(0x3a1...031)提供了初始资金,而攻击者地址(0x4b7...c5a)的初始资金来自于混币平台TornadoCash转出的10ETH。

Cosmos上MEV基础设施Skip Protocol推出用于分析Cosmos中MEV的仪表板和Python库:9月13日消息,Cosmos上最大可提取价值(MEV)基础设施Skip Protocol宣布推出用于分析Cosmos中MEV的仪表板和Python库MEV Satellite,当前MEV Satellite仅支持Osmosis,之后会扩展到其他Cosmos链,并解决识别跨域/链MEV问题。Skip Protocol旨在构建链上和链下MEV基础设施,帮助用户、质押者和验证者分享MEV收益,使搜寻者能够执行更复杂和更有利可图的策略。[2022/9/13 13:27:28]

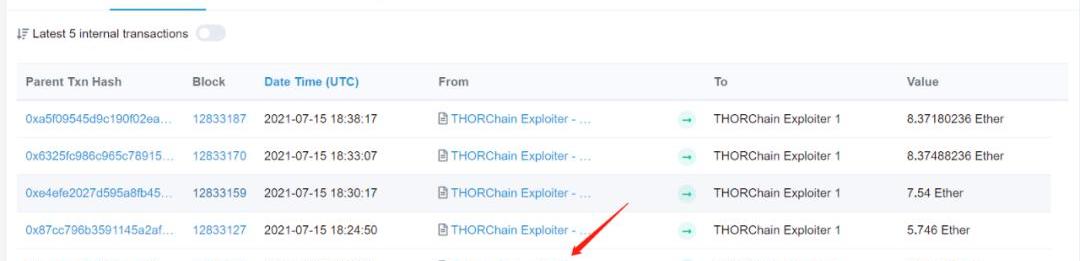

在攻击成功后,相关地址都把攻击获得的币转到地址(0xace...70e)。

该获利地址(0xace...70e)只有一笔转出记录:通过TornadoCash转出10ETH。

THORChain漏洞提及“Bifrost”为重名,与波卡生态Bifrost无关:近日,THORChain跨链系统受到“假充值” 漏洞攻击,波卡生态DeFi基础协议Bifrost团队就此事回应称,THORChain文中提及“Bifrost”实际为THORChain项目跨链技术的重名,非波卡生态Bifrost,本次漏洞产生与波卡生态Bifrost无关。[2021/6/30 0:17:30]

慢雾AML团队统计攻击者获利地址上的资金发现,官方的统计遗漏了部分损失:

2246.6SUSHI13318.35DODO110108KYL243.929USDT259237.77HEGIC

第三次攻击:退款逻辑漏洞

攻击概述

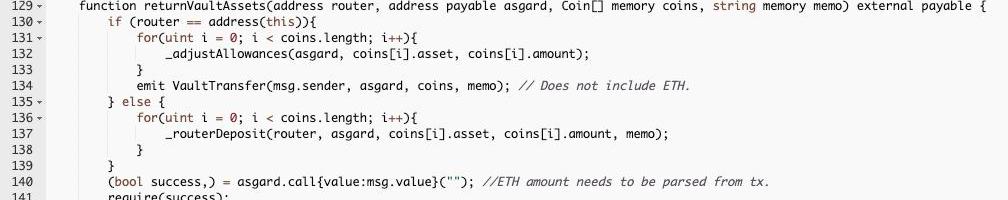

本次攻击跟第二次攻击一样,攻击者部署了一个攻击合约,作为自己的router,在攻击合约里调用THORChainRouter合约。但不同的是,攻击者这次利用的是THORChainRouter合约中关于退款的逻辑缺陷,攻击者调用returnVaultAssets函数并发送很少的ETH,同时把攻击合约设置为asgard。然后THORChainRouter合约把ETH发送到asgard时,asgard也就是攻击合约触发一个deposit事件,攻击者随意构造asset和amount,同时构造一个不符合要求的memo,使THORChain节点程序无法处理,然后按照程序设计就会进入到退款逻辑。

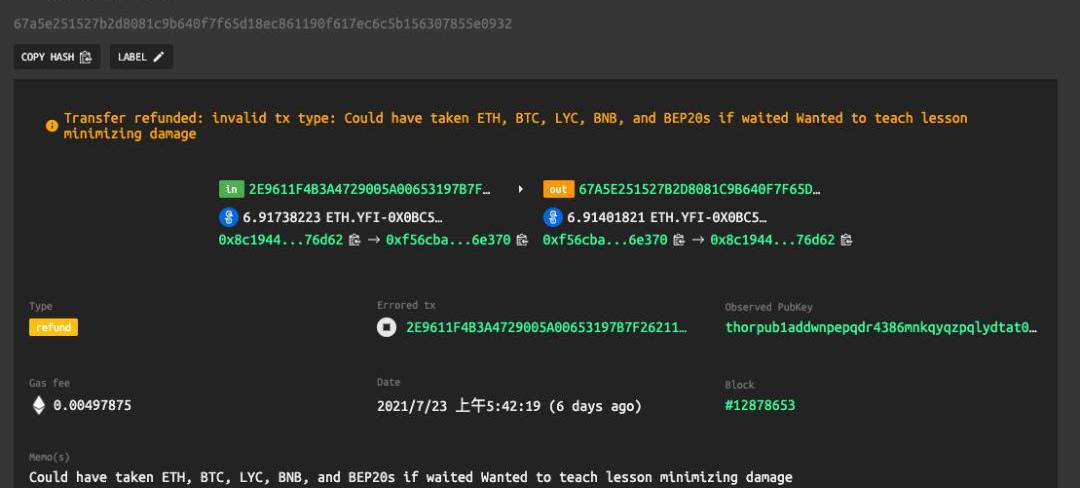

(截图来自viewblock.io)

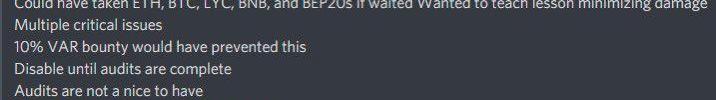

有趣的是,推特网友把这次攻击交易中的memo整理出来发现,攻击者竟喊话THORChain官方,表示其发现了多个严重漏洞,可以盗取ETH/BTC/LYC/BNB/BEP20等资产。

(图片来自https://twitter.com/defixbt/status/1418338501255335937)

根据THORChain官方发布的复盘文章,此次攻击造成的损失为:

966.62ALCX20,866,664.53XRUNE1,672,794.010USDC56,104SUSHI6.91YEARN990,137.46USDT

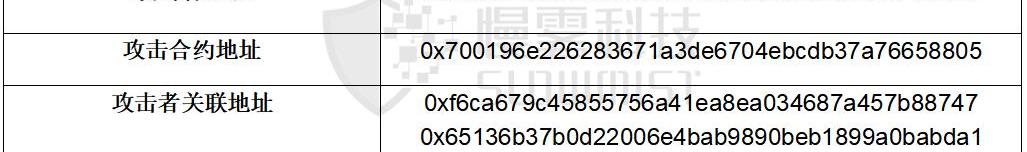

资金流向分析

慢雾AML团队分析发现,攻击者相关的钱包地址情况如下:

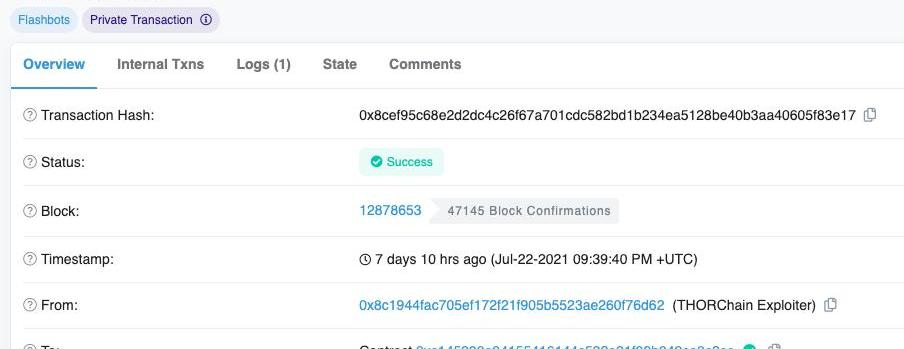

MistTrack反追踪系统分析发现,攻击者地址(0x8c1...d62)的初始资金来源是另一个攻击者地址(0xf6c...747),而该地址(0xf6c...747)的资金来源只有一笔记录,那就是来自于TornadoCash转入的100ETH,而且时间居然是2020年12月!

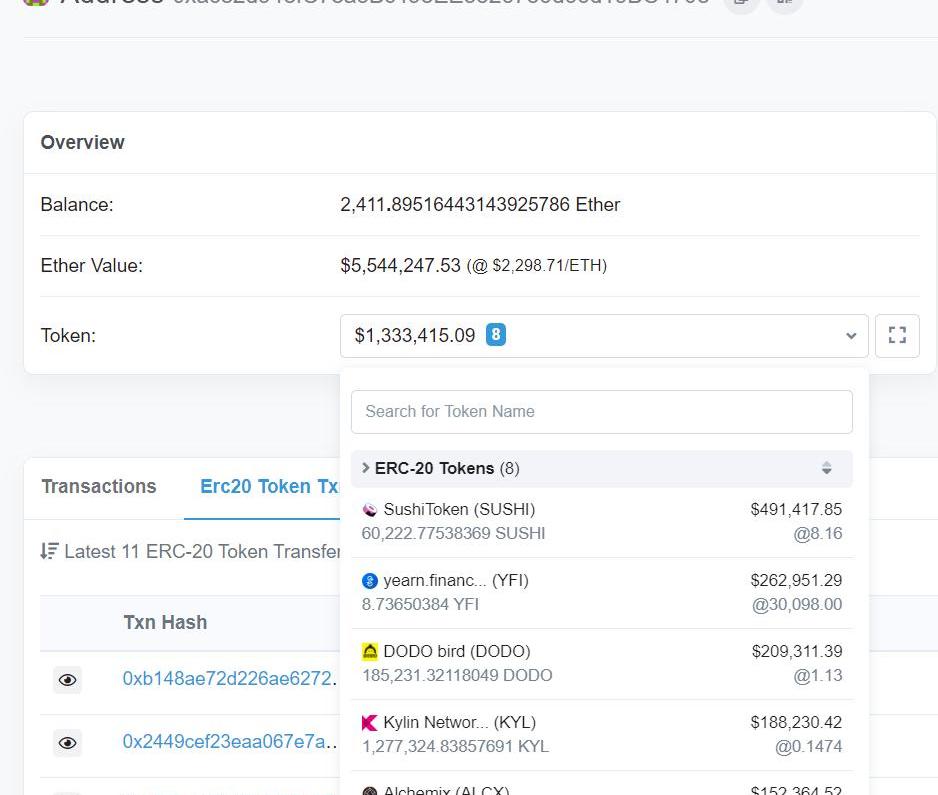

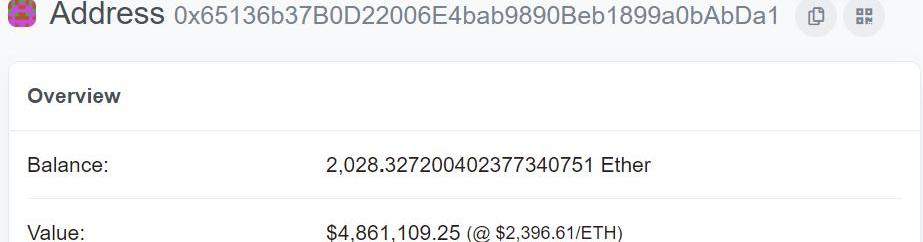

在攻击成功后,攻击者将资金转到了获利地址(0x651...da1)。

总结

通过以上分析可以发现,三次攻击的初始资金均来自匿名平台(ChangeNOW、TornadoCash),说明攻击者有一定的“反侦察”意识,而且第三次攻击的交易都是隐私交易,进一步增强了攻击者的匿名性。

从三次攻击涉及的钱包地址来看,没有出现重合的情况,无法认定是否是同一个攻击者。从资金规模上来看,从第一次攻击到第三次攻击,THORChain被盗的资金量越来越大,从14万美金到近千万美金。但三次攻击获利的大部分资金都没有被变现,而且攻击间隔时间比较短,慢雾AML团队综合各项线索,推理认为有一定的可能性是同一人所为。

截止目前,三次攻击后,攻击者资金留存地址共有余额近1300万美元。三次攻击事件后,THORChain损失资金超1600万美元!

(被盗代币价格按文章发布时价格计算)

依托慢雾BTI系统和AML系统中近两亿地址标签,慢雾MistTrack反追踪系统全面覆盖了全球主流交易所,累计服务50+客户,累计追回资产超2亿美金。(详见:慢雾AML升级上线,为资产追踪再增力量)。针对THORChain攻击事件,?慢雾AML团队将持续监控被盗资金的转移,拉黑攻击者控制的所有钱包地址,提醒交易所、钱包注意加强地址监控,避免相关恶意资金流入平台。

跨链系统的安全性不容忽视,慢雾科技建议项目方在进行跨链系统设计时应充分考虑不同公链不同代币的特性,充分进行“假充值”测试,必要时可联系专业安全公司进行安全审计。

标签:CHAAINRCHRChainCORE MultiChain TokenBerylTrioChainorchidpolarchain

7月22至25日,2021中国国际数字和软件服务交易会在大连举行。中国工商银行、中国建设银行、中国农业银行等国有银行组团现身参展,组成数字人民币展区,通过各种场景和技术手段展示推广数字人民币的应.

1900/1/1 0:00:00市场和社区对于「理想型」算法稳定币的追求仍在继续。AMPL因Aave?的提案再次被推至风口浪尖。7月4日这天,AMPL突破1.042美元,进入增发阶段.

1900/1/1 0:00:002020年,由于新冠疫情引发的管制,新德里汽车经销商安尼什·萨克塞纳(AnishSaxena)的汽车经销业务受到了打击,但是,通过投资加密资产,他获得了“难以置信”的利润.

1900/1/1 0:00:00在2021年第二季度,在游戏化金融、Wax区块链和AxieInfinity的成功推动下,区块链驱动的游戏已经吸引了更广泛的受众.

1900/1/1 0:00:00原文标题:《已销毁近4000枚ETH的EIP-1559导致网络费用飙涨?这里有五大原因》8月5日晚8点半,以太坊主网抵达指定区块高度12,965,000,伴随着伦敦硬分叉升级正式启动.

1900/1/1 0:00:00我们正在进入一个所有权的新时代,在这个时代,投资越来越分散,散户投资者也越来越容易参与投资机会.

1900/1/1 0:00:00