事件背景:

DeFi借贷协议Lendf.Me今日遭受攻击,开发团队已在?Lendf.Me用户界面用红字提醒,呼吁用户目前不要向合约存款,此事发生,瞬间引起了外界对于区块链和数字货币安全的激烈讨论。

Lendf.Me于去年?9月推出后因其锁仓资产价值成为?DeFiPulse七大DeFi市场之一,今日攻击者利用重入漏洞覆盖自己的资金余额并使得可提现的资金量不断翻倍,最终将Lendf.Me盗取一空。

黑客攻击事件复盘:

据成都链安反合规和调查取证系统追踪统计,目前?Lendf.Me?损失已超2500万美元,完整攻击过程复盘如下:

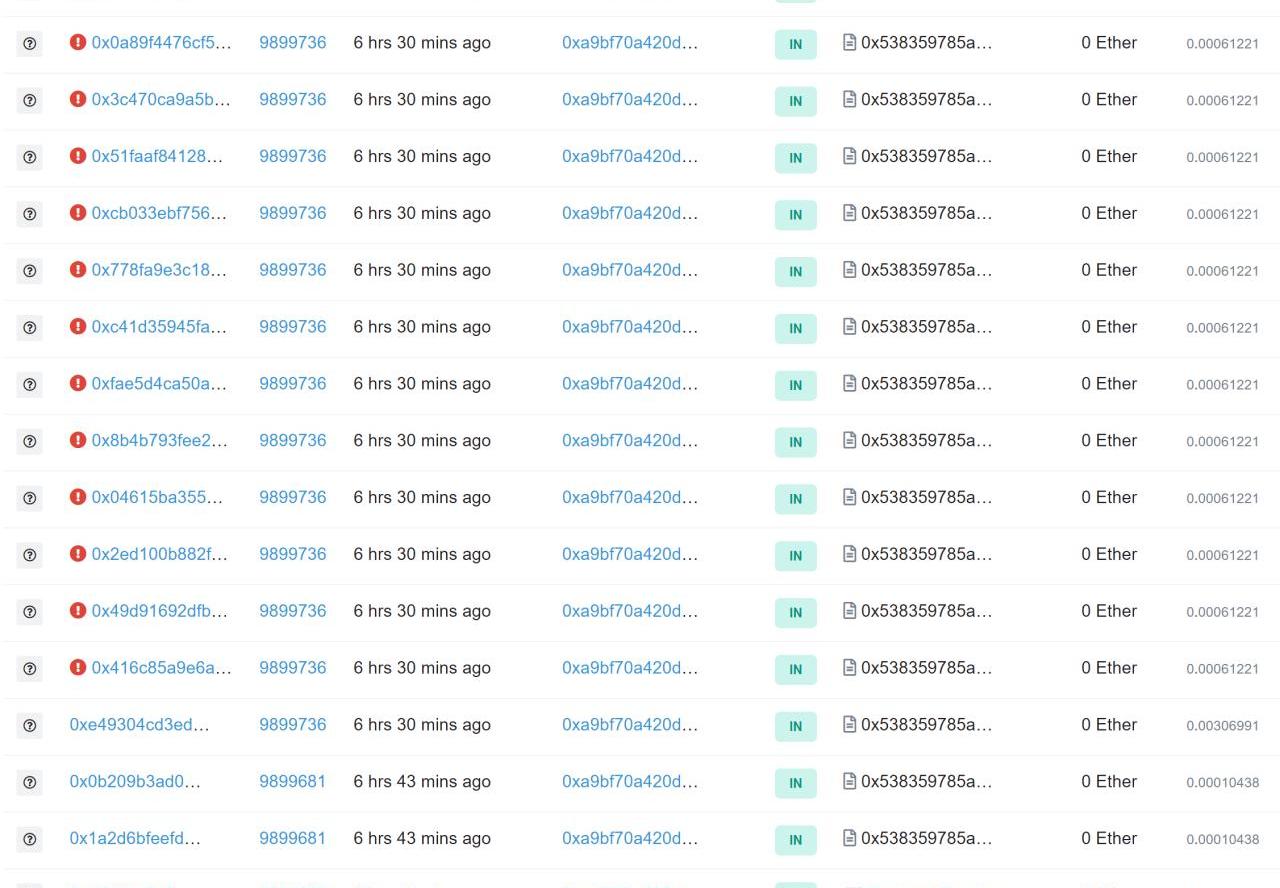

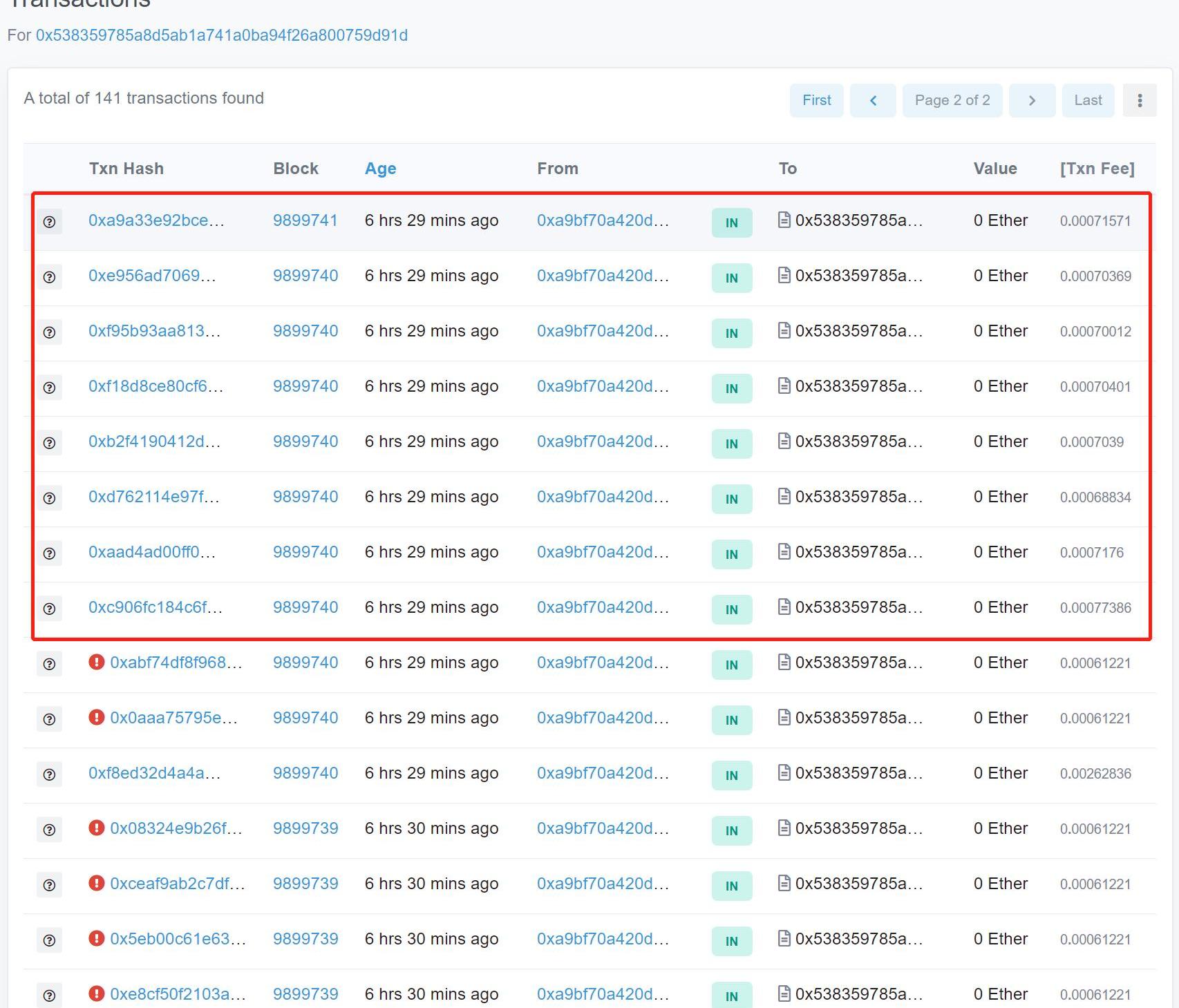

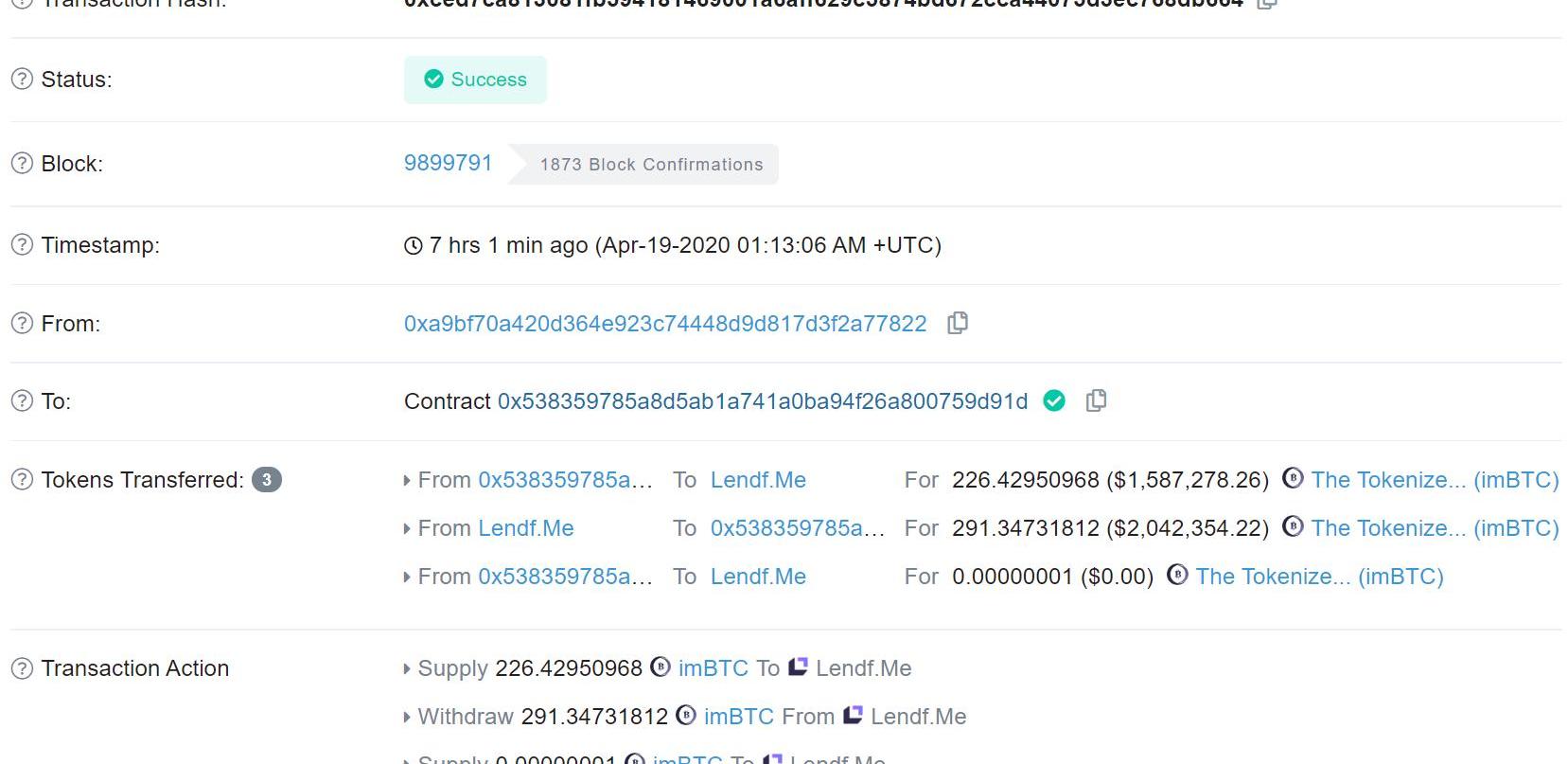

此次攻击者地址为:0xA9BF70A420d364e923C74448D9D817d3F2A77822;攻击合约为:0x538359785a8D5AB1A741A0bA94f26a800759D91D,攻击者首先进行了多次攻击测试:

在合约部署完成后的第三笔交易(0xe49304cd3ed)中,攻击者进行了首次攻击尝试:

整个攻击事件开始阶段,攻击者的初始交易发送脚本存在问题,导致只有区块中的第一次攻击才能攻击成功,后面的交易全部抛出异常。

成都链安:Li.Finance遭受攻击事件分析:金色财经消息,据成都链安链必应-区块链安全态势感知平台舆情监测显示,DEX聚合协议Li.Finance遭黑客攻击损失约60万美元,关于本次攻击,成都链安团队第一时间进行了分析发现:被攻击合约中的swapAndStartBridgeTokensViaCBridge函数中存在call注入攻击,可通过构造恶意的数据(_swapData)控制call调用的参数。在本次攻击事件中,攻击者恶意构建callTo地址为对应的代币合约地址,并调用代币合约的transferFrom函数转走受害地址的代币。[2022/3/21 14:08:55]

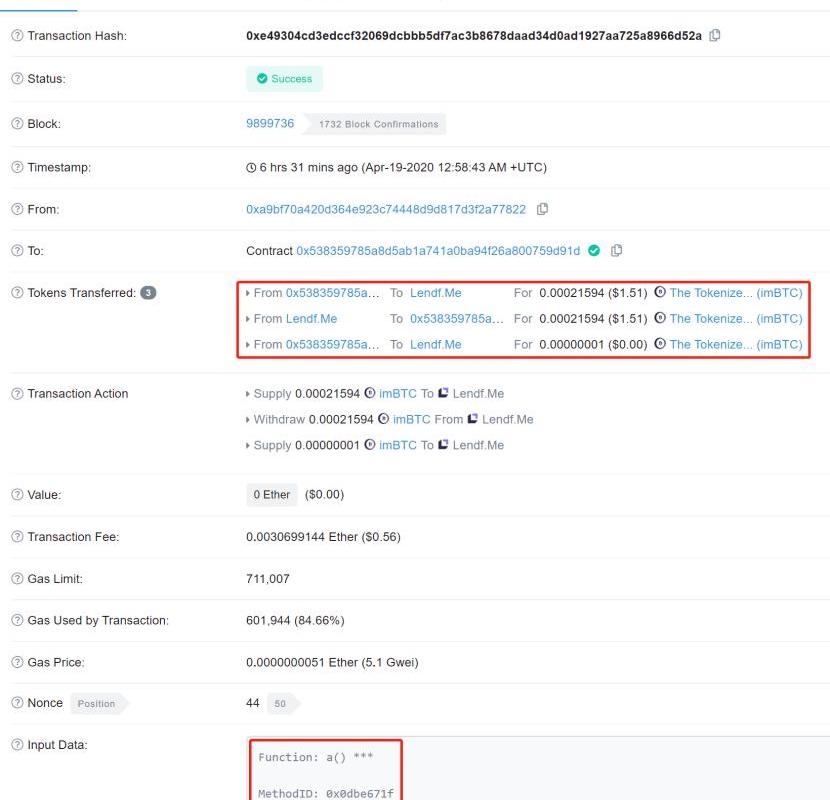

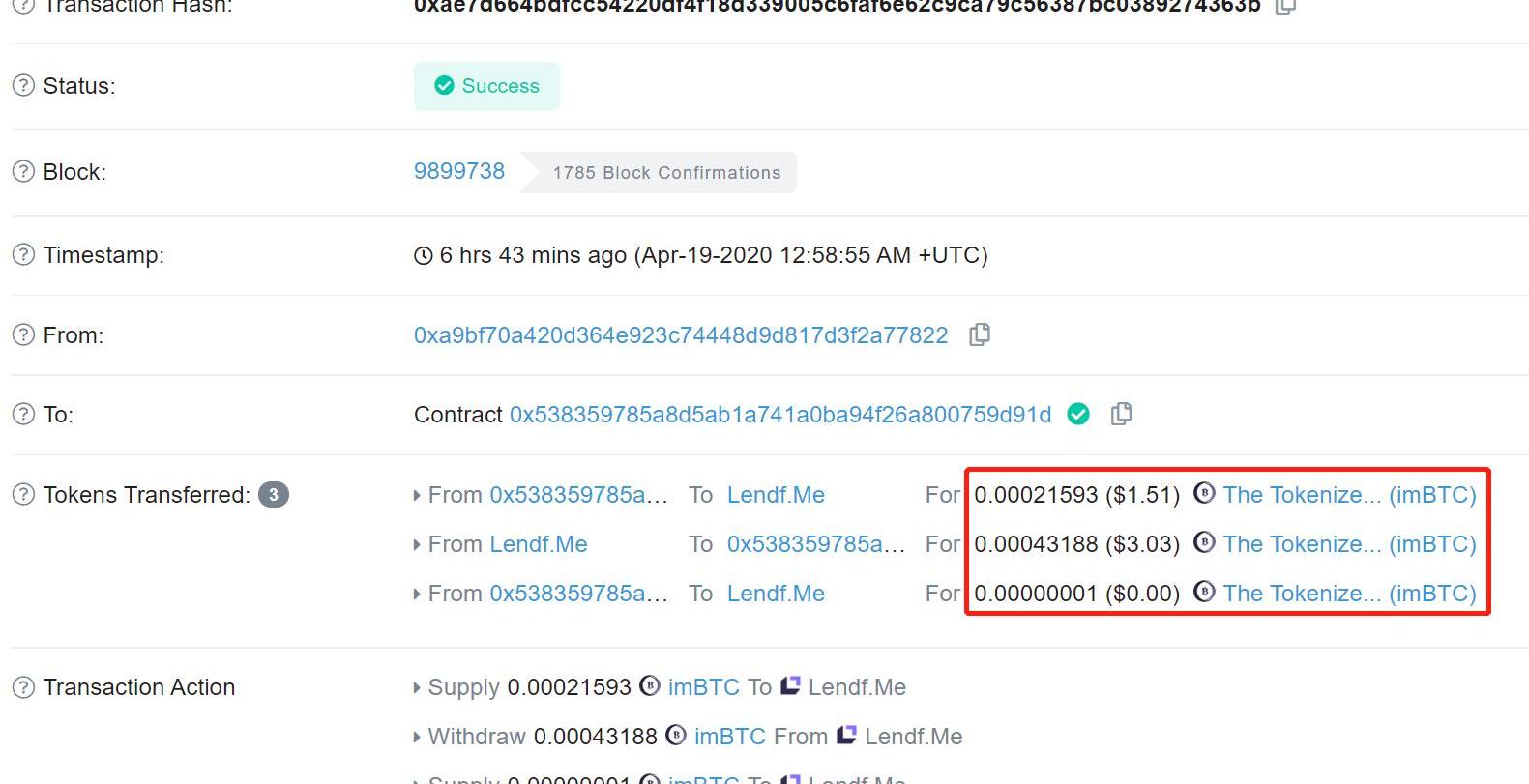

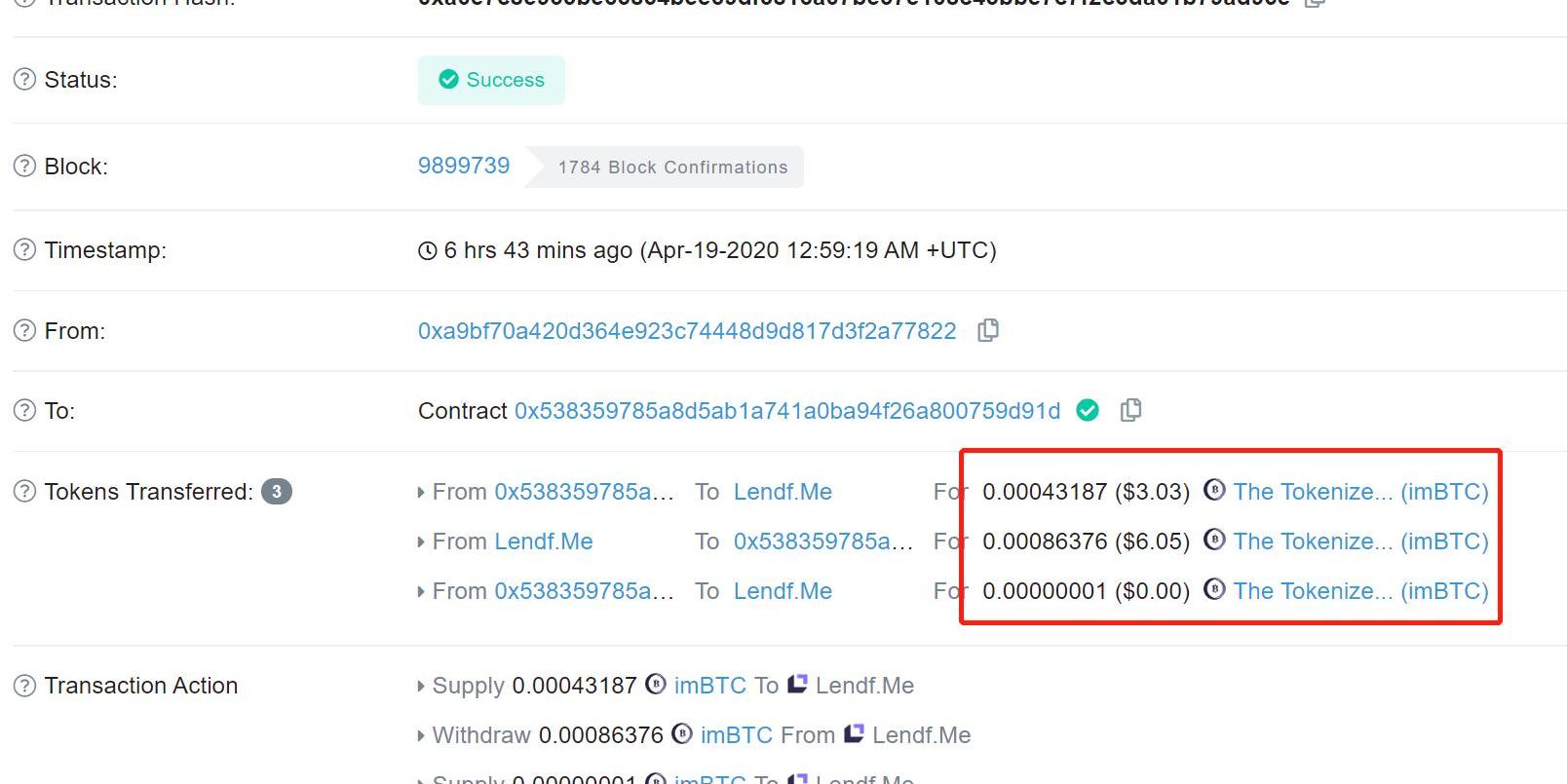

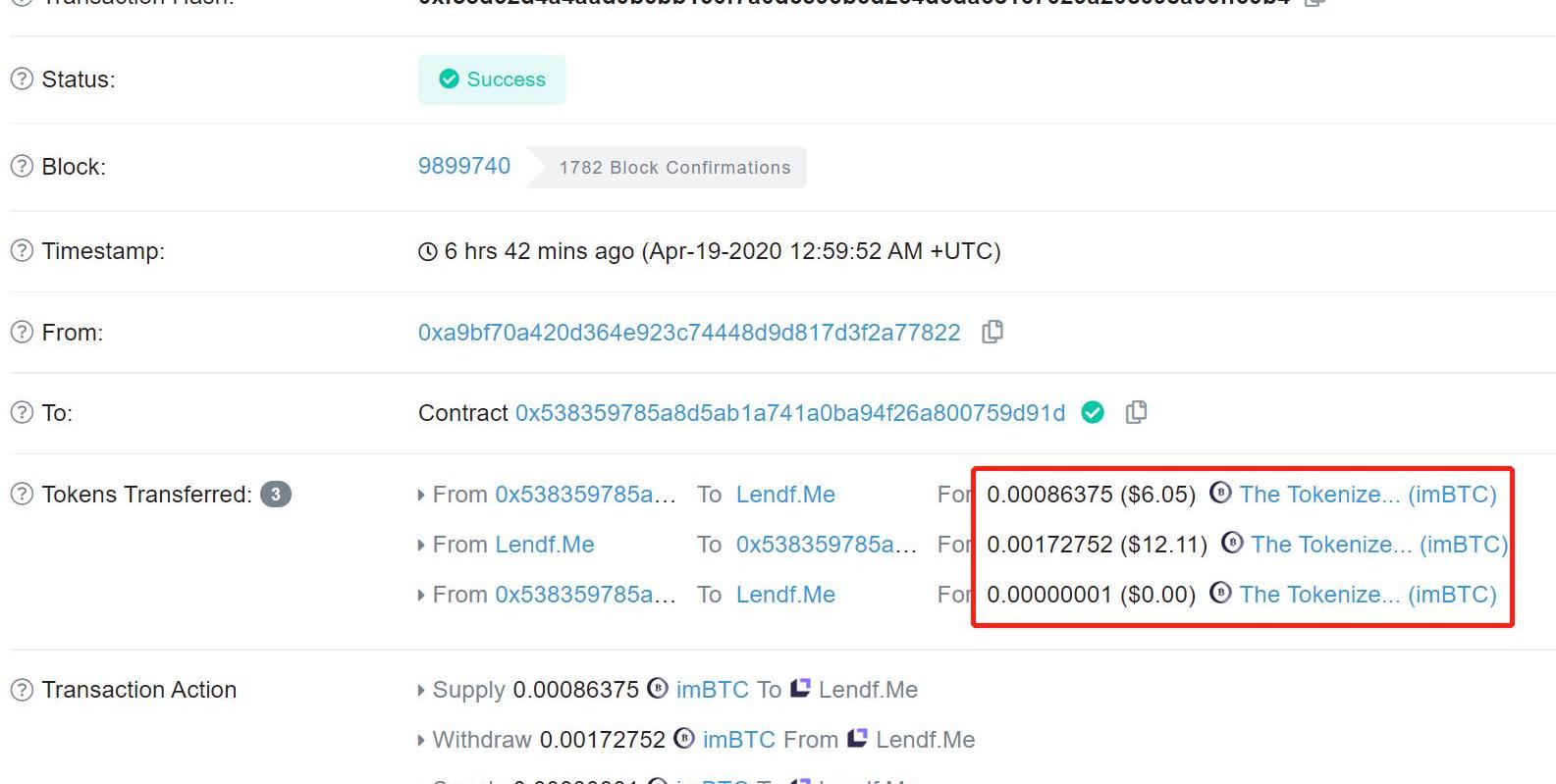

后面攻击者对攻击脚本做出了改动,一个区块只发送一笔攻击交易。首先分析这三笔成功的交易,可以看到攻击者的资金基本上呈现一个倍增的关系,攻击已经开始获利:

https://etherscan.io/tx/0xae7d664bdfcc54220df4f18d339005c6faf6e62c9ca79c56387bc0389274363b

巧克力COCO智能合约已通过Beosin(成都链安)安全审计:据官方消息,Beosin(成都链安)近日已完成巧克力coco智能合约项目的安全审计服务。据介绍,巧克力COCO是基于波场底层打造的一个去中心化开放金融底层基础设施。结合波场TICP跨链协议,订单簿DEX,智能挖矿等等功能的创新和聚合,进而打造全面去中心化金融平台。巧克力COCO无ICO、零预挖且零私募,社区高度自治。合约地址:THTpbtqfoGmL6HwqaGrWKd7aJAcUTbCnoC审计报告编号:202010042149[2020/10/5]

https://etherscan.io/tx/0xa0e7c8e933be65854bee69df3816a07be37e108c43bbe7c7f2c3da01b79ad95e

https://etherscan.io/tx/0xf8ed32d4a4aad0b5bb150f7a0d6e95b5d264d6da6c167029a20c098a90ff39b4

到此时,攻击者已经完成对攻击过程的确认,之后的连续多个交易则是攻击者注册了多个代币地址用于代币兑换:

OneSwap智能合约代码通过慢雾、成都链安、PeckShield安全审计:据海外媒体消息,OneSwap已9月6日顺利通过智能合约代码安全审计,此次审计工作由三家业内知名的安全公司慢雾科技,派盾PeckShield,成都链安完成。在审计过程中,三家独立的审计团队采取自身独特的策略对OneSwap智能合约代码进行全方位开展代码审计工作,以最大程度确保及时发现漏洞。

审计团队分别从攻击漏洞测试、合约复杂度分析、代码通用性、链上数据安全、代码逻辑等方面对OneSwap智能合约代码进行全方位的测试分析。OneSwap智能合约代码均符合三家安全公司的安全审核标准,审计中发现的问题目前都已解决或正在解决中。

OneSwap是一个基于智能合约的完全去中心化的交易协议,在CFMM模型的基础之上引入链上订单簿来改善AMM用户的交易体验。上币无需许可,可支持自动化做市、支持挂单挖矿、流动性挖矿和交易挖矿。据官方消息,Oneswap将在2020年9月7日正式上线并开启公测。[2020/9/7]

https://etherscan.io/tx/0xc906fc184c6fd453b01d3bc04612cf90e8d339edfe1611e25baa47eb6e9ec080

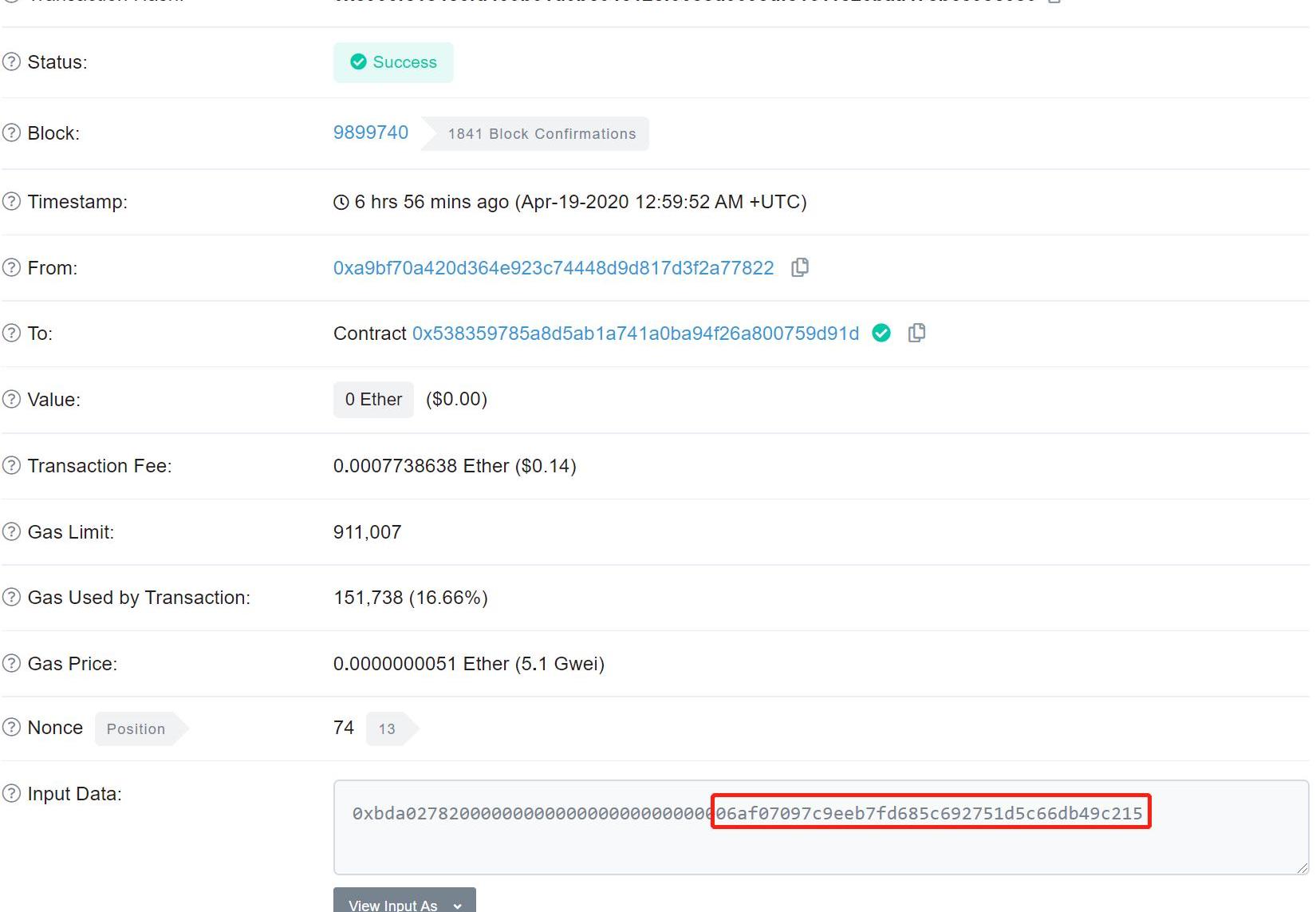

以0xc906fc184c6f交易为例,0x06af07097c9eeb7fd685c692751d5c66db49c215是代币CHAI的合约地址,区块高度9899740~9899741基本上全部在注册代币。

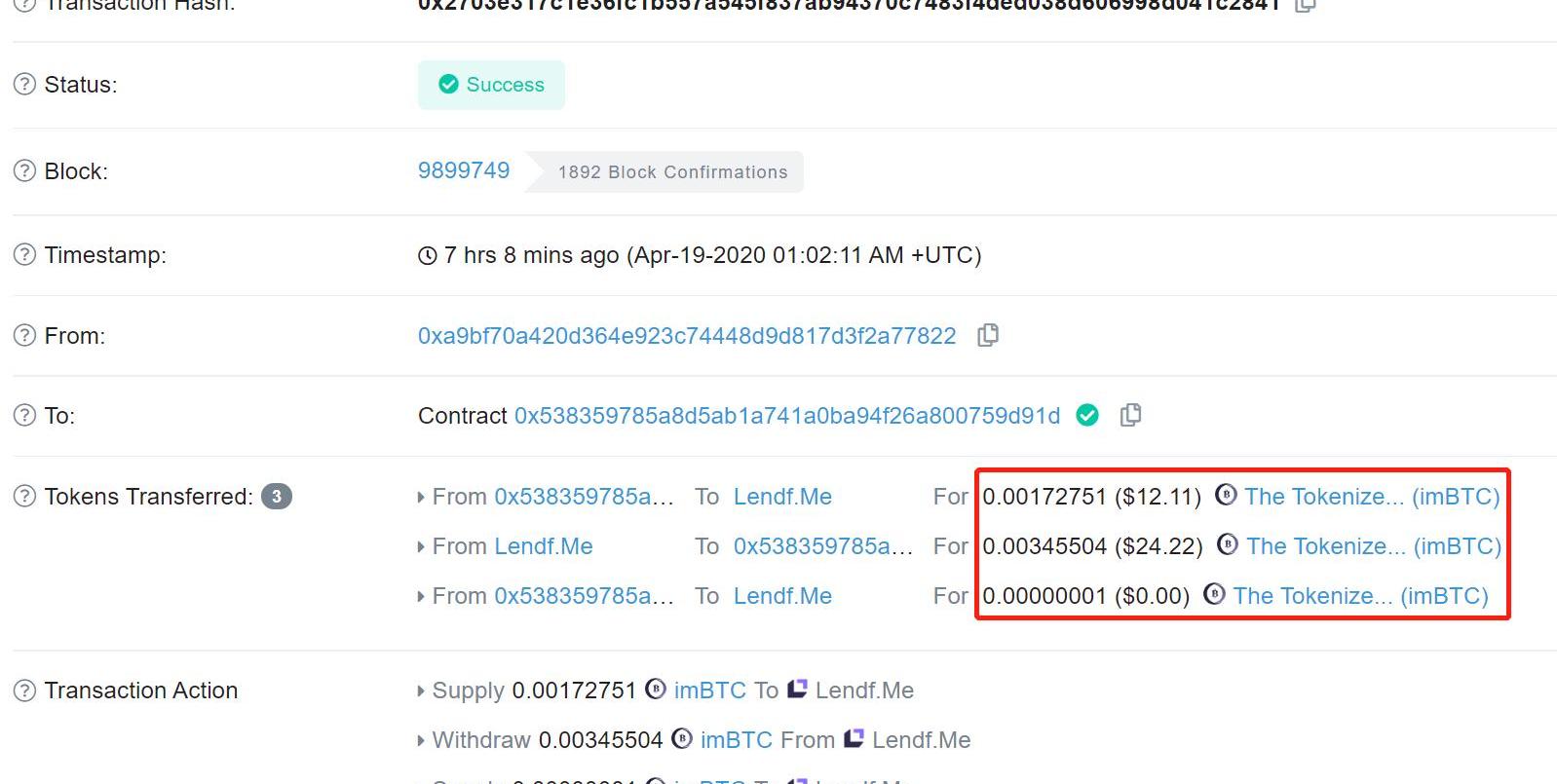

之后攻击者继续发起攻击,可以看到,每次攻击后,攻击者持有的资金(imBTC)基本会翻一倍。

动态 | 任子行斥资1000万元增资成都链安 推动区块链行业安全监管:任子行(300311)11月28日晚公告,公司拟以自有资金 1000 万元向成都链安增资。增资完成后,公司将获得成都链安 5.39%股权。公司与成都链安创始人杨霞、郭文生、高子扬于 11 月 28 日签署了投资协议。

任子行称,公司聚焦网络空间数据治理,为工信部、等部门提供网络安全产品和服务。此次投资是基于公司网络安全行业整体战略规划以及自身发展需要,持续跟进前沿技术,在网络安全新兴领域的重要布局。双方合作有利于发挥各自优势,积极推动区块链行业的安全监管,促进公司整体战略长期、持续、高效发展。(中证网)[2019/11/29]

通过这样不断翻倍的过程,在交易0xced7ca81308时,基本已达到imBTC的最大存量。

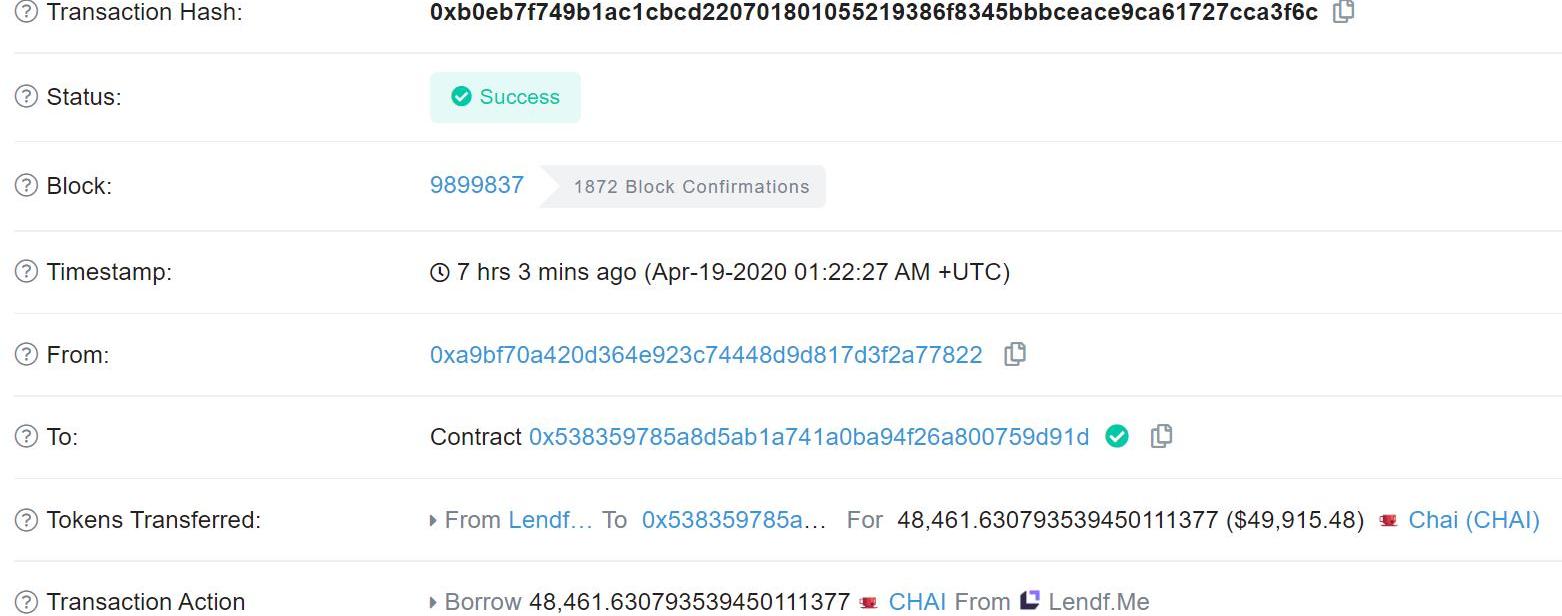

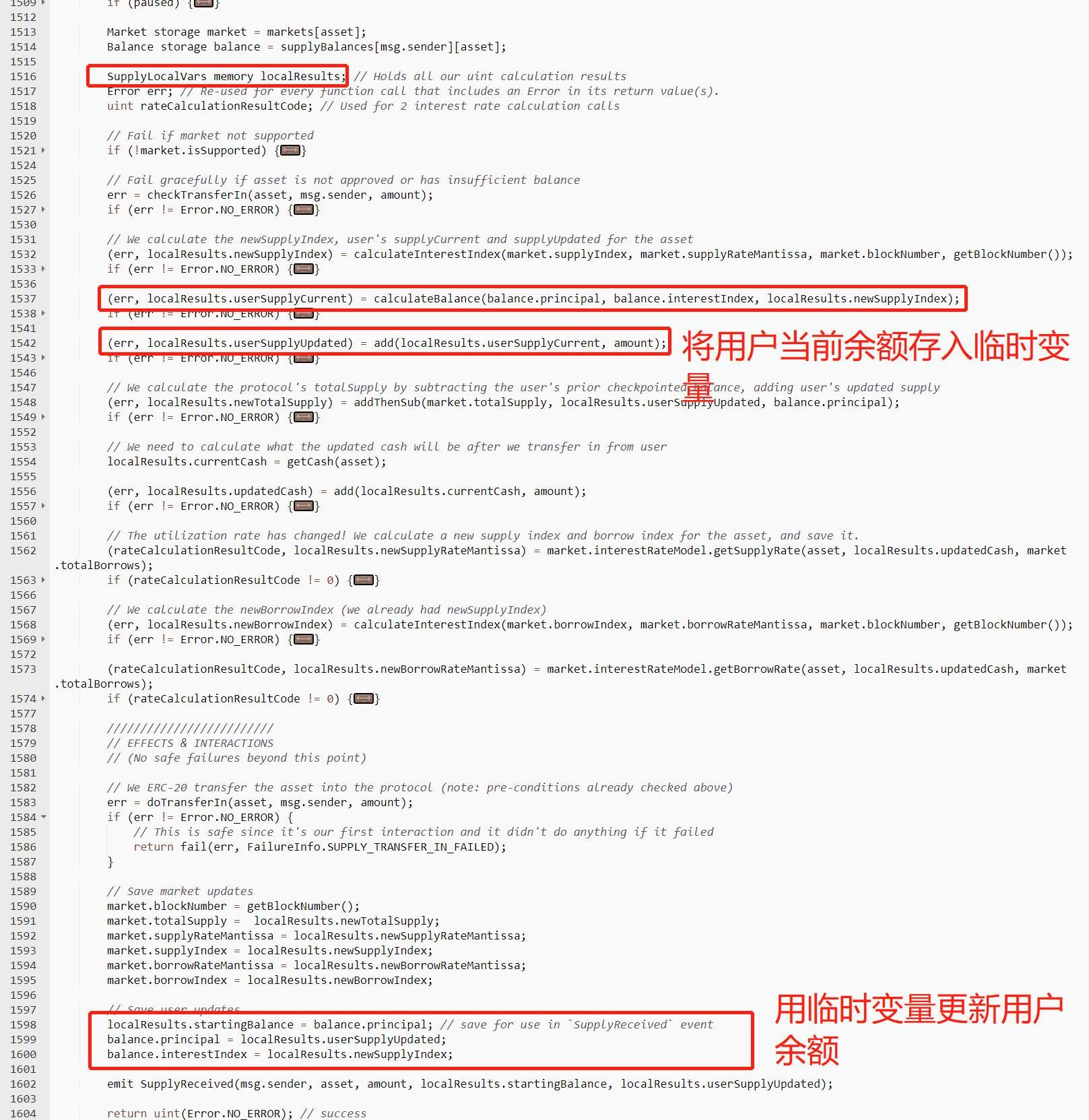

之后利用获利的imBTC借入其他代币,如下图所示:

分析 | 成都链安:钱包Safuwallet服务器是否存储了用户的私钥是关键:针对“网页加密货币钱包Safuwallet被黑与币安服务器出现问题是否存在关联”一事,成都链安在接受金色财经采访时指出:“safuwallet是第三方extension插件钱包,用户资产被盗,主要原因还是私钥被盗,发生了这样的问题,对于钱包服务器而言只要不存储用户的私钥,只做相关交易数据的处理的话,两者之间就没有关系,如果服务器存储了用户的私钥,那黑客就有可能通过攻击服务器获取到用户的私钥。推特消息称是safuwallet被注入了恶意代码,黑客可能先将恶意代码注入到safuwallet中,然后引诱受害者安装钱包,再获取到受害者的私钥后,进行相关代币的转移。事实上,对于非官方钱包,安全性确实不太好保障。对于此类钱包,私钥被盗的时间时有发生。对于这个事件,后续的影响主要是用户的损失、钱包和交易所的声誉。”[2019/10/12]

黑客攻击手法分析:

以其中一笔交易0x111aef012df47efb97202d0a60780ec082125639936dcbd56b27551ce05c4214为例:

lendf.me合约地址:0x0eEe3E3828A45f7601D5F54bF49bB01d1A9dF5ea

imBTC合约地址:0x3212b29e33587a00fb1c83346f5dbfa69a458923

第1步,正常执行supply函数,存入113.21475453?imBTC,这里未进行重入。

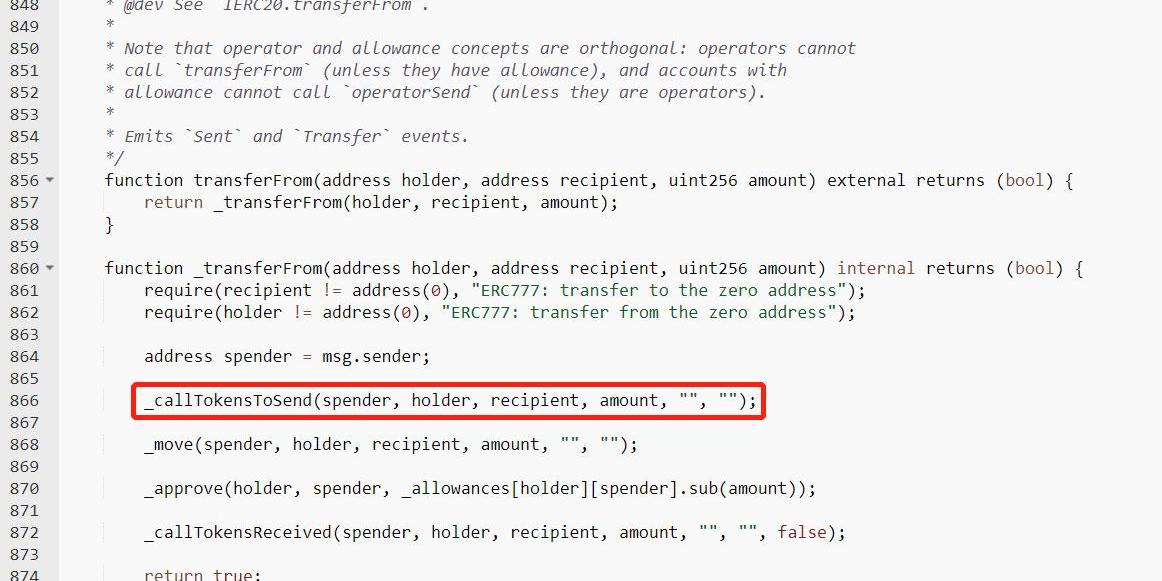

第2步,再次调用supply函数,存入0.00000001imBTC,在这次交易中,如第3步攻击者触发了supply函数中利用transferFrom函数转入代币时会通知发送方的特性,在发送方的代码中回调了Lendf.me的withdraw函数,取出了第1步supply中存入的113.21475453imBTC以及在本次交易的上一笔重入交易中的113.21475516imBTC,总共为226.42950969imBTC,重入之后再次回到transferFrom剩余的代码中,继续执行将0.00000001imBTC转入lendf.me的操作。

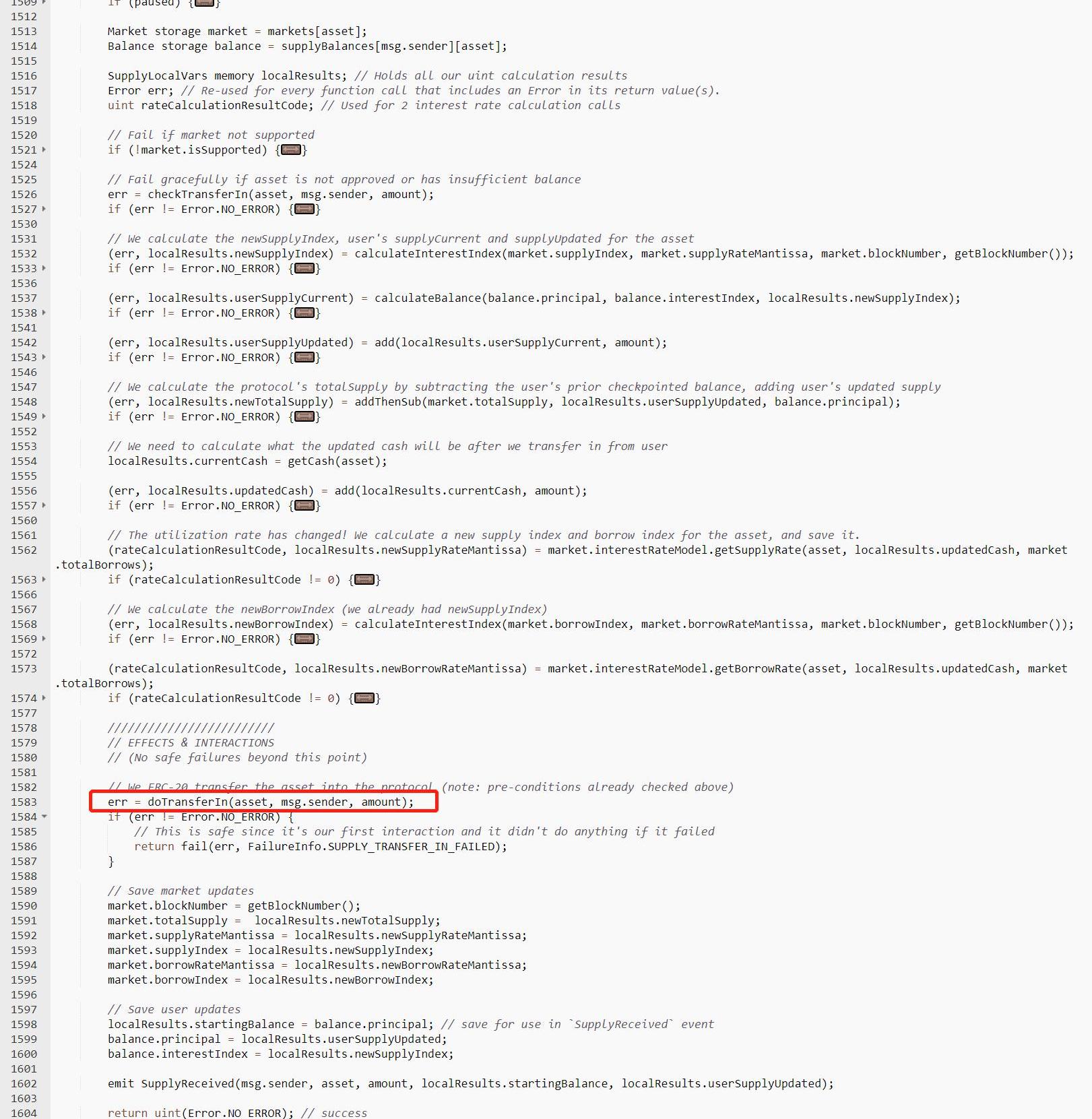

重入攻击的具体代码执行过程如下:

1、进入supply函数

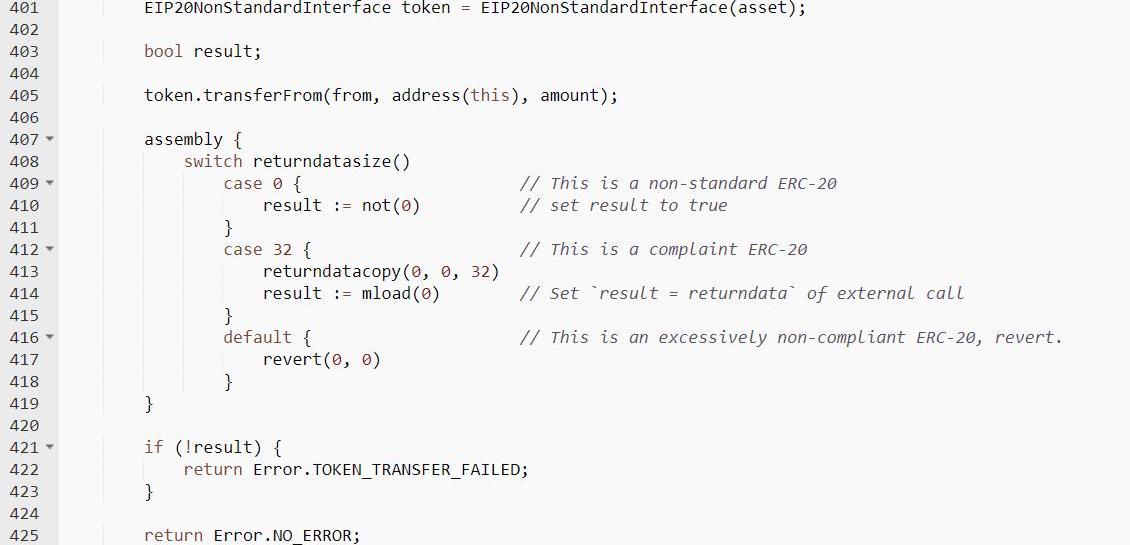

2.调用内部doTransferIn函数,该函数会调用imBTC的transferFrom函数进行代币转账操作

3.在imBTC中,会调用攻击者指定合约(0x538359785a8D5AB1A741A0bA94f26a800759D91D)的tokensToSend函数,攻击者在函数中执行了重入操作,该重入操作调用了lendf.me的withdraw函数,取出了226.42950969imBTC。

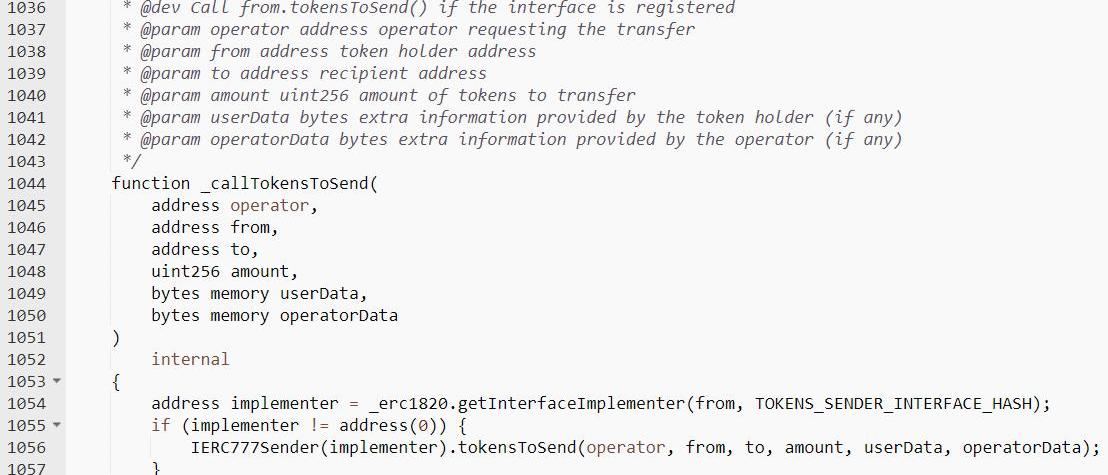

4.?withdraw执行完成后,继续从1583行后的supply函数剩余的代码,这部分的代码主要是记录账本数据,攻击者余额翻倍的错误也是在此处发生的:

整个攻击过程,举个例子:

1>?原先攻击者存款100imBTC,第一次supply存入100imBTC,攻击者账户余额为200imBTC

2>?第二次supply存入0.1imBTC,这次发生了重入

2.1在supply之初,读取用户余额记录,存入临时变量temp,值为200.1

2.2调用imBTC的transferFrom函数转入代币时发生了重入,攻击者调用withdraw取出了当前账户的200imBTC,攻击者账户余额记录为0,攻击者获得了200imBTC。withdraw执行完成后继续执行transferFrom,将0.1imBTC转入lendf.me

2.3继续执行supply,用临时变量temp(200.1)更新用户余额记录,攻击者余额记录变为200.1。

此时攻击者余额记录中为200.1imBTC,手中还有200imBTC,可以继续翻倍攻击。

安全防御建议:?

针对此次攻击事件,我们给予区块链企业如下的安全建议:

1、进行重入防护:比如使用OpenZeppelin的ReentrancyGuard;

2、先修改本合约状态变量,再进行外部调用

3、上线前进行必要的安全审计

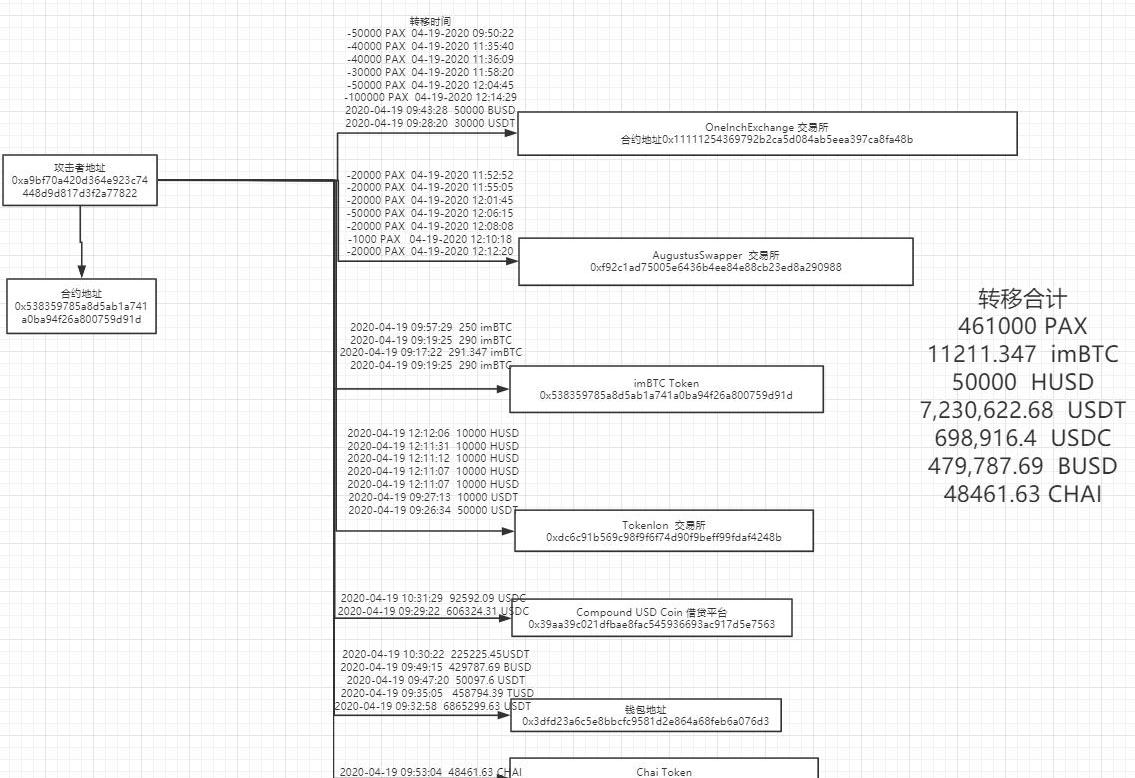

被盗资金流向:

攻击者在攻击得手后进行了资金转移,目前资金去向地址如下:

imBTCToken

0x3212b29e33587a00fb1c83346f5dbfa69a458923

Tokenlon?交易所

0xdc6c91b569c98f9f6f74d90f9beff99fdaf4248b

OneInchExchange?交易所

0x11111254369792b2ca5d084ab5eea397ca8fa48b

CompoundUSDCoin?借贷平台

0x39aa39c021dfbae8fac545936693ac917d5e7563

CompoundWrappedBTC?借贷平台

0xc11b1268c1a384e55c48c2391d8d480264a3a7f4

钱包地址

0x3dfd23a6c5e8bbcfc9581d2e864a68feb6a076d3

ChaiToken

0x06af07097c9eeb7fd685c692751d5c66db49c215

AugustusSwapper?交易所

0xf92c1ad75005e6436b4ee84e88cb23ed8a290988

根据成都链安AML对攻击者地址0xA9BF70A420d364e923C74448D9D817d3F2A77822的流出资金进行的持续监控,绘制的攻击者资金流向图如下:

在之前的两篇文章中,我们从链上大数据的宏观角度解析了3月的整体数据情况,接着又以币安、火币、Okex三家交易所巨头的链上数据趋势剖析他们的链上数据行为体现的特征.

1900/1/1 0:00:00在上一篇文章中,我们已经从链上大数据的角度解析了3月的整体数据情况,在接下来的内容中,我们将从币安、火币、Okex这样的头部交易所数据细节,重现3月这三家交易所巨头的链上数据趋势,是的.

1900/1/1 0:00:00在互联网世界里,很多人都曾收到过一份中大奖邮件,奖金是58,000元与三星Q30?笔记本电脑一台,一般人看到后都会喜出望外,感觉自己是全天下最幸运的人,但假使你去领奖的时候却发现.

1900/1/1 0:00:00原文标题:Coronavirusiscrushingthetwobiggestcryptoscams.

1900/1/1 0:00:00编者注:本文系《Cobox链节点有奖征文》投稿作品,作者:村头二旧经济返祖2049年,世界慢慢接受了比特币,比特币的地位开始像布雷顿森林体系倒塌前的黄金.

1900/1/1 0:00:00作者:严强来源:微众银行区块链密码学为何称之为密码学?密码和密钥究竟有何区别?隐私保护方案中,密钥的角色是否可以被替代?密钥在使用过程中存在哪些风险?这里,我们将以密码学中的密码为起点.

1900/1/1 0:00:00